Các nhà nghiên cứu đã cảnh báo rằng phần mềm độc hại Amadey đang được sử dụng để triển khai phần mềm tống tiền LockBit 3.0 trên các hệ thống bị xâm nhập.

“Amadey bot, phần mềm độc hại được sử dụng để cài đặt LockBit, đang được phân phối thông qua hai phương thức: một bằng cách sử dụng tệp tài liệu Word độc hại và phương thức kia sử dụng tệp thi hành giả dạng biểu tượng tệp Word”, Trung tâm Ứng cứu Khẩn cấp Bảo mật AhnLab (ASEC) cho biết trong một báo cáo mới được công bố ngày hôm nay.

Amadey, được phát hiện lần đầu tiên vào năm 2018, là một “dự án mạng botnet từ tội phạm đến tội phạm (C2C)”, như được mô tả bởi Nhóm nghiên cứu và tình báo của BlackBerry, và được chào mua dưới hình thức tội phạm ngầm với giá lên tới 600 đô la.

Trong khi chức năng chính của nó là thu thập thông tin nhạy cảm từ các máy chủ bị nhiễm bệnh, nó còn đóng vai trò là một kênh để cung cấp các hiện vật ở giai đoạn tiếp theo. Đầu tháng 7 này, nó đã được phát tán bằng cách sử dụng SmokeLoader, một phần mềm độc hại có các tính năng không quá khác biệt như chính nó.

Mới tháng trước, ASEC cũng phát hiện phần mềm độc hại được phân phối dưới sự ngụy trang của KakaoTalk, một dịch vụ nhắn tin tức thời phổ biến ở Hàn Quốc, như một phần của chiến dịch lừa đảo.

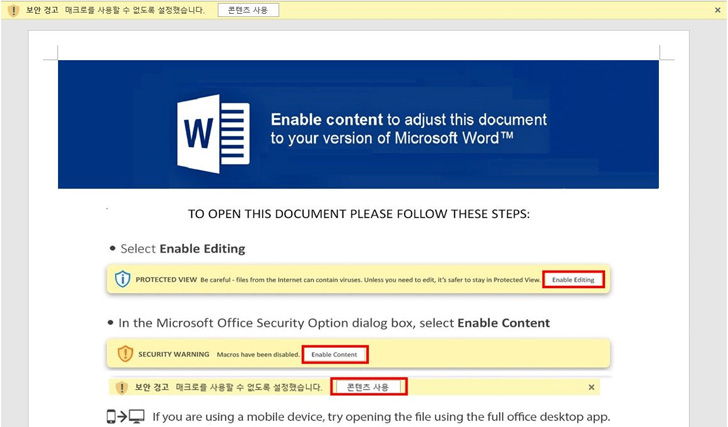

Phân tích mới nhất của công ty an ninh mạng dựa trên tệp Microsoft Word (“심 시아 .docx”) đã được tải lên VirusTotal vào ngày 28 tháng 10 năm 2022. Tài liệu chứa macro VBA độc hại, khi nạn nhân kích hoạt, sẽ chạy lệnh PowerShell để tải xuống và chạy Amadey.

Trong một chuỗi tấn công thay thế, Amadey được ngụy trang dưới dạng một tệp có vẻ vô hại mang biểu tượng Word nhưng thực sự là một tệp thực thi (“Resume.exe”) được lan truyền qua một tin nhắn lừa đảo. ASEC cho biết họ không thể xác định được email được sử dụng làm mồi nhử.

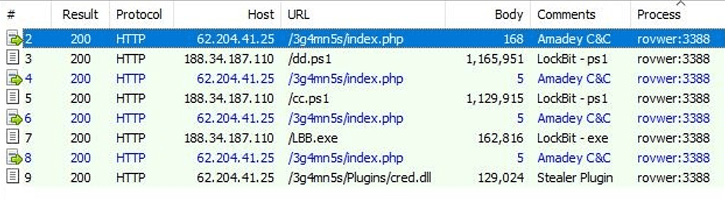

Thành công trong việc thực thi Amadey, phần mềm độc hại tìm nạp và khởi chạy các lệnh bổ sung từ máy chủ từ xa, bao gồm phần mềm ransomware LockBit ở định dạng PowerShell (.ps1) hoặc nhị phân (.exe).

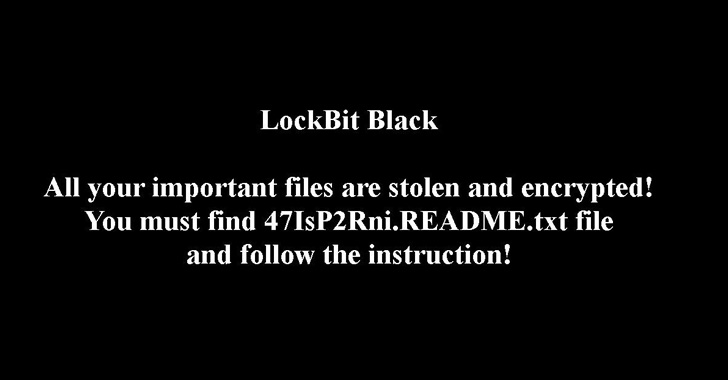

LockBit 3.0, còn được gọi là LockBit Black, ra mắt vào tháng 6 năm 2022, cùng với một cổng web tối mới và chương trình tiền thưởng lỗi đầu tiên cho một hoạt động ransomware, hứa hẹn phần thưởng lên đến 1 triệu đô la cho việc tìm ra lỗi trong trang web và phần mềm của nó.

Các nhà nghiên cứu kết luận: “Vì ransomware LockBit đang được phân phối thông qua nhiều phương thức khác nhau, nên người dùng cần thận trọng.