Ngày 15 tháng 5 năm 2023Ravie LakshmananBảo mật dữ liệu / Tiền điện tử

Các máy chủ Microsoft SQL (MS SQL) được quản lý kém là mục tiêu của một chiến dịch mới được thiết kế để truyền bá một loại phần mềm độc hại có tên CLR SqlShell điều đó cuối cùng tạo điều kiện thuận lợi cho việc triển khai các công cụ khai thác tiền điện tử và ransomware.

“Tương tự như web shell, có thể được cài đặt trên các máy chủ web, SqlShell là một dòng phần mềm độc hại hỗ trợ nhiều tính năng khác nhau sau khi được cài đặt trên máy chủ MS SQL, chẳng hạn như thực thi các lệnh từ các tác nhân đe dọa và thực hiện tất cả các loại hành vi nguy hiểm,” AhnLab Trung tâm ứng phó khẩn cấp an ninh (ASEC) cho biết trong một báo cáo được công bố vào tuần trước.

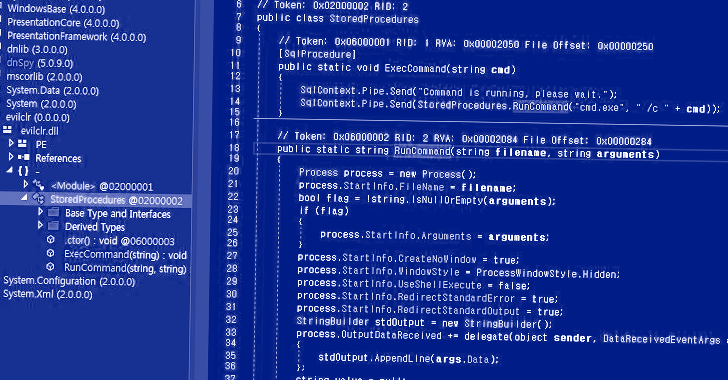

Thủ tục được lưu trữ là một chương trình con chứa một tập hợp các câu lệnh Ngôn ngữ truy vấn có cấu trúc (SQL) để sử dụng trên nhiều chương trình trong hệ thống quản lý cơ sở dữ liệu quan hệ (RDBMS).

Các thủ tục được lưu trữ CLR (viết tắt của thời gian chạy ngôn ngữ chung) – có sẵn trong SQL Server 2005 trở lên – đề cập đến các thủ tục được lưu trữ được viết bằng ngôn ngữ .NET chẳng hạn như C# hoặc Visual Basic.

Phương pháp tấn công được phát hiện bởi công ty an ninh mạng Hàn Quốc đòi hỏi phải sử dụng quy trình được lưu trữ CLR để cài đặt phần mềm độc hại trong máy chủ MS SQL, kết hợp với các phương pháp khác như lệnh xp_cmdshell, tạo ra một trình bao lệnh Windows và chuyển một lệnh làm đầu vào để thực thi.

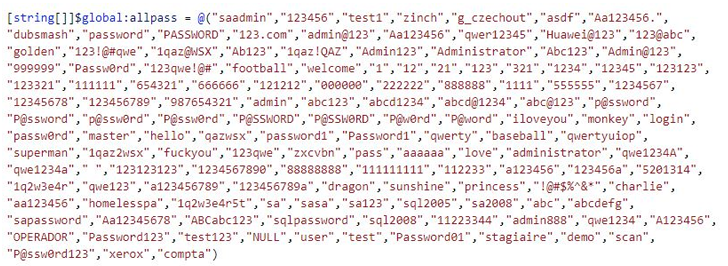

Một số kỹ thuật đã biết được các tác nhân đe dọa sử dụng, bao gồm cả những kỹ thuật liên quan đến LemonDuck, MyKings (còn gọi là DarkCloud hoặc Smominru) và Vollgar, liên quan đến việc khai thác các máy chủ MS SQL tiếp xúc với internet thông qua các cuộc tấn công từ điển và vũ phu để chạy các lệnh xp_cmdshell và OLE các thủ tục được lưu trữ và thực thi phần mềm độc hại.

Việc sử dụng các thủ tục được lưu trữ CLR là phần bổ sung mới nhất cho danh sách này, với những kẻ tấn công lợi dụng các quy trình SqlShell để tải xuống các tải trọng ở giai đoạn tiếp theo như Metasploit và các công cụ khai thác tiền điện tử như MrbMiner, MyKings và LoveMiner.

Hơn nữa, SqlShells có tên SqlHelper, CLRSQL và CLR_module đã được các kẻ thù khác nhau sử dụng để leo thang đặc quyền trên các máy chủ bị xâm nhập và khởi chạy phần mềm tống tiền, phần mềm proxy và kết hợp các khả năng để thực hiện các nỗ lực do thám trong các mạng được nhắm mục tiêu.

ASEC cho biết: “SqlShell có thể cài đặt thêm phần mềm độc hại như cửa hậu, công cụ khai thác tiền xu và phần mềm proxy hoặc nó có thể thực thi các lệnh độc hại nhận được từ các tác nhân đe dọa theo cách tương tự như web shell”.