Một nhà cung cấp phần mềm giám sát có trụ sở tại Barcelona tên là Variston IT được cho là đã lén lút cài đặt phần mềm gián điệp trên các thiết bị được nhắm mục tiêu bằng cách khai thác một số lỗ hổng zero-day trong Google Chrome, Mozilla Firefox và Windows, một số lỗ hổng này có từ tháng 12 năm 2018.

“Khung Heliconia của họ khai thác các lỗ hổng n-day trong Chrome, Firefox và Microsoft Defender, đồng thời cung cấp tất cả các công cụ cần thiết để triển khai tải trọng tới thiết bị mục tiêu”, các nhà nghiên cứu của Nhóm Phân tích Mối đe dọa Google (TAG) Clement Lecigne và Benoit Sevens cho biết trong một báo cáo. hãy viết ra giấy.

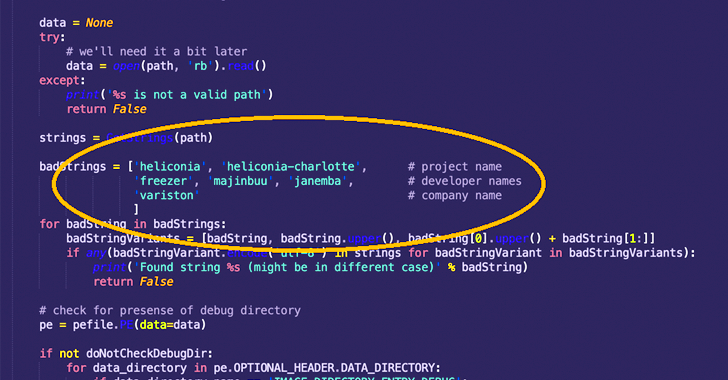

Variston, công ty có một trang web đơn giản, tuyên bố “cung cấp Giải pháp bảo mật thông tin phù hợp cho khách hàng của chúng tôi”, “thiết kế các bản vá bảo mật tùy chỉnh cho bất kỳ loại hệ thống độc quyền nào” và hỗ trợ “việc phát hiện thông tin kỹ thuật số bằng cách [law enforcement agencies],” trong số các dịch vụ khác.

Các lỗ hổng đã được Google, Microsoft và Mozilla vá vào năm 2021 và đầu năm 2022, được cho là đã được sử dụng dưới dạng zero-day để giúp khách hàng cài đặt phần mềm độc hại mà họ chọn trên các hệ thống được nhắm mục tiêu.

Heliconia bao gồm một bộ ba thành phần là Noise, Soft và Files, mỗi thành phần chịu trách nhiệm triển khai các khai thác chống lại các lỗi trong Chrome, Windows và Firefox tương ứng.

Tiếng ồn được thiết kế để lợi dụng một lỗ hổng bảo mật trong công cụ JavaScript của công cụ Chrome V8 đã được vá vào tháng 8 năm 2021 cũng như một phương thức thoát hộp cát không xác định có tên là “chrome-sbx-gen” để kích hoạt tải trọng cuối cùng (còn gọi là “tác nhân”) được cài đặt trên các thiết bị được nhắm mục tiêu.

Tuy nhiên, các cuộc tấn công dựa trên điều kiện tiên quyết là nạn nhân phải truy cập vào một trang web có bẫy để kích hoạt khai thác giai đoạn đầu.

Heliconia Noise có thể được người mua định cấu hình bổ sung bằng cách sử dụng tệp JSON để đặt các tham số khác nhau như số lần tối đa để phân phát khai thác, ngày hết hạn cho máy chủ, URL chuyển hướng cho khách truy cập không phải mục tiêu và quy tắc chỉ định thời điểm khách truy cập nên được coi là một mục tiêu hợp lệ.

Soft là một khung web được thiết kế để cung cấp tài liệu PDF mồi nhử có khai thác CVE-2021-42298, một lỗ hổng thực thi mã từ xa ảnh hưởng đến Microsoft Defender đã được Redmond khắc phục vào tháng 11 năm 2021. Chuỗi lây nhiễm, trong trường hợp này, đã kéo theo người dùng truy cập một URL độc hại, sau đó cung cấp tệp PDF được vũ khí hóa.

Gói Tệp – khung thứ ba – chứa chuỗi khai thác Firefox dành cho Windows và Linux, tận dụng lỗ hổng sử dụng sau khi miễn phí trong trình duyệt đã được báo cáo vào tháng 3 năm 2022 (CVE-2022-26485). Tuy nhiên, người ta nghi ngờ rằng lỗi này có thể đã bị lạm dụng ít nhất là từ năm 2019.

Google TAG cho biết họ đã biết về khuôn khổ tấn công Heliconia sau khi nhận được một đệ trình ẩn danh tới chương trình báo cáo lỗi Chrome của mình. Nó lưu ý thêm rằng không có bằng chứng khai thác hiện tại, cho thấy bộ công cụ đã được tạm dừng hoặc phát triển hơn nữa.

Sự phát triển diễn ra hơn 5 tháng sau khi bộ phận an ninh mạng của gã khổng lồ công nghệ liên kết một phần mềm gián điệp di động Android chưa được phân bổ trước đây, có tên là Hermit, với trang phục phần mềm của Ý, RCS Lab.

“Sự phát triển của ngành công nghiệp phần mềm gián điệp khiến người dùng gặp rủi ro và khiến Internet trở nên kém an toàn hơn, và mặc dù công nghệ giám sát có thể hợp pháp theo luật pháp quốc gia hoặc quốc tế, nhưng chúng thường được sử dụng theo những cách có hại để thực hiện hoạt động gián điệp kỹ thuật số chống lại một loạt nhóm”, báo cáo cho biết. các nhà nghiên cứu cho biết.