Ngày 13 tháng 3 năm 2023Bản tin về hackerNIST / SaaS Security

Viện Tiêu chuẩn và Công nghệ Quốc gia (NIST) là một trong những tổ chức mang tiêu chuẩn về an ninh mạng toàn cầu. Khung an ninh mạng của viện có trụ sở tại Hoa Kỳ giúp các tổ chức thuộc mọi quy mô hiểu, quản lý và giảm mức độ rủi ro mạng cũng như bảo vệ dữ liệu của họ tốt hơn. Không thể phóng đại tầm quan trọng của nó trong cuộc chiến chống lại các cuộc tấn công mạng.

Mặc dù NIST chưa trực tiếp phát triển các tiêu chuẩn liên quan đến bảo mật hệ sinh thái SaaS, nhưng chúng là công cụ giúp chúng tôi tiếp cận bảo mật SaaS.

NIST gần đây đã phát hành Hướng dẫn về Cảnh quan mạng doanh nghiệp an toàn. Trong đó, họ thảo luận về việc chuyển đổi từ mạng tại chỗ sang nhiều máy chủ đám mây. Truy cập vào các máy chủ này và các ứng dụng SaaS đi kèm thông qua các thiết bị và vị trí an toàn và không an toàn trên các khu vực địa lý khác nhau.

Việc chuyển sang đám mây đã xóa sạch chu vi mạng một cách hiệu quả. Do đó, các công ty đã tăng bề mặt tấn công của họ và đang trải qua sự leo thang của các cuộc tấn công trải dài qua các ranh giới mạng.

Thay vì tập trung vào bảo mật tập trung vào mạng, bảo mật phải có cách tiếp cận ba hướng. Người dùng, điểm cuối và ứng dụng là chìa khóa để bảo vệ dữ liệu. Mô hình mới này nhấn mạnh tầm quan trọng của danh tính, vị trí và dữ liệu theo ngữ cảnh được liên kết với người dùng, thiết bị và dịch vụ.

Tìm hiểu cách Adaptive Shield có thể giúp thực thi tuân thủ NIST.

Các công cụ để đáp ứng những thách thức ngày nay

Các công cụ bảo mật ngày nay cần mở rộng quy mô để đáp ứng khối lượng, tốc độ và sự đa dạng của các ứng dụng ngày nay. Chúng cần tích hợp liền mạch với các ứng dụng SaaS và cung cấp phạm vi bảo hiểm cho toàn bộ ngăn xếp SaaS.

Để có hiệu quả, những công cụ này cần giảm thiểu sự can thiệp của con người để theo dõi và khắc phục. Tự động hóa là rất quan trọng đối với một hệ sinh thái yêu cầu cấu hình an toàn cho mỗi tài khoản người dùng có quyền truy cập vào ứng dụng. Các tổ chức lớn có thể có hàng triệu cấu hình để bảo mật trên toàn bộ ngăn xếp SaaS của họ; đóng chúng bằng tay là một nhiệm vụ bất khả thi.

Giám sát SaaS

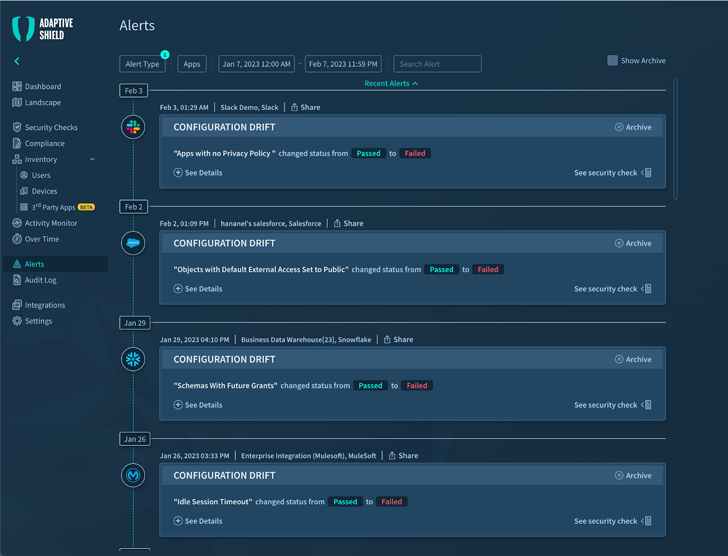

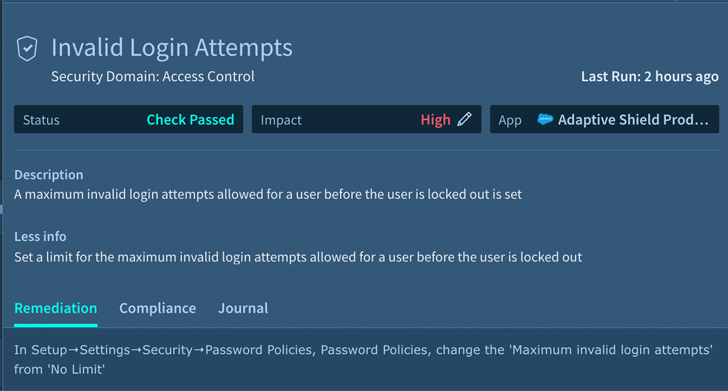

Các công cụ bảo mật SaaS phải có khả năng tích hợp với tất cả các ứng dụng trên ngăn xếp và xác định từng ứng dụng thông qua API của ứng dụng SaaS. Sau khi được kết nối, nó phải giám sát các cấu hình bảo mật, luôn cảnh giác với mọi thay đổi. Sự thay đổi cấu hình này có thể gây ra hậu quả nghiêm trọng, vì nó làm lộ các ứng dụng SaaS bằng cách loại bỏ các biện pháp bảo vệ được áp dụng để ngăn truy cập trái phép. Nó cần liên tục giám sát các ứng dụng và đưa ra cảnh báo khi rủi ro tăng lên.

Dữ liệu theo ngữ cảnh

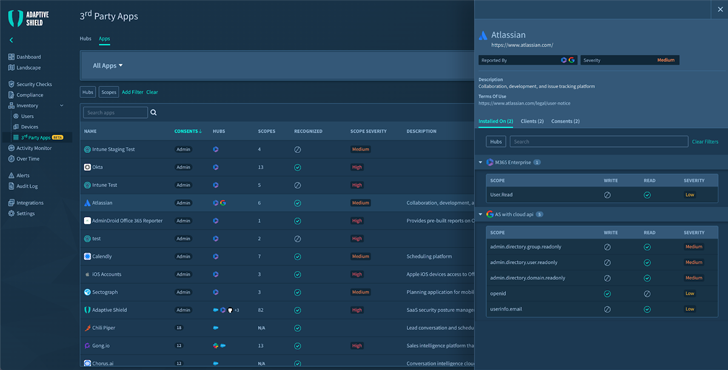

Các công cụ bảo mật SaaS hiệu quả sử dụng dữ liệu theo ngữ cảnh để phát hiện các mối đe dọa đối với ứng dụng và dữ liệu của nó. Những mối đe dọa này có thể đến từ con người và máy móc và có thể có quyền truy cập vào hệ thống bằng thông tin đăng nhập đã được xác minh.

Dữ liệu theo ngữ cảnh từ khắp ngăn xếp SaaS có thể giúp xác định hành trình nghịch lý, số lần thử xác thực không thành công tăng đột biến từ cùng một địa chỉ IP cho nhiều tài khoản hoặc các lần thử trong đó các công cụ tự động kiểm tra mật khẩu phổ biến và yếu đối với tên người dùng đã biết. Nó cũng có thể nhận ra các ứng dụng độc hại của bên thứ ba được đánh giá quá cao về chức năng của chúng.

Nhận bản trình diễn về cách Adaptive Shield có thể giúp bảo mật ngăn xếp SaaS của bạn

Quản lý thiết bị

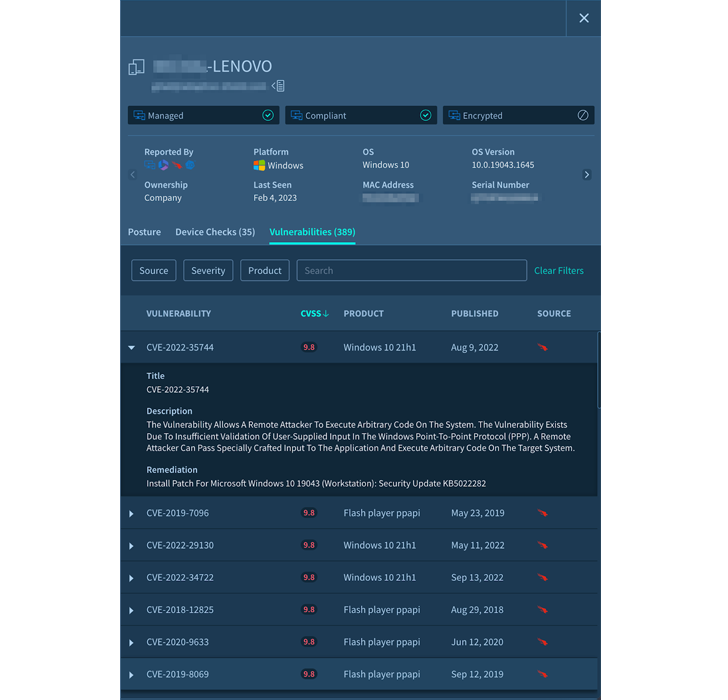

Trong thế giới của SaaS, các thiết bị đại diện cho chu vi mạng. Việc truy cập các ứng dụng SaaS bằng các thiết bị kém vệ sinh có thể khiến tất cả dữ liệu gặp rủi ro. Các thiết bị bị xâm phạm có thể cung cấp thông tin đăng nhập cho các tác nhân đe dọa, những kẻ có thể tận dụng điều đó để vi phạm và đánh cắp dữ liệu.

Các công cụ bảo mật SaaS hiệu quả hợp tác với các nhà cung cấp bảo mật điểm cuối để đảm bảo rằng các thiết bị truy cập ứng dụng SaaS có hệ điều hành cập nhật, tất cả phần mềm đã được cập nhật và mọi bản vá đã được áp dụng.

Xác thực người dùng

Mặc dù các thiết bị có thể là vành đai, nhưng ID người dùng là rào cản ngăn chặn quyền truy cập tự do vào dữ liệu của công ty. Quyền truy cập nên được cung cấp bằng cách sử dụng phương pháp không tin cậy. Tất cả quyền truy cập phải được cấp thông qua SSO được kết nối với IdP do doanh nghiệp quản lý. Các tổ chức nên củng cố lối vào này bằng trình xác thực MFA chống lừa đảo.

Đáp ứng tiêu chuẩn NIST

Các nền tảng SSPM hiệu quả được xây dựng dựa trên các kiểm tra bảo mật mạnh mẽ, xem xét từng cấu hình SaaS để đảm bảo chúng được tối ưu hóa để bảo vệ. Thông thường, các đề xuất cài đặt bảo mật bị ảnh hưởng nặng nề bởi phương pháp tiếp cận an ninh mạng của NIST và hướng dẫn của họ cho phép các nhà cung cấp SSPM giám sát và theo dõi việc sử dụng, người dùng và hành vi, cũng như xác định các mối đe dọa.

Xem SSPM của Adaptive Shield có thể bảo vệ ngăn xếp SaaS của bạn như thế nào