Một nhóm tội phạm mạng được gọi là Hội phó đã được liên kết với nhiều chủng ransomware trong các chiến dịch độc hại của nó nhằm vào các lĩnh vực giáo dục, chính phủ và bán lẻ.

Nhóm Tình báo Đe dọa Bảo mật của Microsoft, đang theo dõi cụm mối đe dọa với biệt danh DEV-0832, cho biết nhóm này tránh triển khai ransomware trong một số trường hợp và có khả năng thực hiện mã độc tống tiền bằng cách sử dụng dữ liệu bị đánh cắp đã lọc.

“Thay đổi trọng tải ransomware theo thời gian từ BlackCat, Quantum Locker và Zeppelin, trọng tải mới nhất của DEV-0832 là một biến thể Zeppelin bao gồm các phần mở rộng tệp dành riêng cho Vice Society, chẳng hạn như .v-s0ciety, .v-social, và gần đây nhất, . bị khóa “, bộ phận an ninh mạng của gã khổng lồ công nghệ cho biết.

Vice Society, hoạt động kể từ tháng 6 năm 2021, đã được quan sát thấy đều đặn mã hóa và lọc dữ liệu nạn nhân, đồng thời đe dọa các công ty có thông tin bị bòn rút để gây áp lực buộc họ phải trả tiền chuộc.

“Không giống như các nhóm tống tiền kép RaaS (Ransomware-as-a-Service) khác, Vice Society tập trung vào việc xâm nhập vào hệ thống nạn nhân để triển khai các mã độc tống tiền ransomware được bán trên các diễn đàn web đen”, công ty an ninh mạng SEKOIA cho biết trong một phân tích của nhóm vào tháng 7 năm 2022. .

Tác nhân đe dọa có động cơ tài chính được biết là dựa vào việc khai thác các lỗ hổng được tiết lộ công khai trong các ứng dụng sử dụng internet để truy cập ban đầu, đồng thời sử dụng các tập lệnh PowerShell, các công cụ hợp pháp được sắp xếp lại và các cửa hậu hàng hóa như SystemBC trước khi triển khai ransomware.

Các diễn viên của Vice Society cũng đã được phát hiện sử dụng Cobalt Strike để di chuyển ngang, ngoài việc tạo các nhiệm vụ theo lịch trình để duy trì và lạm dụng các lỗ hổng trong Windows Print Spooler (hay còn gọi là PrintNightmare) và Hệ thống tệp nhật ký chung (CVE-2022-24521) để nâng cao đặc quyền.

Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) cho biết: “Các diễn viên của Vice Society cố gắng trốn tránh bị phát hiện thông qua việc giả mạo phần mềm độc hại và công cụ của họ dưới dạng tệp hợp pháp, sử dụng quá trình chèn và có khả năng sử dụng các kỹ thuật trốn tránh để đánh bại phân tích động tự động”, Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) cho biết vào tháng trước.

Trong một sự cố được Microsoft tiết lộ vào tháng 7 năm 2022, kẻ đe dọa được cho là đã cố gắng triển khai ban đầu các tệp thực thi QuantumLocker, chỉ để theo dõi nó với các tệp nhị phân ransomware Zeppelin bị nghi ngờ 5 giờ sau đó.

“Sự cố như vậy có thể gợi ý rằng DEV-0832 duy trì nhiều trọng tải ransomware và chuyển mạch tùy thuộc vào mục tiêu phòng thủ hoặc, cách khác, rằng các nhà khai thác phân tán làm việc dưới ô DEV-0832 có thể duy trì tải trọng ransomware ưa thích của riêng họ để phân phối”, Redmond lưu ý.

Trong số các công cụ khác được DEV-0832 sử dụng là một cửa hậu dựa trên Go có tên là PortStarter, cung cấp khả năng thay đổi cài đặt tường lửa và mở các cổng để thiết lập kết nối với các máy chủ điều khiển và lệnh (C2) được định cấu hình trước.

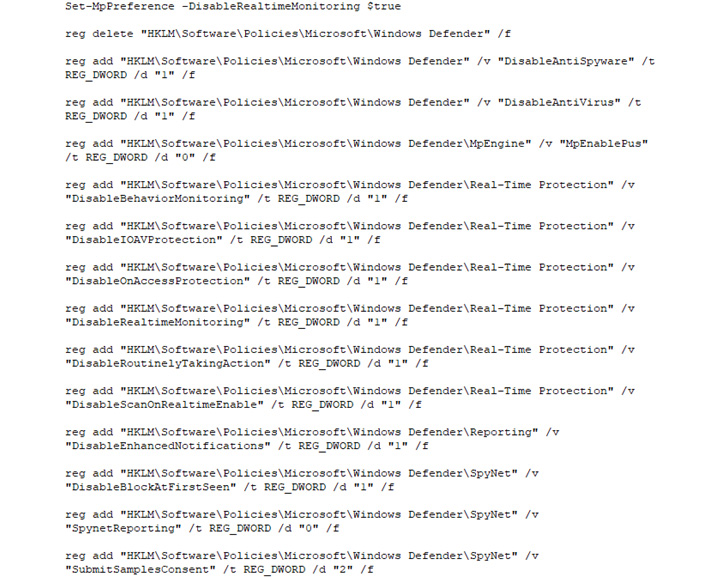

Vice Society, ngoài việc tận dụng các mã nhị phân ngoài thực tế (LOLBins) để chạy mã độc, còn bị phát hiện đang cố gắng tắt Microsoft Defender Antivirus bằng các lệnh đăng ký.

Quá trình lọc dữ liệu cuối cùng đạt được bằng cách khởi chạy tập lệnh PowerShell truyền thông tin nhạy cảm trên phạm vi rộng, từ tài liệu tài chính đến dữ liệu y tế, đến địa chỉ IP do kẻ tấn công sở hữu được mã hóa cứng.

Redmond chỉ ra thêm rằng nhóm tội phạm mạng tập trung vào các tổ chức có kiểm soát an ninh yếu hơn và khả năng đòi tiền chuộc cao hơn, nhấn mạnh sự cần thiết phải áp dụng các biện pháp bảo vệ cần thiết để ngăn chặn các cuộc tấn công như vậy.

“Sự thay đổi từ ransomware dưới dạng dịch vụ (RaaS) cung cấp (BlackCat) sang cung cấp phần mềm độc hại do hoàn toàn sở hữu (Zeppelin) và một biến thể Vice Society tùy chỉnh cho thấy DEV-0832 có quan hệ tích cực trong nền kinh tế tội phạm mạng và đã thử nghiệm tải trọng ransomware Microsoft nói.