Ngày 15 tháng 6 năm 2023Ravie LakshmananBảo mật / Quyền riêng tư trên thiết bị di động

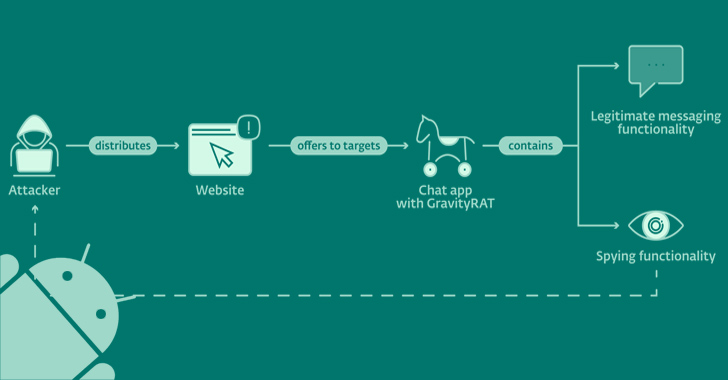

Một phiên bản cập nhật của trojan truy cập từ xa trên Android có tên trọng lựcRAT đã bị phát hiện giả mạo ứng dụng nhắn tin BingeChat và Chatico như một phần của chiến dịch nhắm mục tiêu hẹp kể từ tháng 6 năm 2022.

Nhà nghiên cứu Lukáš Štefanko của ESET cho biết: “Đáng chú ý trong chiến dịch mới được phát hiện, GravityRAT có thể lọc các bản sao lưu WhatsApp và nhận lệnh xóa tệp”.

“Các ứng dụng độc hại cũng cung cấp chức năng trò chuyện hợp pháp dựa trên ứng dụng OMEMO Instant Messenger mã nguồn mở.”

GravityRAT là tên được đặt cho một phần mềm độc hại đa nền tảng có khả năng nhắm mục tiêu các thiết bị Windows, Android và macOS. Công ty an ninh mạng Slovakia đang theo dõi hoạt động dưới tên SpaceCobra.

Tác nhân đe dọa bị nghi ngờ có trụ sở tại Pakistan, với các cuộc tấn công gần đây liên quan đến GravityRAT nhắm vào các nhân viên quân sự ở Ấn Độ và trong Lực lượng Không quân Pakistan bằng cách ngụy trang nó dưới dạng các ứng dụng giải trí và lưu trữ đám mây, như Meta đã tiết lộ vào tháng trước.

Việc sử dụng các ứng dụng trò chuyện làm mồi nhử để phân phối phần mềm độc hại trước đó đã được Cyble nhấn mạnh vào tháng 11 năm 2021. Cyble đã phân tích một mẫu có tên “Trò chuyện SoSafe” được tải lên cơ sở dữ liệu VirusTotal từ Ấn Độ.

Các ứng dụng trò chuyện, mặc dù không có sẵn trên Google Play, được phân phối thông qua các trang web lừa đảo quảng bá dịch vụ nhắn tin miễn phí: bingechat[.]mạng và trò chuyện[.]đồng[.]anh.

Meta cho biết: “Nhóm này đã sử dụng những nhân vật hư cấu – đóng giả làm nhà tuyển dụng cho cả các công ty quốc phòng hợp pháp và giả mạo và chính phủ, quân nhân, nhà báo và phụ nữ đang tìm cách tạo mối quan hệ lãng mạn – nhằm tạo dựng niềm tin với những người mà họ nhắm mục tiêu”. Báo cáo Mối đe dọa đối thủ hàng quý của nó.

Phương thức hoạt động gợi ý rằng các mục tiêu tiềm năng được liên hệ trên Facebook và Instagram với mục tiêu lừa họ nhấp vào liên kết và tải xuống ứng dụng độc hại.

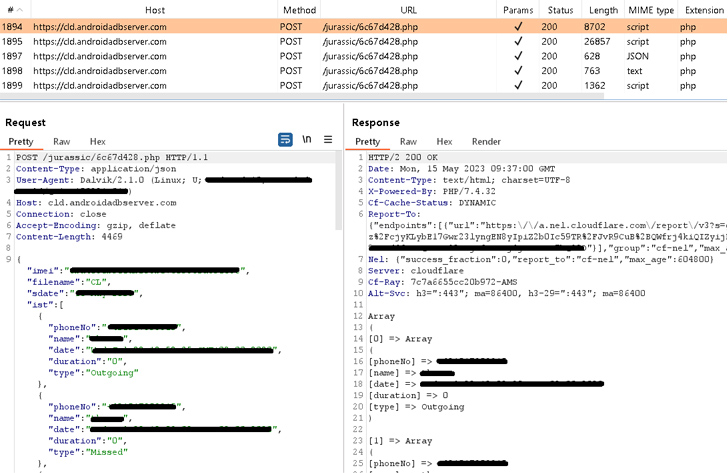

GravityRAT, giống như hầu hết các cửa hậu Android, yêu cầu quyền xâm nhập dưới vỏ bọc của một ứng dụng có vẻ hợp pháp để thu thập thông tin nhạy cảm như danh bạ, SMS, nhật ký cuộc gọi, tệp, dữ liệu vị trí và bản ghi âm mà nạn nhân không hề hay biết.

Dữ liệu bị bắt cuối cùng được chuyển đến một máy chủ từ xa dưới sự kiểm soát của tác nhân đe dọa. Điều đáng chú ý là việc sử dụng ứng dụng có điều kiện là phải có tài khoản.

HỘI THẢO TRỰC TUYẾN SẮP TỚI

🔐 Làm chủ bảo mật API: Hiểu bề mặt tấn công thực sự của bạn

Khám phá các lỗ hổng chưa được khai thác trong hệ sinh thái API của bạn và chủ động thực hiện các bước hướng tới bảo mật bọc thép. Tham gia hội thảo trên web sâu sắc của chúng tôi!

tham gia phiên

Điều làm cho phiên bản mới của GravityRAT nổi bật là khả năng đánh cắp các tệp sao lưu WhatsApp và nhận hướng dẫn từ máy chủ chỉ huy và kiểm soát (C2) để xóa nhật ký cuộc gọi, danh sách liên hệ và các tệp có phần mở rộng cụ thể.

“Đây là những lệnh rất cụ thể thường không thấy trong phần mềm độc hại Android,” Štefanko chỉ ra.

Sự phát triển này xảy ra khi người dùng Android tại Việt Nam trở thành nạn nhân của một loại phần mềm độc hại kiêm kẻ đánh cắp ngân hàng mới có tên HelloTeacher sử dụng các ứng dụng nhắn tin hợp pháp như Viber hoặc Kik làm vỏ bọc để hút dữ liệu nhạy cảm và thực hiện chuyển tiền trái phép bằng cách lạm dụng các dịch vụ trợ năng API.

Cyble cũng đã phát hiện ra một trò lừa đảo khai thác trên nền tảng đám mây “nhắc người dùng tải xuống một ứng dụng độc hại để bắt đầu khai thác”, chỉ để tận dụng quyền của nó đối với các dịch vụ trợ năng để thu thập thông tin nhạy cảm từ ví tiền điện tử và ứng dụng ngân hàng.

Trojan tài chính, có tên mã là Roamer, minh họa cho xu hướng sử dụng các trang web lừa đảo và các kênh Telegram làm vectơ phân phối, do đó mở rộng hiệu quả nhóm nạn nhân tiềm năng.

Cyble cho biết: “Người dùng phải thận trọng và không theo dõi các kênh khai thác tiền điện tử đáng ngờ trên các nền tảng như Telegram, vì các kênh này có thể dẫn đến tổn thất tài chính đáng kể và xâm phạm dữ liệu cá nhân nhạy cảm”.