Gần đây tôi đã nhảy vào Podcast của đài phát thanh để nói về mạng riêng ảo (VPN) và cách chúng được mở rộng ra ngoài trường hợp sử dụng ban đầu là kết nối máy tính xách tay từ xa với mạng công ty của bạn. Ngay cả trong thế giới mới, nơi mọi người đang sử dụng thiết bị cá nhân và ứng dụng đám mây, VPN vẫn tiếp tục là giải pháp tối ưu cho truy cập từ xa và truy cập đám mây. Sau cuộc trò chuyện của tôi với Hank Schless, tôi đã được truyền cảm hứng để đưa ra một số suy nghĩ bổ sung về VPN.

Khi hầu hết các tổ chức buộc phải chuyển sang làm việc từ xa vào năm ngoái, họ cần một giải pháp khắc phục nhanh chóng để cho phép nhân viên từ xa của họ truy cập các nguồn công việc một cách an toàn. Đối với nhiều người, giải pháp này xuất hiện dưới dạng VPN. Tuy nhiên, VPN không được thiết kế để mang theo thiết bị của riêng bạn (BYOD) và các trường hợp sử dụng ứng dụng đám mây.

Mặc dù VPN có thể cung cấp khả năng truy cập từ xa, nhưng có thể ngạc nhiên khi chúng bị thiếu hụt về bảo mật. Điều này là do VPN được tạo ra khi chỉ một phần nhỏ lực lượng lao động của bạn muốn làm việc tại nhà. Họ cũng đặt quá nhiều niềm tin vào thiết bị và người dùng. Nhưng giờ đây, khi công việc từ mọi nơi vẫn tiếp tục, điều quan trọng là phải suy nghĩ lại cách cung cấp quyền truy cập cho toàn bộ tổ chức của bạn một cách an toàn.

Những thách thức của lực lượng lao động đầu tiên từ xa là gì?

Khi họ ra mắt lần đầu tiên cách đây 20 năm, VPN là phương pháp thực tế để kết nối nhân viên từ xa với trung tâm dữ liệu của tổ chức khi máy tính xách tay trở nên phổ biến. Hồi đó, máy tính vẫn sử dụng modem và các dịch vụ như iPass để kết nối. VPN chạy trên các dịch vụ như iPass để tạo ra một “mạng riêng” và giữ an toàn cho đường truyền.

Nhưng kể từ đó, bối cảnh công nghệ đã thay đổi đáng kể. Theo một số cách, chúng được xây dựng để giải quyết các vấn đề của ngày hôm qua.

Giờ đây, việc áp dụng rộng rãi các ứng dụng đám mây đồng nghĩa với việc cách chúng ta lưu trữ và truy cập dữ liệu công việc đã hoàn toàn khác. Vào bất kỳ ngày nào, tôi sẽ kết nối với hệ thống phát triển nội bộ, truy cập tài liệu trên Google Workspace, gửi tin nhắn Slack cho đồng nghiệp và sử dụng Zoom để tham dự các cuộc họp. Tôi có thể thực hiện tất cả những điều này một cách dễ dàng như nhau trên điện thoại thông minh và máy tính xách tay của mình.

Nhiều khách hàng của Lookout có thể có trải nghiệm tương tự bao gồm việc truy cập các ứng dụng trên AWS hoặc Azure, chẳng hạn như SAP S / 4HANA. Khi chúng tôi làm việc từ xa, chúng tôi đã quen với việc truy cập liền mạch những gì chúng tôi cần ở bất cứ đâu và làm việc từ bất kỳ thiết bị nào chúng tôi chọn.

Một thách thức đáng kể khác do môi trường mới này mang lại là các tổ chức không có khả năng hiển thị cần thiết đối với môi trường CNTT phức tạp của họ.

Không giống như trước đây, nơi bạn chỉ sử dụng các thiết bị do công việc cấp trên mạng do công ty quản lý, nhân viên đang truy cập tài nguyên công việc bằng các thiết bị, mạng và phần mềm mà nhóm CNTT của bạn không có quyền kiểm soát hoặc thậm chí có thể không biết. Điều này đã làm tăng đáng kể bề mặt tấn công của tổ chức của bạn.

Tại sao VPN lại không phù hợp với môi trường làm việc hiện đại?

Một trong những vấn đề lớn nhất với VPN là chúng cung cấp toàn quyền truy cập mạng cho bất kỳ ai và bất kỳ thứ gì được kết nối. Và không chỉ thiết bị được kết nối, mọi thứ trên mạng của thiết bị đó cũng được cấp quyền truy cập. Vì vậy, cho dù đó là một phần mềm độc hại hay một tài khoản bị xâm nhập, không có gì có thể ngăn chúng di chuyển ngang qua cơ sở hạ tầng của bạn và gây hại.

VPN cũng có thành tích xấu khi nói đến trải nghiệm người dùng. Khi quyền truy cập trực tiếp vào đám mây có sẵn ở khắp mọi nơi, việc mong đợi nhân viên của bạn đăng nhập vào VPN trước tiên để truy cập vào các ứng dụng đám mây này sẽ đặt một bước ngoặt vào quy trình làm việc của họ. Hãy nghĩ về nó giống như việc buộc ai đó phải đi từ Boston đến Thành phố New York qua Los Angeles – không hiệu quả. Nếu bạn đã từng gặp phải tình trạng thời gian tải trang chậm hoặc tốc độ tải xuống nhanh khi sử dụng VPN, thì có thể là do lưu lượng truy cập của bạn bị buộc phải đi theo một lộ trình không hiệu quả.

Giải pháp thay thế là gì?

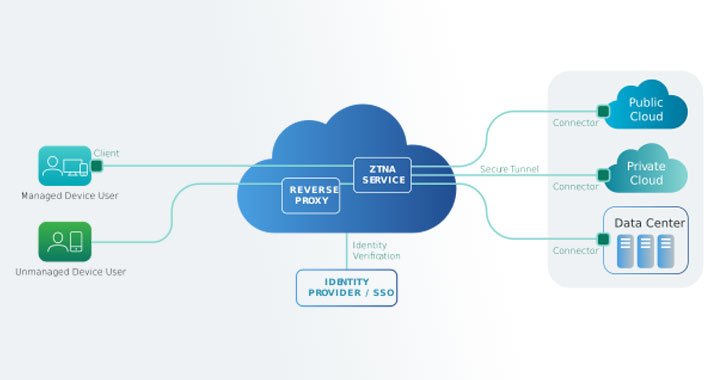

Để giải quyết những vấn đề mới này và vì những lý do đã thảo luận ở trên, VPN không cắt giảm nó khi cấp cho nhân viên từ xa của bạn quyền truy cập an toàn vào những gì họ cần. Các công nghệ truy cập an toàn như truy cập mạng Zero Trust (ZTNA) hoặc nhà môi giới bảo mật truy cập đám mây (CASB) sẽ bắt đầu từ những điểm mà VPN dừng lại.

Các công nghệ cạnh dịch vụ truy cập an toàn (SASE) này chỉ cung cấp quyền truy cập chi tiết vào các ứng dụng và dữ liệu mà nhân viên của bạn cần trong khi liên tục theo dõi hành vi của người dùng và thiết bị để điều chỉnh quyền truy cập dựa trên rủi ro một cách linh hoạt. Điều này có nghĩa là nguy cơ di chuyển theo chiều giảm đáng kể, kết nối giữa người dùng và ứng dụng hiệu quả và bảo mật của kết nối vượt xa việc mã hóa lưu lượng giữa hai điểm.

ZTNA cung cấp kết nối liền mạch với các ứng dụng của bạn mà không gây rủi ro cho dữ liệu của bạn

Sau tất cả những năm kết nối nhân viên của bạn với tổ chức của bạn, họ xứng đáng nhận được lời khen ngợi của họ. Nhưng những vấn đề mà họ đã được thực hiện để giải quyết hồi đó không còn phù hợp nữa. Tổ chức của bạn hiện đang đối mặt với thách thức trong việc cho phép nhân viên của bạn tự do và linh hoạt làm việc với các ứng dụng trên đám mây từ bất kỳ đâu trong khi vẫn bảo vệ dữ liệu của bạn. Chuyển từ công nghệ như VPN sang các lựa chọn thay thế thế hệ tiếp theo như ZTNA là một khởi đầu tốt.

Tìm hiểu cách bạn có thể tăng cường triển khai VPN và bảo vệ tổ chức của mình bằng cách xem giải pháp Lookout Secure Access Service Edge.

Lưu ý – Bài viết này được viết và đóng góp bởi Sundaram Lakshmanan, CTO của SASE Products.

.