Một nhóm hack cho thuê lần đầu tiên lộ diện vào năm 2019 đã mở rộng trọng tâm của mình để đặt tầm ngắm vào các thực thể có quan hệ kinh doanh hoặc chính trị với Nga.

Được mệnh danh là Void Balaur, tập thể lính đánh thuê mạng có lịch sử thực hiện các cuộc tấn công mạng nhằm vào các công ty công nghệ sinh học và viễn thông kể từ năm 2015. Tính đến tháng 11 năm 2021, có tới 3.500 nạn nhân được báo cáo.

“Void Balaur […] chủ yếu tấn công gián điệp mạng và đánh cắp dữ liệu, bán thông tin bị đánh cắp cho bất kỳ ai sẵn sàng trả tiền “, Trend Micro lưu ý vào thời điểm đó.

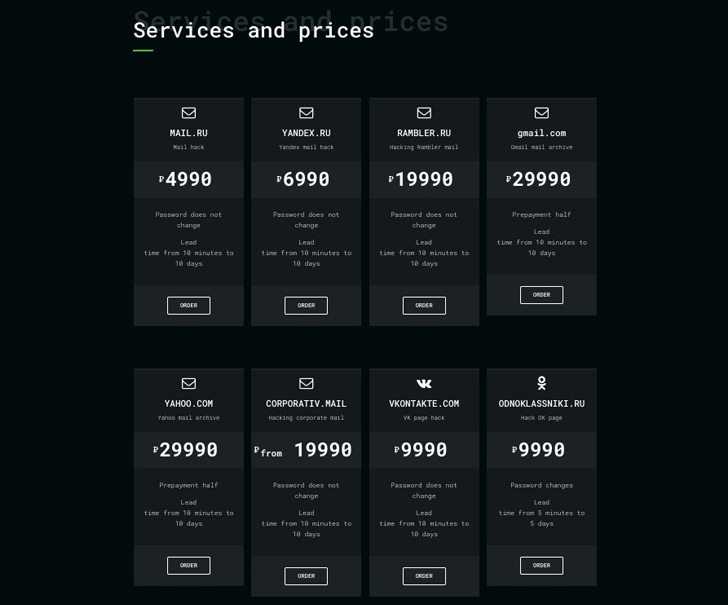

Các cuộc tấn công do nhóm thực hiện thường vừa chung chung vừa mang tính cơ hội và nhằm đạt được quyền truy cập trái phép vào các dịch vụ email, mạng xã hội, tin nhắn và tài khoản công ty được sử dụng rộng rãi.

Đầu tháng 6 này, Nhóm phân tích mối đe dọa của Google (TAG) đã kết thúc một loạt các cuộc tấn công đánh cắp thông tin xác thực nhắm vào các nhà báo, chính trị gia châu Âu và các tổ chức phi lợi nhuận do kẻ đe dọa thực hiện.

Nhà nghiên cứu Tom Hegel của SentinelOne cho biết: “Void Balaur cũng theo đuổi các mục tiêu có giá trị để định vị trước hoặc tạo điều kiện cho các cuộc tấn công trong tương lai. , và Sudan.

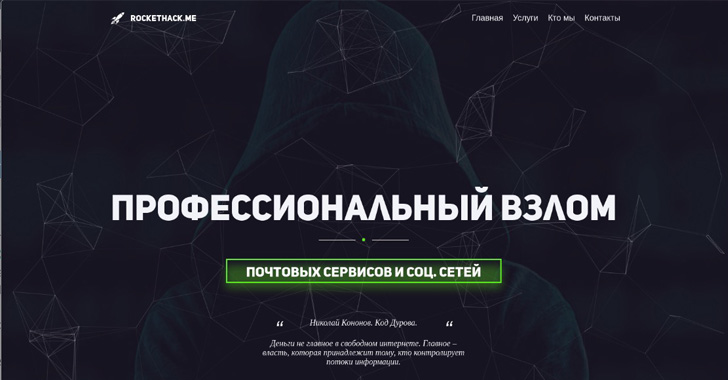

Dịch vụ hack-cho-thuê được liên kết với nhóm được cho là được quảng cáo dưới các nhân vật khác nhau, chẳng hạn như Hacknet và RocketHack. Trong những năm qua, các nhà khai thác đã cung cấp các dịch vụ khác, bao gồm quyền truy cập từ xa vào thiết bị, bản ghi SMS và theo dõi vị trí theo thời gian thực.

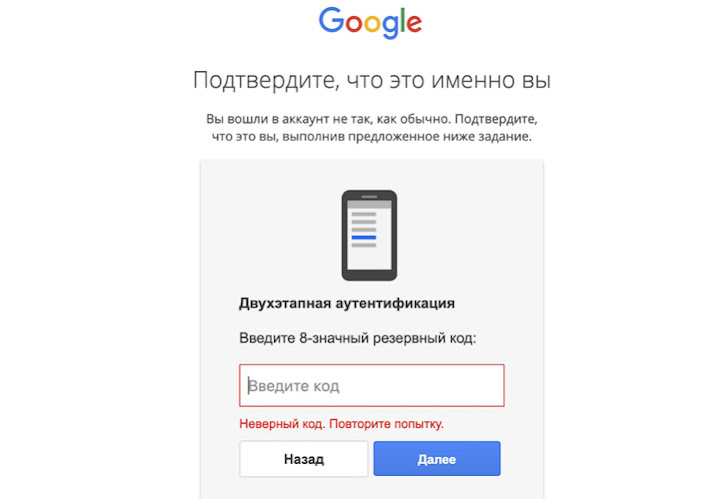

Hơn nữa, cơ sở hạ tầng tấn công do Void Balaur vận hành bao gồm hơn 5.000 tên miền duy nhất tự xưng là trang web email, dịch vụ xác thực và cổng dịch vụ công cộng.

Nhưng trong những gì có vẻ là giám sát hoạt động, một trong những miền do nhóm kiểm soát (tài khoản-my-mail-gmail[.]com) được giải quyết thành một địa chỉ IP do Cơ quan Bảo vệ Liên bang Nga (FSO) sở hữu và điều hành vào đầu năm 2022, cho thấy một kết nối tiềm năng.

Mặc dù các cuộc tấn công của Void Balaur là nhằm vào các cá nhân và tổ chức trên toàn thế giới, các chiến dịch được thực hiện vào năm 2022 đã chỉ ra những người có liên quan đến các tình huống kinh doanh và chính trị mà Nga quan tâm.

Cũng phổ biến là việc sử dụng các email lừa đảo có khả năng tái tạo cao bắt chước các dịch vụ của chính quyền địa phương hoặc ngân hàng để lừa các mục tiêu cung cấp thông tin đăng nhập tài khoản của họ khi nhấp vào một liên kết độc hại.

Hegel cho biết: “Void Balaur vẫn là một mối đe dọa tích cực và đang phát triển đối với các cá nhân trên toàn cầu. .

.