Nền tảng tương tác với khách hàng Twilio hôm thứ Hai đã tiết lộ rằng một kẻ đe dọa “tinh vi” đã có được “quyền truy cập trái phép” bằng cách sử dụng một chiến dịch lừa đảo dựa trên SMS nhằm vào nhân viên của mình để lấy thông tin về một “số lượng tài khoản hạn chế”.

Công ty cho biết, cuộc tấn công kỹ thuật xã hội nhắm vào việc đánh cắp thông tin xác thực của nhân viên, gọi kẻ thù chưa xác định là “có tổ chức tốt” và “hành động có phương pháp”. Sự việc được đưa ra ánh sáng vào ngày 4/8.

“Cuộc tấn công trên diện rộng nhằm vào cơ sở nhân viên của chúng tôi đã thành công trong việc đánh lừa một số nhân viên cung cấp thông tin đăng nhập của họ”, nó cho biết trong một thông báo. “Những kẻ tấn công sau đó đã sử dụng thông tin đăng nhập bị đánh cắp để truy cập vào một số hệ thống nội bộ của chúng tôi, nơi chúng có thể truy cập vào một số dữ liệu khách hàng nhất định.”

Gã khổng lồ truyền thông có 268.000 tài khoản khách hàng đang hoạt động và đếm các công ty như Airbnb, Box, Dell, DoorDash, eBay, Glassdoor, Lyft, Salesforce, Stripe, Twitter, uber, VMware, Yelp và Zendesk trong số các khách hàng của mình. Nó cũng sở hữu dịch vụ xác thực hai yếu tố (2FA) phổ biến Authy.

Twilio, vẫn đang tiếp tục điều tra về vụ hack, lưu ý rằng họ đang làm việc trực tiếp với những khách hàng bị ảnh hưởng. Nó không tiết lộ quy mô của cuộc tấn công, số lượng tài khoản nhân viên đã bị xâm nhập hoặc những loại dữ liệu nào có thể đã bị truy cập.

Các âm mưu lừa đảo, cả sử dụng email và SMS, được biết là dựa trên các chiến thuật hù dọa tích cực để ép nạn nhân giao nộp thông tin nhạy cảm của họ. Điều này cũng không ngoại lệ.

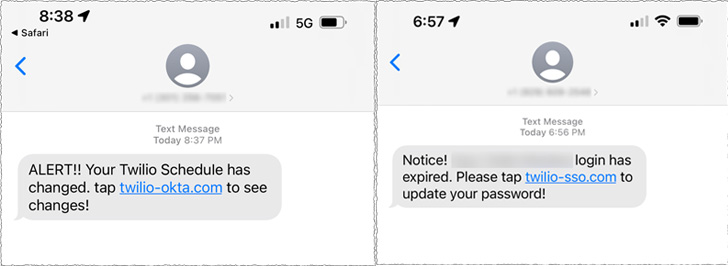

Các tin nhắn SMS được cho là đã được gửi cho cả nhân viên hiện tại và nhân viên cũ giả mạo là đến từ bộ phận CNTT của công ty, dụ họ bằng thông báo hết hạn mật khẩu để nhấp vào các liên kết độc hại.

Các URL bao gồm các từ như “Twilio”, “Okta” và “SSO” (viết tắt của đăng nhập một lần) để tăng cơ hội thành công và chuyển hướng nạn nhân đến một trang web giả mạo trang đăng nhập của công ty. Không rõ ngay lập tức liệu các tài khoản vi phạm có được bảo mật bằng biện pháp bảo vệ 2FA hay không.

Twilio cho biết các tin nhắn bắt nguồn từ các mạng của nhà mạng Hoa Kỳ và họ đã làm việc với các nhà cung cấp dịch vụ viễn thông và dịch vụ lưu trữ để ngăn chặn âm mưu cũng như cơ sở hạ tầng tấn công được sử dụng trong chiến dịch. Tuy nhiên, những nỗ lực gỡ xuống đã được bù đắp bởi những kẻ tấn công chuyển sang các nhà cung cấp dịch vụ lưu trữ và nhà mạng khác.

“Ngoài ra, những kẻ đe dọa dường như có khả năng tinh vi để khớp tên nhân viên từ các nguồn với số điện thoại của họ,” nó lưu ý.

Công ty có trụ sở tại San Francisco kể từ đó đã thu hồi quyền truy cập vào các tài khoản nhân viên bị xâm phạm để giảm thiểu cuộc tấn công, đồng thời cho biết thêm rằng họ đang kiểm tra các biện pháp bảo vệ kỹ thuật bổ sung như một biện pháp phòng ngừa.

Việc tiết lộ được đưa ra khi lừa đảo trực tuyến tiếp tục là mối đe dọa lớn mà các doanh nghiệp phải đối mặt. Tháng trước, có thông tin cho rằng vụ hack Axie Infinity trị giá 620 triệu USD là hậu quả của việc một trong những nhân viên cũ của công ty bị lừa bởi một lời mời làm việc gian lận trên LinkedIn.

.