Các nhóm tác nhân đe dọa như Wizard Spider và Sandworm đã tàn phá trong vài năm qua – phát triển và triển khai các công cụ tội phạm mạng như Conti, Trickbot và Ryuk ransomware. Gần đây nhất, Sandworm (bị nghi ngờ là một đơn vị quân sự mạng của nga) đã thực hiện các cuộc tấn công mạng nhằm vào các mục tiêu cơ sở hạ tầng của Ukraine.

Để đảm bảo các nhà cung cấp dịch vụ bảo mật không gian mạng đã sẵn sàng chiến đấu, MITER Engenuity sử dụng các kịch bản và chiến thuật tấn công trong thế giới thực do các nhóm mối đe dọa thực hiện để kiểm tra khả năng của các nhà cung cấp bảo mật nhằm bảo vệ khỏi các mối đe dọa – Đánh giá của MITER ATT & CK. Các phát hiện và khả năng của mỗi nhà cung cấp được đánh giá trong bối cảnh của Khung ATT & CK MITER.

Năm nay, họ đã sử dụng các chiến thuật được thấy trong Wizard Spider và Sandworm trong quá trình mô phỏng đánh giá của họ. Và MITER Engenuity đã không dễ dàng với những nhà cung cấp tham gia này. Như đã đề cập trước đây – cổ phần quá cao và rủi ro ngày càng lớn.

Tổng quan về kết quả năm 2022

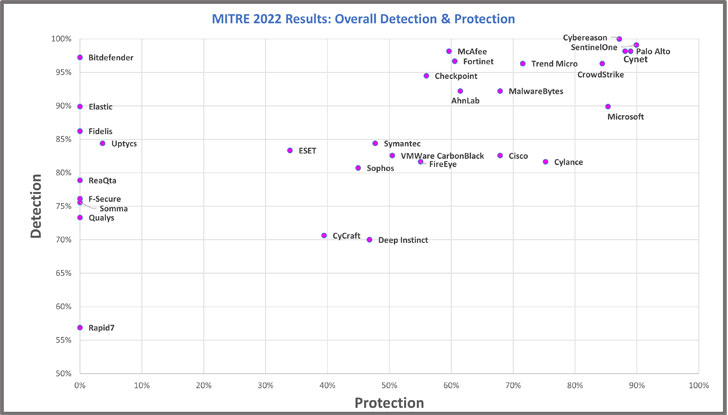

Nói một cách đơn giản, Đánh giá MITER ATT & CK này đo lường khả năng bảo vệ của 30 giải pháp bảo vệ điểm cuối. Hai phép đo chính được tạo ra từ thử nghiệm là Phát hiện tổng thể và Bảo vệ tổng thể.

Như một nhà cung cấp tham gia, Cynet, đã giải thích trong một bài đăng trên blog xem xét kết quả, “Phát hiện tổng thể (MITER gọi là” Khả năng hiển thị “) là tổng số bước tấn công được phát hiện trên tất cả 109 bước phụ. Phòng ngừa tổng thể (MITER tham khảo thành “Bảo vệ”) đo lường mức độ sớm trong chuỗi tấn công mà mối đe dọa được phát hiện để các bước tiếp theo không thể thực thi. Cả hai đều là các phép đo quan trọng và là dấu hiệu của một giải pháp phát hiện điểm cuối mạnh mẽ. “

Biểu đồ bên dưới cho thấy hiệu suất phát hiện và bảo vệ tổng thể của các nhà cung cấp tham gia năm 2022:

Và đây là kết quả dưới dạng bảng tổng hợp:

Làm thế nào nó hoạt động

MITER ATT & CK sử dụng một cách tiếp cận độc đáo, thử nghiệm 30 nhà cung cấp bảo mật trong năm nay về khả năng bảo vệ khỏi các cuộc tấn công hiện đang xảy ra trong tự nhiên. Họ làm điều đó bằng cách đưa các nhà cung cấp này thông qua một mô phỏng trong một môi trường được kiểm soát, tạo ra một đánh giá khách quan về nền tảng và khả năng của mỗi nhà cung cấp để phát hiện và ứng phó với các mối đe dọa.

Kết quả của những đánh giá này được công bố vào cuối tháng 3 hàng năm và nhằm mục đích được sử dụng bởi các nhóm bảo mật đang tìm cách củng cố chương trình bảo mật của họ, thường đòi hỏi phải xác định một nhà cung cấp an ninh mạng. Đánh giá MITER ATT & CK kiểm tra các khả năng cụ thể bằng cách sử dụng phương pháp đối mặt với công chúng và đưa ra đánh giá khách quan mà không cần xếp hạng hiệu suất của từng nhà cung cấp.

Việc giải thích kết quả và xác định nhà cung cấp nào hoạt động tốt nhất là do người đọc quyết định. Và đó là nơi mọi thứ trở nên phức tạp.

Kết quả Đánh giá MITER ATT & CK được coi là một tài nguyên hữu ích và nó giúp các nhà lãnh đạo và giám đốc điều hành bảo mật tìm hiểu cách tận dụng những kết quả này. Khó khăn là hiểu những kết quả này có ý nghĩa gì trong bối cảnh hoạt động của các nhà cung cấp khác.

Hội thảo trên web về Kết quả Đánh giá ATT & CK năm 2022 của MITER

Như nhiều chuyên gia bảo mật sẽ nói với bạn, việc giải thích dữ liệu này nói dễ hơn làm. Cynet, một trong những nhà cung cấp đã tham gia đánh giá năm nay nhằm mục đích mang lại sự rõ ràng cho sự nhầm lẫn. Mục đích là giúp các tổ chức đang tìm kiếm nhà cung cấp bảo mật sử dụng các kết quả này để đánh giá khả năng của nhà cung cấp tham gia nào phù hợp nhất với nhu cầu của họ.

CTO của Cynet, Aviad Hasnis, sẽ tổ chức chuỗi hội thảo trên web này, bắt đầu từ ngày 7 tháng 4 năm 2022. Anh ấy sẽ giải thích cách bạn có thể sử dụng kết quả Đánh giá ATT & CK của MITER như một công cụ để tìm kiếm nhà cung cấp bảo mật ngoài việc chia sẻ chi tiết cụ thể cho Cynet màn biểu diễn. Tìm hiểu thêm và đăng ký tại đây.

.