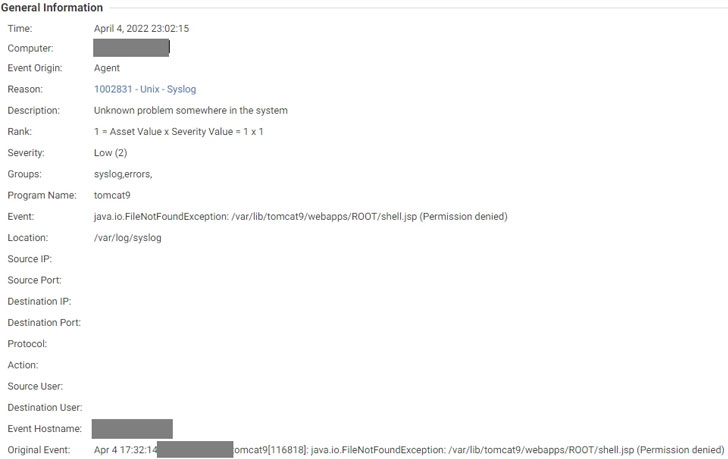

Điều quan trọng được tiết lộ gần đây Spring4Shell lỗ hổng bảo mật đang được các tác nhân đe dọa tích cực khai thác để thực thi phần mềm độc hại mạng botnet Mirai, đặc biệt là ở khu vực Singapore kể từ đầu tháng 4 năm 2022.

“Việc khai thác cho phép các tác nhân đe dọa tải xuống mẫu Mirai vào thư mục ‘/ tmp' và thực thi chúng sau khi thay đổi quyền bằng cách sử dụng ‘chmod'”, nhà nghiên cứu Deep Patel, Nitesh Surana, Ashish Verma của Trend Micro cho biết trong một báo cáo được công bố hôm thứ Sáu.

Được theo dõi là CVE-2022-22965 (điểm CVSS: 9,8), lỗ hổng bảo mật có thể cho phép các kẻ độc hại thực thi mã từ xa trong các ứng dụng Spring Core trong các trường hợp không phải mặc định, cấp cho kẻ tấn công toàn quyền kiểm soát các thiết bị bị xâm nhập.

Sự phát triển này diễn ra khi Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) vào đầu tuần này đã thêm lỗ hổng Spring4Shell vào Danh mục các lỗ hổng được khai thác đã biết dựa trên “bằng chứng về việc khai thác tích cực.”

Đây không phải là lần đầu tiên các nhà khai thác mạng botnet nhanh chóng bổ sung các lỗ hổng mới được công khai vào bộ công cụ khai thác của họ. Vào tháng 12 năm 2021, nhiều mạng botnet bao gồm Mirai và Kinsing đã bị phát hiện sử dụng lỗ hổng Log4Shell để xâm phạm các máy chủ nhạy cảm trên internet.

Mirai, có nghĩa là “tương lai” trong tiếng Nhật, là tên được đặt cho một phần mềm độc hại Linux đã tiếp tục nhắm mục tiêu vào các thiết bị gia đình thông minh được nối mạng như camera IP và bộ định tuyến và liên kết chúng với nhau thành một mạng lưới các thiết bị bị lây nhiễm được gọi là botnet.

Mạng botnet IoT, sử dụng hàng loạt phần cứng bị tấn công, sau đó có thể được sử dụng để thực hiện các cuộc tấn công tiếp theo, bao gồm các cuộc tấn công lừa đảo quy mô lớn, khai thác tiền điện tử, gian lận nhấp chuột và các cuộc tấn công từ chối dịch vụ (DDoS) phân tán.

Tệ hơn nữa, sự cố rò rỉ mã nguồn của Mirai vào tháng 10 năm 2016 đã sinh ra nhiều biến thể như Okiru, Satori, Masuta và Reaper, khiến nó trở thành một mối đe dọa luôn biến đổi.

Đầu tháng 1 này, công ty an ninh mạng CrowdStrike lưu ý rằng phần mềm độc hại tấn công hệ thống Linux đã tăng 35% vào năm 2021 so với năm 2020, với các họ phần mềm độc hại XOR DDoS, Mirai và Mozi chiếm hơn 22% các mối đe dọa nhắm mục tiêu Linux được quan sát thấy trong năm.

Các nhà nghiên cứu cho biết: “Mục đích chính của các họ phần mềm độc hại này là xâm nhập các thiết bị được kết nối internet dễ bị tấn công, đưa chúng vào mạng botnet và sử dụng chúng để thực hiện các cuộc tấn công từ chối dịch vụ (DDoS) phân tán,” các nhà nghiên cứu cho biết.

.