Theo nghiên cứu mới được Cybereason công bố, một nhóm mối đe dọa dai dẳng tiên tiến có liên kết với Iran đã cập nhật bộ công cụ phần mềm độc hại của họ để bao gồm một bộ cấy dựa trên PowerShell mới có tên là PowerLess Backdoor, theo nghiên cứu mới được công bố bởi Cybereason.

Công ty an ninh mạng có trụ sở tại Boston đã quy kết phần mềm độc hại này cho một nhóm tấn công có tên là Charming Kitten (hay còn gọi là Phosphorous, APT35 hoặc TA453), đồng thời chỉ ra việc thực thi PowerShell trốn tránh của backdoor.

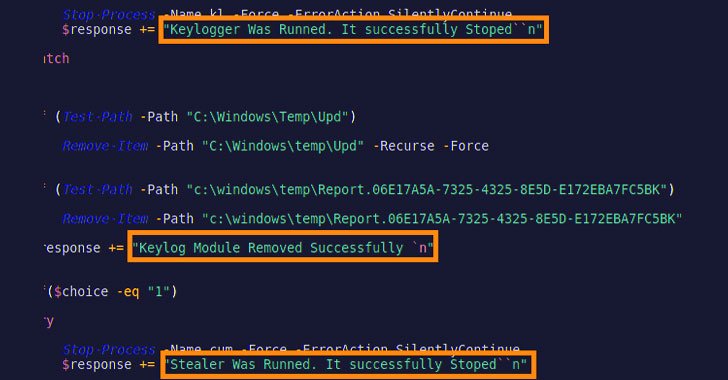

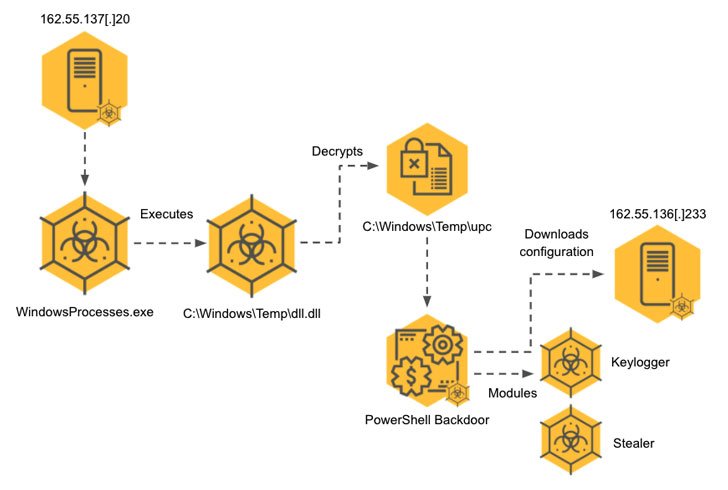

Daniel Frank, nhà nghiên cứu phần mềm độc hại cao cấp tại Cybereason, cho biết: “Mã PowerShell chạy trong ngữ cảnh của một ứng dụng .NET, do đó không khởi chạy ‘powershell.exe'. “Bộ công cụ được phân tích bao gồm phần mềm độc hại đa giai đoạn, cực kỳ mô-đun, giải mã và triển khai các tải trọng bổ sung trong một số giai đoạn vì lợi ích của cả tính năng ẩn và hiệu quả.”

Kẻ đe dọa, hoạt động ít nhất từ năm 2017, đã đứng sau một loạt chiến dịch trong những năm gần đây, bao gồm cả những chiến dịch trong đó kẻ thù đóng giả là nhà báo và học giả để đánh lừa mục tiêu cài đặt phần mềm độc hại và đánh cắp thông tin đã được phân loại.

Đầu tháng này, Check Point Research đã tiết lộ chi tiết về một hoạt động gián điệp liên quan đến nhóm tấn công khai thác các lỗ hổng log4shell để triển khai một cửa sau mô-đun có tên là CharmPower cho các cuộc tấn công tiếp theo.

Các cải tiến mới nhất cho kho vũ khí của nó, như được phát hiện bởi Cybereason, tạo thành một bộ công cụ hoàn toàn mới bao gồm PowerLess Backdoor, có khả năng tải xuống và thực thi các mô-đun bổ sung như trình đánh cắp thông tin trình duyệt và keylogger.

Cũng có khả năng được liên kết với cùng một nhà phát triển backdoor là một số tạo tác phần mềm độc hại khác, bao gồm một máy ghi âm, một biến thể trước đó của trình đánh cắp thông tin và những gì các nhà nghiên cứu nghi ngờ là một biến thể ransomware chưa hoàn thiện được mã hóa trong .NET.

Hơn nữa, sự chồng chéo cơ sở hạ tầng đã được xác định giữa nhóm Phosphorus và một chủng ransomware mới có tên Memento, xuất hiện lần đầu vào tháng 11 năm 2021 và thực hiện bước bất thường là khóa tệp trong các kho lưu trữ được bảo vệ bằng mật khẩu, sau đó là mã hóa mật khẩu và xóa các tệp gốc, sau khi họ cố gắng mã hóa các tệp trực tiếp đã bị chặn bởi bảo vệ điểm cuối.

Frank nói: “Hoạt động của Phosphorus đối với ProxyShell diễn ra trong cùng khung thời gian với Memento. “Các tác nhân đe dọa Iran cũng được báo cáo là đang chuyển sang sử dụng ransomware trong thời gian đó, điều này củng cố giả thuyết rằng Memento được vận hành bởi một tác nhân đe dọa Iran.”

.