Một mối đe dọa dai dẳng nâng cao nói tiếng Trung Quốc (APT) có liên quan đến một chiến dịch mới nhắm vào các công ty liên quan đến cờ bạc ở Đông Nam Á, đặc biệt là Đài Loan, Philippines và Hồng Kông.

Công ty an ninh mạng Avast đặt tên cho chiến dịch là Chiến dịch Dragon Castling, mô tả kho vũ khí phần mềm độc hại của nó là một “bộ công cụ mạnh mẽ và mô-đun”. Động cơ cuối cùng của kẻ gây ra mối đe dọa vẫn chưa được xác định rõ ràng và nó cũng chưa được liên kết với một nhóm hack đã biết.

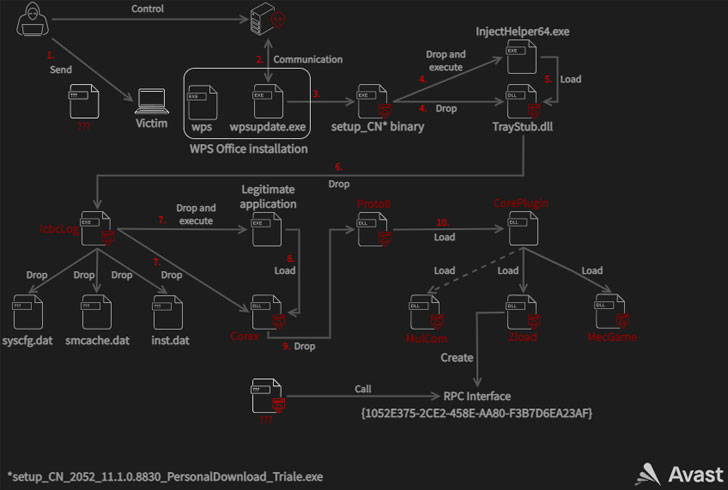

Mặc dù nhiều cách truy cập ban đầu đã được sử dụng trong suốt chiến dịch, nhưng một trong những vectơ tấn công liên quan đến việc tận dụng một lỗ hổng thực thi mã từ xa chưa từng biết trước đây trong bộ WPS Office (CVE-2022-24934) để mở khóa các mục tiêu của nó. Vấn đề này đã được Kingsoft O ce, nhà phát triển phần mềm văn phòng giải quyết.

Trong trường hợp được quan sát bởi công ty bảo mật Séc, lỗ hổng bảo mật đã được sử dụng để loại bỏ một tệp nhị phân độc hại từ một máy chủ cập nhật giả mạo với miền update.wps[.]cn kích hoạt một chuỗi lây nhiễm nhiều giai đoạn dẫn đến việc triển khai các trọng tải trung gian cho phép leo thang đặc quyền trước khi cuối cùng loại bỏ mô-đun Proto8.

“Mô-đun lõi là một DLL duy nhất chịu trách nhiệm thiết lập thư mục làm việc của phần mềm độc hại, tải các tệp cấu hình, cập nhật mã của nó, tải các plugin, chỉ [command-and-control] Các nhà nghiên cứu của Avast, Luigino Camastra, Igor Morgenstern, Jan Holman, cho biết.

Hệ thống dựa trên plugin của Proto8 được sử dụng để mở rộng chức năng của nó cho phép phần mềm độc hại đạt được sự bền bỉ, vượt qua cơ chế kiểm soát tài khoản người dùng (UAC), tạo tài khoản cửa hậu mới và thậm chí thực hiện các lệnh tùy ý trên hệ thống bị nhiễm.

.