Ba nhánh khác nhau của băng nhóm tội phạm mạng Conti khét tiếng đã sử dụng kỹ thuật lừa đảo gọi lại như một vectơ truy cập ban đầu để vi phạm các mạng được nhắm mục tiêu.

Công ty an ninh mạng AdvIntel cho biết: “Ba nhóm đe dọa tự trị kể từ đó đã áp dụng và phát triển độc lập các chiến thuật lừa đảo có mục tiêu của riêng họ dựa trên phương pháp gọi lại lừa đảo”, công ty an ninh mạng AdvIntel cho biết trong một báo cáo hôm thứ Tư.

Công ty cho biết thêm, các chiến dịch nhắm mục tiêu này đã “gia tăng đáng kể” các cuộc tấn công nhằm vào các tổ chức trong lĩnh vực tài chính, công nghệ, pháp lý và bảo hiểm.

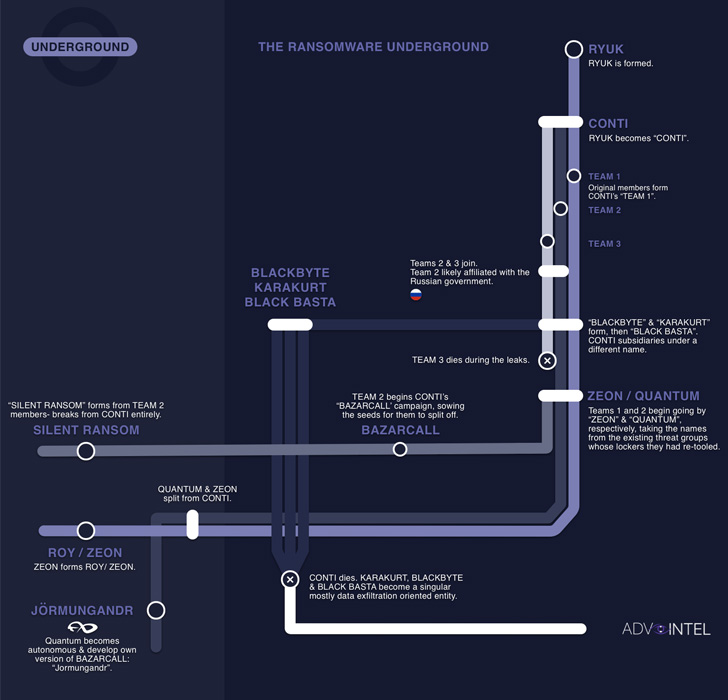

Các diễn viên được đề cập bao gồm Silent Ransom, Quantum và Roy / Zeon, tất cả đều đã tách khỏi Conti sau khi Conti sắp đóng cửa vào tháng 5 năm 2022 sau sự ủng hộ của công chúng đối với Nga trong cuộc xung đột Nga-Ukraine đang diễn ra.

Chiến thuật kỹ thuật xã hội tiên tiến, còn được gọi là BazaCall (hay còn gọi là BazarCall), được chú ý vào năm 2020/2021 khi nó được các nhà khai thác ransomware Ryuk, sau này đổi tên thành Conti.

Nó được cho là đã nhận được những cải tiến đáng kể về hoạt động vào tháng 5, cùng thời điểm nhóm Conti đang bận rộn điều phối việc tái cấu trúc toàn tổ chức trong khi mô phỏng các chuyển động của một nhóm đang hoạt động.

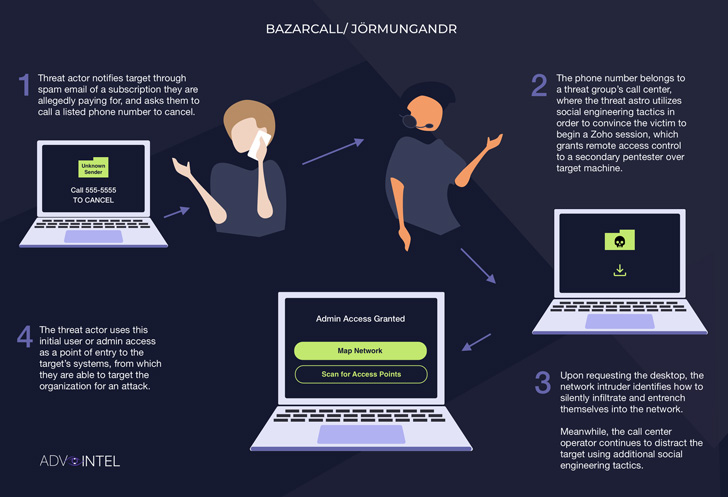

Cuộc tấn công lừa đảo này cũng độc đáo ở chỗ nó từ chối các liên kết hoặc tệp đính kèm độc hại trong email để hỗ trợ các số điện thoại mà người nhận bị lừa gọi bằng cách thông báo cho họ về khoản phí sắp tới trên thẻ tín dụng của họ đối với đăng ký trả phí.

Nếu người nhận mục tiêu yêu thích kế hoạch và quyết định gọi đến số điện thoại được chỉ định trong email, một người thực từ một trung tâm cuộc gọi lừa đảo do các nhà điều hành của BazaCall thiết lập sẽ cố gắng thuyết phục nạn nhân cấp cho nhân viên dịch vụ khách hàng điều khiển máy tính từ xa để giúp hủy đăng ký giả định.

Với quyền truy cập vào máy tính để bàn, kẻ đe dọa sẽ lén lút thực hiện các bước để xâm nhập vào mạng của người dùng cũng như thiết lập sự bền bỉ cho các hoạt động tiếp theo như xâm nhập dữ liệu.

AdvIntel cho biết: “Gọi lại lừa đảo là chiến thuật đã tạo ra sự thay đổi rộng rãi trong cách tiếp cận triển khai ransomware,” AdvIntel cho biết thêm “vectơ tấn công về bản chất đã được nhúng vào truyền thống tổ chức Conti”.

Silent Ransom, nhóm phụ Conti đầu tiên tách khỏi băng nhóm tội phạm mạng vào tháng 3 năm 2022, kể từ đó có liên quan đến các cuộc tấn công tống tiền dữ liệu sau khi có được quyền truy cập ban đầu thông qua các email hết hạn đăng ký yêu cầu thông báo cho người dùng về khoản thanh toán đang chờ xử lý cho các dịch vụ Zoho Masterclass và Duolingo.

“Các cuộc tấn công này có thể được phân loại là các cuộc tấn công đòi tiền chuộc vi phạm dữ liệu, trong đó trọng tâm chính của nhóm là truy cập vào các tài liệu và thông tin nhạy cảm, đồng thời yêu cầu thanh toán để giữ lại việc công bố dữ liệu bị đánh cắp”, Sygnia lưu ý vào tháng trước, mô tả vụ lây nhiễm. thủ tục.

Công ty an ninh mạng của Israel đang theo dõi các hoạt động của Silent Ransom dưới biệt danh Luna Moth.

Quantum và Roy / Zeon là hai phần phụ khác của Conti theo cùng cách tiếp cận bắt đầu từ tháng 6 năm 2022. Trong khi Quantum bị dính líu đến các cuộc tấn công ransomware tàn khốc vào các mạng của chính phủ Costa Rica vào tháng 5, Roy / Zeon bao gồm các thành viên “chịu trách nhiệm về sự sáng tạo của chính Ryuk. “

Các nhà nghiên cứu cho biết: “Do các tác nhân đe dọa đã nhận ra tiềm năng của các chiến thuật kỹ thuật xã hội được vũ khí hóa, nên có khả năng các hoạt động lừa đảo này sẽ tiếp tục trở nên phức tạp hơn, chi tiết hơn và khó phân tích cú pháp khỏi các thông tin liên lạc hợp pháp theo thời gian”.

Phát hiện này được đưa ra khi công ty an ninh mạng công nghiệp Dragos tiết lộ số lượng các cuộc tấn công ransomware vào các cơ sở hạ tầng công nghiệp đã giảm từ 158 trong quý đầu tiên của năm 2022 xuống còn 125 trong quý thứ hai, một sự sụt giảm mà nó cho là không tin tưởng vào việc đóng cửa cửa hàng Conti.

Đó không phải là tất cả. Công ty phân tích chuỗi khối Elliptic đã tiết lộ trong tuần này rằng nhóm Conti hiện đã không còn tồn tại đã rửa hơn 53 triệu đô la tài sản tiền điện tử thông qua RenBridge, một cầu nối xuyên chuỗi cho phép chuyển tiền ảo giữa các blockchains, từ tháng 4 năm 2021 đến tháng 7 năm 2022.

.