Các lỗ hổng phần mềm là một mối đe dọa lớn đối với các tổ chức ngày nay. Cái giá phải trả của những mối đe dọa này là đáng kể, cả về tài chính và danh tiếng.

Việc quản lý và vá lỗ hổng bảo mật có thể dễ dàng vượt qua tầm kiểm soát khi số lượng lỗ hổng trong tổ chức của bạn lên đến hàng trăm nghìn lỗ hổng và được theo dõi theo những cách không hiệu quả, chẳng hạn như sử dụng bảng tính Excel hoặc nhiều báo cáo, đặc biệt khi nhiều nhóm tham gia vào tổ chức .

Ngay cả khi có quy trình vá lỗi, các tổ chức vẫn phải vật lộn để vá các lỗ hổng trong tài sản của họ một cách hiệu quả. Điều này nói chung là do các nhóm xem xét mức độ nghiêm trọng của các lỗ hổng và có xu hướng áp dụng các bản vá cho các lỗ hổng theo thứ tự mức độ nghiêm trọng sau: quan trọng> cao> trung bình> thấp> thông tin. Các phần sau đây giải thích lý do tại sao cách tiếp cận này có sai sót và cách cải thiện nó.

Tại sao việc vá lại khó khăn?

Mặc dù ai cũng biết rằng việc vá lỗ hổng bảo mật là vô cùng quan trọng, nhưng việc vá lỗ hổng bảo mật một cách hiệu quả cũng là một thách thức. Các lỗ hổng có thể được báo cáo từ các nguồn như báo cáo năm nhất và các công cụ quét khác nhau. Quá trình quét có thể được thực hiện trên các ứng dụng web, API, mã nguồn, cơ sở hạ tầng, phần phụ thuộc, vùng chứa, v.v. của bạn.

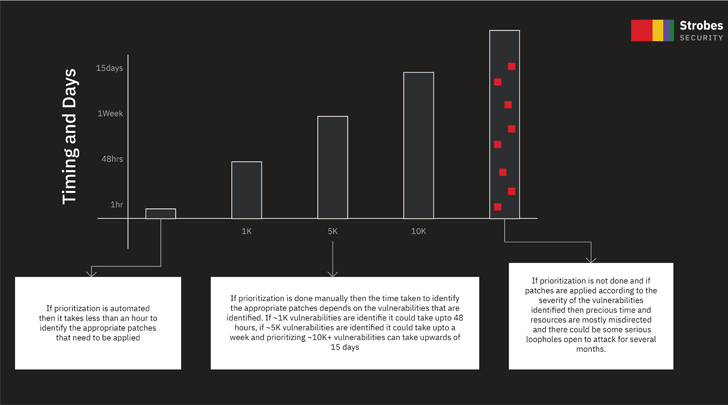

Tổng số báo cáo cần được sàng lọc để ưu tiên các bản vá có thể tăng mạnh ngay cả trong một khoảng thời gian ngắn và khi có nhiều nhóm tham gia, điều này có thể làm tăng thêm độ phức tạp và thời gian cần thiết để điều phối và ưu tiên các bản vá.

Để làm cho vấn đề tồi tệ hơn, các khai thác mới tiếp tục xuất hiện gần như hàng ngày và theo dõi các khai thác mới và các bản vá có sẵn có thể trở thành một nhiệm vụ khổng lồ có thể nhanh chóng vượt khỏi tầm tay nếu không được giải quyết đúng cách. Trừ khi một tổ chức có sẵn một chương trình bảo mật rất hoàn thiện, thì việc quản lý các bản vá lỗi một cách hiệu quả sẽ rất phức tạp.

Thực hiện phương pháp tiếp cận dựa trên rủi ro để vá các lỗ hổng

Việc đơn giản hóa việc vá lỗi đòi hỏi bạn phải đơn giản hóa việc ưu tiên trước. “Phương pháp tiếp cận dựa trên rủi ro” có nghĩa là bạn sẽ cân nhắc tác động tiềm tàng của một lỗ hổng bảo mật so với khả năng bị khai thác. Điều này cho phép bạn xác định liệu hành động đó có đáng để thực hiện hay không.

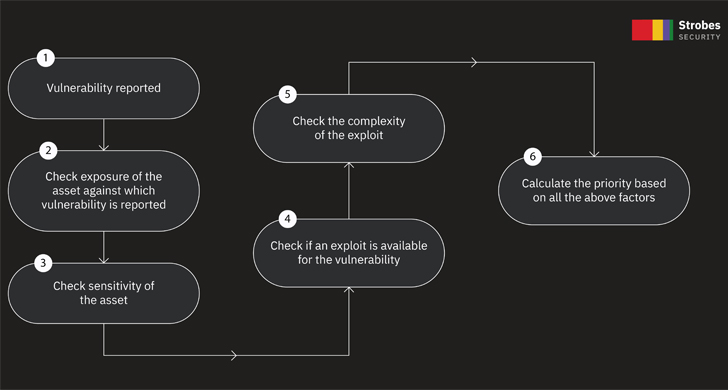

Để đơn giản hóa việc ưu tiên, bạn phải cân nhắc những điều sau:

Mức độ tiếp xúc của tài sản, Mức độ nhạy cảm kinh doanh của tài sản, Mức độ nghiêm trọng của lỗ hổng được báo cáo đối với tài sản, Mức độ sẵn có của một khai thác đối với lỗ hổng được báo cáo, Mức độ phức tạp của việc khai thác, nếu có, Phân loại lỗ hổng được báo cáo .

* Nội dung có thể là bất kỳ thứ gì trong tổ chức của bạn, như ứng dụng web, ứng dụng di động, kho lưu trữ mã, bộ định tuyến, máy chủ, cơ sở dữ liệu, v.v.

Cách tiếp cận này giúp giảm đáng kể thời gian dành cho việc ưu tiên các lỗ hổng. Hãy thảo luận chi tiết từng điểm:

Phơi bày: Nếu nội dung của bạn ở chế độ công khai trên Internet hoặc riêng tư, tức là nằm sau tường lửa trong mạng có quyền truy cập được kiểm soát. Tài sản công thường mang rủi ro cao hơn, nhưng điều đó không phải lúc nào cũng có nghĩa là chúng nên được ưu tiên. Lý do là không phải tài sản công nào cũng nhạy cảm. Một số tài sản công có thể chỉ là các trang tĩnh không chứa dữ liệu người dùng, trong khi các tài sản công khác có thể đang xử lý các khoản thanh toán và thông tin PII. Vì vậy, ngay cả khi một tài sản là công khai, bạn cũng phải xem xét tính nhạy cảm của nó.

Mức độ nhạy cảm của tài sản: Phân loại mức độ nhạy cảm kinh doanh của tất cả các tài sản của bạn dựa trên mức độ quan trọng của tài sản đó đối với doanh nghiệp của bạn. Nội dung chứa thông tin nhạy cảm về người dùng hoặc quy trình thanh toán có thể được phân loại là nội dung nhạy cảm kinh doanh quan trọng. Nội dung chỉ cung cấp một số nội dung tĩnh có thể được phân loại là nội dung có độ nhạy cảm kinh doanh thấp.

Mức độ nghiêm trọng của lỗ hổng được báo cáo: Điều này là tự giải thích; bạn phải ưu tiên các lỗ hổng bảo mật theo thứ tự mức độ nghiêm trọng> cao> trung bình> thấp> mức độ nghiêm trọng của thông tin.

Khai thác tính khả dụng: Các lỗ hổng mà các hoạt động khai thác công khai đã có sẵn nên được ưu tiên hơn các lỗ hổng chưa có sẵn.

Khai thác độ phức tạp: Nếu một khai thác rất dễ bị khai thác và yêu cầu ít hoặc không cần sự tương tác của người dùng, thì các lỗ hổng cho kiểu khai thác này nên được ưu tiên hơn các lỗ hổng có cách khai thác rất phức tạp thường yêu cầu đặc quyền cao và sự tương tác của người dùng.

Phân loại: Việc phân loại lỗ hổng được báo cáo cũng phải được xem xét và nên được lập bản đồ với các tiêu chuẩn ngành như owasp hoặc CWE. Ví dụ sẽ là việc thực thi mã từ xa tác động đến máy chủ nên được ưu tiên cao hơn so với lỗ hổng phía máy khách, giả sử như một Reflected Cross Site Scripting.

Một ví dụ về lỗ hổng được ưu tiên cao sẽ là nếu tài sản bị ảnh hưởng bị phơi bày công khai, có độ nhạy kinh doanh quan trọng, mức độ nghiêm trọng của lỗ hổng bảo mật là nghiêm trọng, có khả năng khai thác và không yêu cầu người dùng tương tác hoặc xác thực / đặc quyền.

Một khi tất cả các lỗ hổng được ưu tiên, việc giải quyết các lỗ hổng nghiêm trọng nhất sẽ làm giảm đáng kể rủi ro cho tổ chức của bạn.

Vậy báo cáo quản lý lỗ hổng cần đo những vấn đề gì để đảm bảo an toàn cho ứng dụng của bạn một cách thỏa đáng? – Xem Whitepaper.

Làm thế nào để lấy thông tin về các bản vá lỗi?

Bạn có thể nhận được thông tin về các bản vá từ các cố vấn khác nhau như NVD. Trong các báo cáo này, bạn có thể tìm thấy nhiều tài liệu tham khảo về cách vá các lỗ hổng. Ngoài ra, các trang web của sản phẩm bạn sử dụng thường cung cấp thông tin này. Mặc dù có thể truy cập thủ công tất cả các nguồn và lấy thông tin về các bản vá, nhưng nếu có nhiều lỗ hổng bảo mật trong tổ chức của bạn, việc lấy tất cả thông tin từ nhiều nguồn có thể rất tẻ nhạt.

Giải pháp:

Strobes có thể giúp các tổ chức thuộc mọi quy mô giảm đáng kể thời gian cần thiết để ưu tiên các lỗ hổng và cung cấp thông tin vá lỗi trong nền tảng. Ưu tiên cũng dễ dàng vì Strobes tự động ưu tiên các lỗ hổng bảo mật cho bạn dựa trên các chỉ số được mô tả trong phần Phương pháp tiếp cận dựa trên rủi ro để vá lỗ hổng.

Strobes Security đang dẫn đầu trong việc phá vỡ không gian quản lý lỗ hổng bảo mật với các sản phẩm hàng đầu VM365 và PTaaS. Nếu bạn chưa phải là người dùng của Strobes Security, bạn còn chần chừ gì nữa? Đăng ký miễn phí tại đây, hoặc Lên lịch dùng thử.

.