Được phát hiện lần đầu tiên vào tháng 10 năm 2020, XLoader là một phiên bản kế thừa của Formbook và là một trình đánh cắp thông tin đa nền tảng có khả năng lấy cắp thông tin đăng nhập từ các trình duyệt web, chụp các tổ hợp phím và ảnh chụp màn hình, đồng thời thực hiện các lệnh và tải trọng tùy ý.

Gần đây hơn, xung đột địa chính trị đang diễn ra giữa Nga và Ukraine đã được chứng minh là một miếng mồi béo bở cho việc phát tán XLoader bằng các email lừa đảo nhằm vào các quan chức chính phủ cấp cao ở Ukraine.

Các nhà nghiên cứu giải thích: “Giao tiếp C2 xảy ra với các miền mồi nhử và máy chủ C2 thực, bao gồm cả việc gửi dữ liệu bị đánh cắp từ nạn nhân,” các nhà nghiên cứu giải thích. “Do đó, có khả năng một C2 dự phòng có thể được ẩn trong các miền C2 mồi nhử và được sử dụng như một kênh liên lạc dự phòng trong trường hợp miền C2 chính bị gỡ xuống.”

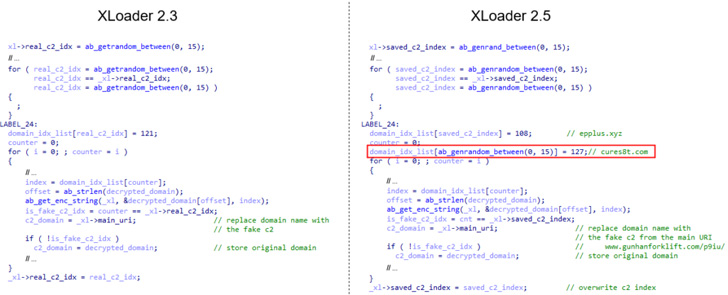

Điều thay đổi trong các phiên bản mới hơn của XLoader là sau khi chọn 16 miền mồi nhử từ cấu hình, tám miền đầu tiên được ghi đè bằng các giá trị ngẫu nhiên mới trước mỗi chu kỳ giao tiếp trong khi thực hiện các bước để bỏ qua miền thực.

Ngoài ra, XLoader 2.5 thay thế ba miền trong danh sách đã tạo bằng hai địa chỉ máy chủ mồi nhử và miền máy chủ C&C thực. Mục tiêu cuối cùng là ngăn chặn sự phát hiện của máy chủ C&C thực, dựa trên độ trễ giữa các lần truy cập vào các miền.

Thực tế là các tác giả phần mềm độc hại đã sử dụng các nguyên tắc của lý thuyết xác suất để truy cập vào máy chủ hợp pháp một lần nữa chứng minh cách các tác nhân đe dọa liên tục điều chỉnh chiến thuật của họ để tiếp tục các mục tiêu bất chính của họ.

Các nhà nghiên cứu của Check Point cho biết: “Những sửa đổi này đạt được hai mục tiêu cùng một lúc: mỗi nút trong mạng botnet duy trì tỷ lệ gõ lại ổn định trong khi đánh lừa các tập lệnh tự động và ngăn chặn việc phát hiện ra các máy chủ C&C thực”.

.