Các công ty an ninh mạng ESET và Broadcom's Symantec cho biết họ đã phát hiện ra một phần mềm độc hại xóa dữ liệu mới được sử dụng trong các cuộc tấn công mới nhằm vào hàng trăm máy móc ở Ukraine, khi lực lượng Nga chính thức phát động một chiến dịch quân sự toàn diện chống lại nước này.

Công ty Slovakia được mệnh danh là người gạt nước “HermeticWiper“(hay còn gọi là KillDisk.NCV), với một trong các mẫu phần mềm độc hại được biên soạn vào ngày 28 tháng 12 năm 2021, ngụ ý rằng việc chuẩn bị cho các cuộc tấn công có thể đã được tiến hành trong gần hai tháng.

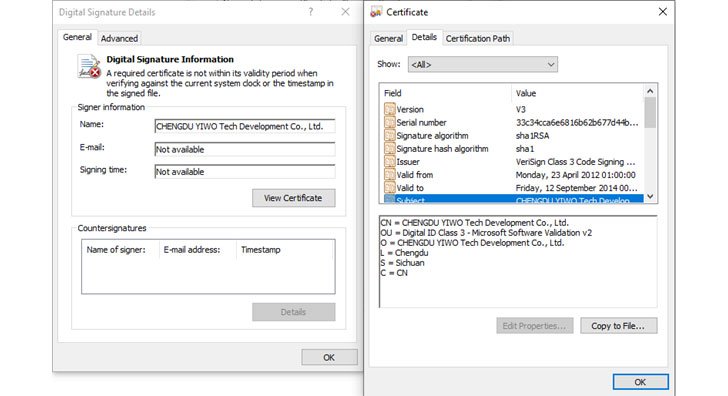

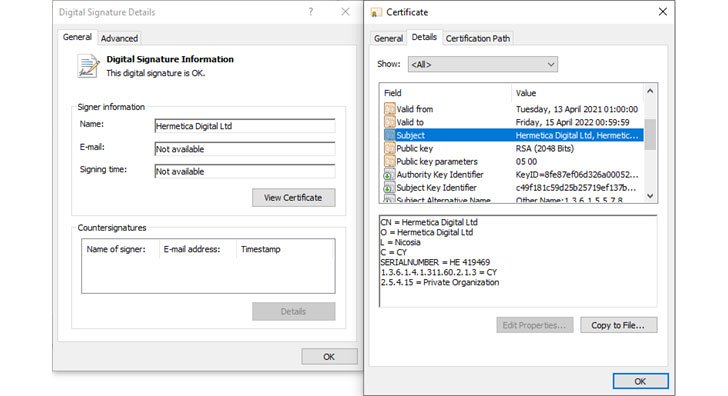

“Hệ nhị phân gạt nước được ký bằng chứng chỉ ký mã được cấp cho Hermetica Digital Ltd”, ESET cho biết trong một loạt các tweet. “Cần gạt nước lạm dụng các trình điều khiển hợp pháp từ phần mềm EaseUS Partition Master để làm hỏng dữ liệu. Bước cuối cùng, gạt nước sẽ khởi động lại [the] máy tính.”

Ít nhất một trong các cuộc xâm nhập liên quan đến việc triển khai phần mềm độc hại trực tiếp từ bộ điều khiển miền Windows, cho thấy rằng những kẻ tấn công đã chiếm quyền kiểm soát mạng mục tiêu.

Hiện vẫn chưa xác định được quy mô và tác động của các cuộc tấn công xóa sạch dữ liệu, cũng như danh tính của tác nhân đe dọa đằng sau các vụ lây nhiễm. Nhưng sự phát triển này đánh dấu lần thứ hai trong năm nay một phần mềm độc hại phá hoại đã được triển khai trên các hệ thống máy tính của Ukraine sau chiến dịch WhisperGate vào giữa tháng Giêng.

Các cuộc tấn công xóa sổ cũng theo sau một làn sóng tấn công từ chối dịch vụ (DDoS) “lớn” thứ ba tấn công một số tổ chức ngân hàng và chính phủ Ukraine hôm thứ Tư, đánh sập các cổng thông tin trực tuyến của Bộ Ngoại giao, Nội các Bộ trưởng và Rada. , quốc hội của đất nước.

Tuần trước, hai trong số các ngân hàng lớn nhất của Ukraine, PrivatBank và Oschadbank, cũng như các trang web của Bộ Quốc phòng và Lực lượng vũ trang Ukraine đã bị ngừng hoạt động do một cuộc tấn công DDoS từ các đối tượng không xác định, khiến chính phủ Anh và Mỹ phải chỉ điểm. một cáo buộc mà Điện Kremlin đã bác bỏ.

Các chiến dịch sử dụng các cuộc tấn công DDoS cung cấp các luồng lưu lượng rác nhằm mục đích áp đảo các mục tiêu với mục tiêu khiến chúng không thể truy cập được. Một phân tích tiếp theo về các sự cố ngày 15 tháng 2 của cert-ua cho thấy rằng chúng được thực hiện bằng cách sử dụng các mạng botnet như Mirai và Mēris bằng cách tận dụng các bộ định tuyến MikroTik bị xâm phạm và các thiết bị IoT khác.

Hơn nữa, các hệ thống thông tin thuộc các cơ quan nhà nước của Ukraine được cho là đã bị nhắm mục tiêu không thành công trong 121 cuộc tấn công mạng chỉ tính riêng trong tháng 1 năm 2022.

Đó không phải là tất cả. Tội phạm mạng trên dark web đang tìm cách lợi dụng những căng thẳng chính trị đang diễn ra bằng cách quảng cáo cơ sở dữ liệu và truy cập mạng chứa thông tin về công dân Ukraine và các thực thể cơ sở hạ tầng quan trọng trên các thị trường RaidForums và Free Civilian với “hy vọng thu được lợi nhuận cao”, theo một báo cáo được công bố bởi Accenture đầu tuần này.

Sự tấn công liên tục của các hành vi mạng độc hại gây rối kể từ đầu năm cũng khiến cơ quan thực thi pháp luật Ukraine coi các cuộc tấn công là một nỗ lực gieo rắc lo lắng, làm suy yếu niềm tin vào khả năng bảo vệ công dân của nhà nước và gây mất ổn định đoàn kết.

Cơ quan An ninh Ukraine (SSU) ngày 14/2 cho biết: “Ukraine đang phải đối mặt với những nỗ lực gieo rắc hoảng sợ một cách có hệ thống, lan truyền thông tin giả và bóp méo tình hình thực tế. “

.