Một mạng botnet ngang hàng (P2P) mới dựa trên Golang đã được phát hiện đang tích cực nhắm mục tiêu vào các máy chủ Linux trong lĩnh vực giáo dục kể từ khi xuất hiện vào tháng 3 năm 2022.

Được mệnh danh Panchan của Akamai Security Research, phần mềm độc hại “sử dụng các tính năng đồng thời tích hợp của nó để tối đa hóa khả năng lây lan và thực thi các mô-đun phần mềm độc hại” và “thu thập các khóa SSH để thực hiện chuyển động bên”.

Mạng botnet có nhiều tính năng, dựa trên danh sách cơ bản của mật khẩu SSH mặc định để thực hiện tấn công từ điển và mở rộng phạm vi tiếp cận của nó, chủ yếu hoạt động như một kẻ tấn công tiền điện tử được thiết kế để chiếm đoạt tài nguyên của máy tính để khai thác tiền điện tử.

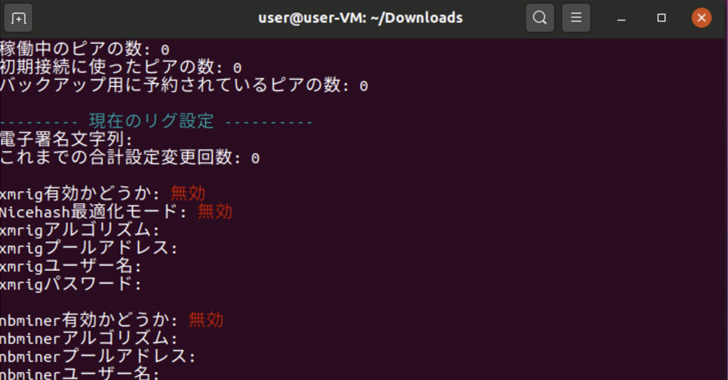

Công ty an ninh mạng và dịch vụ đám mây lưu ý rằng họ lần đầu tiên phát hiện hoạt động của Panchan vào ngày 19 tháng 3 năm 2022 và gán phần mềm độc hại cho một kẻ đe dọa Nhật Bản có khả năng dựa trên ngôn ngữ được sử dụng trong bảng quản trị được đưa vào tệp nhị phân để chỉnh sửa cấu hình khai thác.

Panchan được biết là triển khai và thực thi hai công cụ khai thác, XMRig và nbhash, trên máy chủ trong thời gian chạy, điểm mới lạ là các công cụ khai thác không được trích xuất vào đĩa để tránh để lại dấu vết pháp y.

Các nhà nghiên cứu cho biết: “Để tránh bị phát hiện và giảm khả năng truy xuất nguồn gốc, phần mềm độc hại này đưa các bộ mã hóa của nó xuống dưới dạng các tệp được ánh xạ bộ nhớ, không có bất kỳ sự hiện diện nào của ổ đĩa”. “Nó cũng giết các quy trình đào tiền mã hóa nếu phát hiện bất kỳ quá trình giám sát quy trình nào.”

Trong số 209 bạn bè bị nhiễm bệnh được phát hiện cho đến nay, 40 người được cho là hiện đang hoạt động. Hầu hết các máy bị xâm nhập nằm ở Châu Á (64), tiếp theo là Châu Âu (52), Bắc Mỹ (45), Nam Mỹ (11), Châu Phi (1) và Châu Đại Dương (1).

Một manh mối thú vị về nguồn gốc của phần mềm độc hại là kết quả của lỗi opsec từ phía tác nhân đe dọa, tiết lộ liên kết đến máy chủ Discord được hiển thị trong bảng điều khiển quản trị “chế độ thần kinh”.

Các nhà nghiên cứu cho biết: “Cuộc trò chuyện chính trống rỗng ngoại trừ một lời chào của một thành viên khác xảy ra vào tháng Ba. “Có thể là các cuộc trò chuyện khác chỉ dành cho các thành viên có đặc quyền cao hơn của máy chủ.”

.