Phần mềm độc hại Android được theo dõi là BRATA đã được cập nhật với các tính năng mới cho phép nó khả năng theo dõi vị trí thiết bị và thậm chí thực hiện khôi phục cài đặt gốc với một giá thầu rõ ràng để che đậy việc chuyển tiền gian lận.

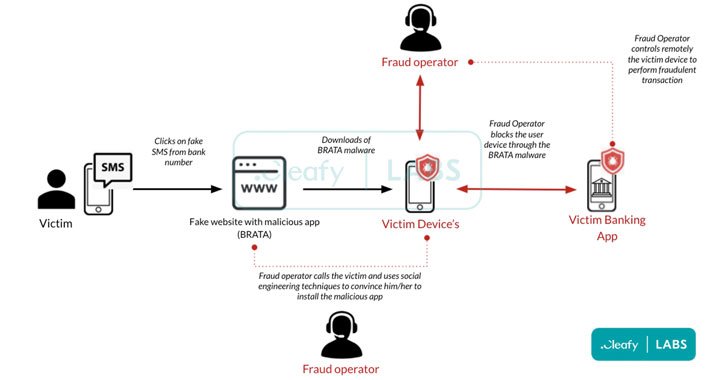

Công ty an ninh mạng Cleafy của Ý cho biết các biến thể mới nhất, được phát hiện vào cuối năm ngoái, được cho là sẽ được phân phối thông qua trình tải xuống để tránh bị phần mềm bảo mật phát hiện, công ty an ninh mạng Cleafy của Ý cho biết trong một bài viết kỹ thuật. Các mục tiêu bao gồm các ngân hàng và tổ chức tài chính ở Vương quốc Anh, Ba Lan, Ý và Mỹ Latinh.

“Điều khiến Android RAT trở nên thú vị đối với những kẻ tấn công là khả năng hoạt động trực tiếp trên thiết bị của nạn nhân thay vì sử dụng một thiết bị mới”, các nhà nghiên cứu của Cleafy lưu ý vào tháng 12 năm 2021. “Bằng cách đó, các tác nhân đe dọa (TA) có thể giảm đáng kể khả năng bị gắn cờ “là đáng ngờ”, vì việc lấy dấu vân tay của thiết bị đã được ngân hàng biết. “

Được nhìn thấy lần đầu tiên vào cuối năm 2018 và viết tắt của “Công cụ truy cập từ xa của Brazil”, BRATA ban đầu nhắm mục tiêu người dùng ở Brazil và sau đó nhanh chóng phát triển thành trojan ngân hàng có nhiều tính năng. Kể từ đó, phần mềm độc hại đã nhận được nhiều bản nâng cấp và thay đổi, đồng thời đóng vai trò là ứng dụng quét bảo mật để tránh bị phát hiện.

Các mẫu BRATA mới nhất được “điều chỉnh” nhằm vào các quốc gia khác nhau và tạo thành một ống nhỏ giọt ban đầu – một ứng dụng bảo mật có tên “iSecurity” – hầu như không bị phát hiện bởi hầu như tất cả các công cụ quét phần mềm độc hại và được sử dụng để tải xuống và thực thi phần mềm độc hại thực sự.

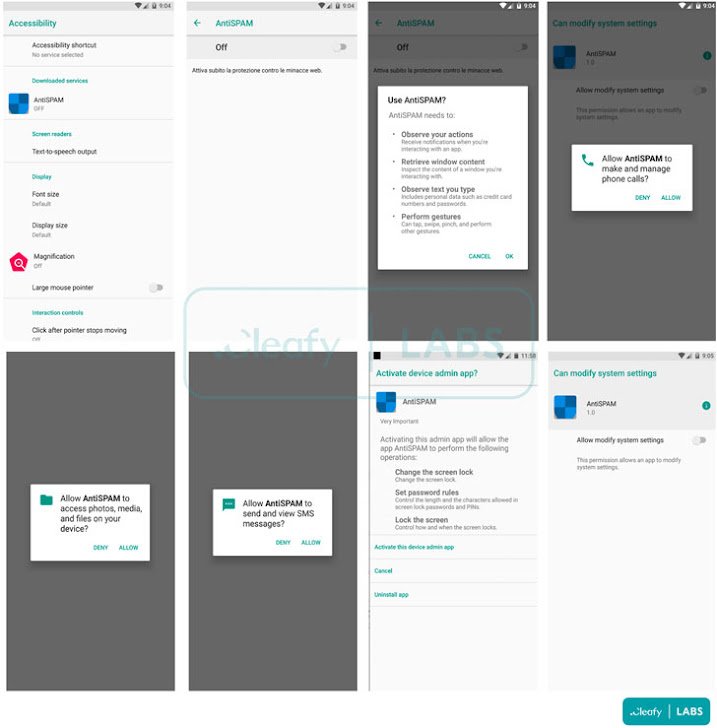

Các nhà nghiên cứu cho biết: “Sau khi nạn nhân cài đặt ứng dụng trình tải xuống, nó chỉ yêu cầu chấp nhận một quyền để tải xuống và cài đặt ứng dụng độc hại từ một nguồn không đáng tin cậy. “Khi nạn nhân nhấp vào nút cài đặt, ứng dụng trình tải xuống sẽ gửi yêu cầu GET đến máy chủ C2 để tải xuống .APK độc hại.”

BRATA, giống như các trojan ngân hàng khác được quan sát trong tự nhiên, được biết là lạm dụng các quyền Dịch vụ trợ năng có được trong giai đoạn cài đặt để theo dõi hoạt động của người dùng trên thiết bị bị xâm nhập một cách lén lút.

Hơn nữa, các phiên bản mới đã tích hợp cơ chế chuyển đổi tiêu diệt cho phép các nhà khai thác khôi phục điện thoại Android về cài đặt gốc khi hoàn tất thành công chuyển khoản gian lận hoặc trong các tình huống ứng dụng được cài đặt trong môi trường ảo.

“BRATA đang cố gắng tiếp cận các mục tiêu mới và phát triển các tính năng mới”, các nhà nghiên cứu cho biết, đồng thời cho biết thêm các tác nhân đe dọa đang “tận dụng trojan ngân hàng này để thực hiện các hành vi gian lận, thường là thông qua chuyển khoản trái phép (ví dụ: SEPA) hoặc thông qua Thanh toán tức thì, sử dụng một mạng lưới rộng lớn gồm các tài khoản lừa tiền ở nhiều quốc gia châu Âu. “

.