Một biến thể của botnet Mirai được gọi là MooBot đang đồng chọn các thiết bị D-Link dễ bị tấn công vào đội quân bot từ chối dịch vụ bằng cách tận dụng nhiều lần khai thác.

“Nếu các thiết bị bị xâm phạm, chúng sẽ bị kiểm soát hoàn toàn bởi những kẻ tấn công, những kẻ có thể sử dụng các thiết bị đó để tiến hành các cuộc tấn công tiếp theo như tấn công từ chối dịch vụ (DDoS) phân tán”, Palo Alto Networks Unit 42 cho biết trong một báo cáo hôm thứ Ba.

MooBot, được tiết lộ lần đầu tiên bởi nhóm Netlab của Qihoo 360 vào tháng 9 năm 2019, trước đó đã nhắm mục tiêu đến các đầu ghi video kỹ thuật số LILIN và các sản phẩm giám sát video Hikvision để mở rộng mạng lưới của mình.

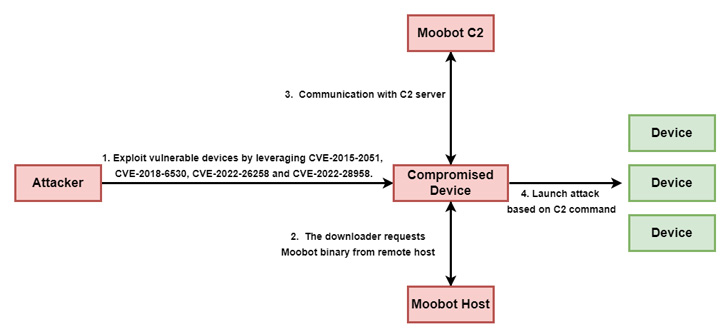

Trong làn sóng tấn công mới nhất do Đơn vị 42 phát hiện vào đầu tháng 8 năm 2022, có tới 4 lỗ hổng khác nhau trong các thiết bị D-Link, cả cũ và mới, đã mở đường cho việc triển khai các mẫu MooBot. Bao gồm các –

CVE-2015-2051 (Điểm CVSS: 10.0) – Lỗ hổng thực thi lệnh tiêu đề hành động D-Link HNAP SOAPA

CVE-2018-6530 (Điểm CVSS: 9,8) – Lỗ hổng thực thi mã từ xa trên giao diện D-Link SOAP

CVE-2022-26258 (Điểm CVSS: 9,8) – Lỗ hổng thực thi lệnh từ xa D-Link và

CVE-2022-28958 (Điểm CVSS: 9,8) – Lỗ hổng thực thi lệnh từ xa D-Link

Việc khai thác thành công các lỗ hổng nói trên có thể dẫn đến thực thi mã từ xa và truy xuất tải trọng MooBot từ máy chủ từ xa, sau đó phân tích lệnh từ máy chủ lệnh và điều khiển (C2) để khởi động cuộc tấn công DDoS trên một địa chỉ IP cụ thể và số cổng.

Khách hàng của các thiết bị D-Link được khuyến nghị áp dụng các bản vá và nâng cấp do công ty phát hành để giảm thiểu các mối đe dọa tiềm ẩn.

“Các lỗ hổng […] Các nhà nghiên cứu cho biết: “Khi kẻ tấn công giành được quyền kiểm soát theo cách này, chúng có thể tận dụng bằng cách đưa các thiết bị mới bị xâm nhập vào mạng botnet của chúng để tiến hành các cuộc tấn công tiếp theo như DDoS. “

.