Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) đang cảnh báo về một số lỗ hổng bảo mật chưa được vá trong thiết bị theo dõi Hệ thống Định vị Toàn cầu (GPS) MiCODUS MV720 được trang bị trên 1,5 triệu phương tiện có thể dẫn đến gián đoạn từ xa các hoạt động quan trọng.

“Việc khai thác thành công các lỗ hổng này có thể cho phép một tác nhân từ xa khai thác quyền truy cập và giành quyền kiểm soát bộ theo dõi hệ thống định vị toàn cầu”, CISA cho biết. “Những lỗ hổng này có thể ảnh hưởng đến quyền truy cập vào nguồn cung cấp nhiên liệu cho xe, kiểm soát phương tiện hoặc cho phép giám sát định vị các phương tiện được lắp đặt thiết bị.”

Được bán với giá 20 đô la và được sản xuất bởi MiCODUS có trụ sở tại Trung Quốc, các thiết bị theo dõi của công ty được các tổ chức lớn ở 169 quốc gia sử dụng trong lĩnh vực hàng không vũ trụ, năng lượng, kỹ thuật, chính phủ, sản xuất, nhà máy điện hạt nhân và vận tải biển.

Các quốc gia hàng đầu có nhiều người dùng nhất bao gồm Chile, Australia, Mexico, Ukraine, Nga, Morocco, Venezuela, Brazil, Ba Lan, Ý, Indonesia, Uzbekistan và Nam Phi.

Các vấn đề, đã được xác định trong quá trình BitSight kiểm tra bảo mật, cũng có thể bị lạm dụng để theo dõi các cá nhân mà họ không biết, vô hiệu hóa phương tiện và thậm chí gây ra các tác động an ninh quốc gia do quân đội và các cơ quan thực thi pháp luật sử dụng trình theo dõi để giám sát thời gian thực.

Các nhà nghiên cứu BitSight chỉ ra: “Một kẻ thù quốc gia có khả năng khai thác các lỗ hổng của trình theo dõi để thu thập thông tin tình báo về các chuyển động liên quan đến quân sự bao gồm các tuyến đường tiếp tế, chuyển quân thường xuyên và tuần tra định kỳ”, các nhà nghiên cứu BitSight chỉ ra.

Dưới đây là danh sách các lỗi đã được tiết lộ cho MiCODUS vào tháng 9 năm 2021 –

CVE-2022-2107 (Điểm CVSS: 9,8) – Sử dụng mật khẩu chính được mã hóa cứng có thể cho phép kẻ tấn công chưa được xác thực thực hiện các cuộc tấn công đối thủ ở giữa (AitM) và chiếm quyền kiểm soát trình theo dõi.

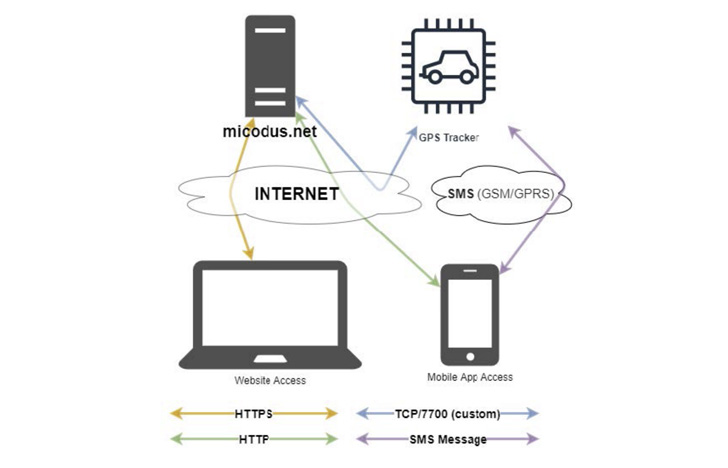

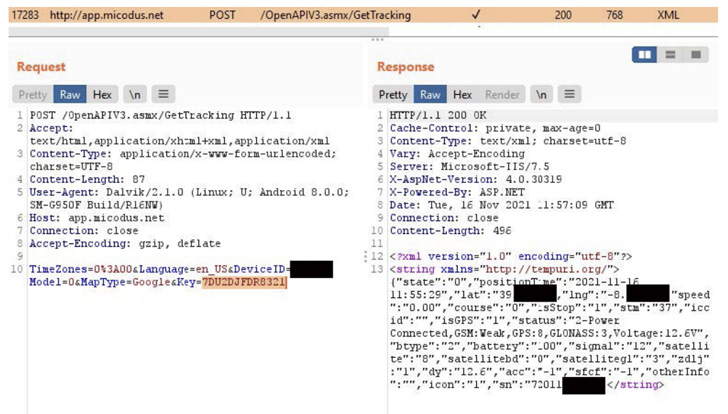

CVE-2022-2141 (Điểm CVSS: 9,8) – Sơ đồ xác thực bị hỏng trong máy chủ API cho phép kẻ tấn công kiểm soát tất cả lưu lượng giữa trình theo dõi GPS và máy chủ gốc và giành quyền kiểm soát.

Không có CVE được chỉ định (Điểm CVSS: 8.1) – Sử dụng mật khẩu mặc định được cấu hình sẵn “123456” cho phép kẻ tấn công truy cập ngẫu nhiên vào bất kỳ thiết bị theo dõi GPS nào.

CVE-2022-2199 (Điểm CVSS: 7,5) – Một lỗ hổng được phản ánh trong tập lệnh chéo trang web (XSS) trong máy chủ web có thể dẫn đến việc thực thi mã JavaScript tùy ý trong trình duyệt web.

CVE-2022-34150 (Điểm CVSS: 7.1) – Một lỗ hổng kiểm soát truy cập xuất phát từ Tham chiếu Đối tượng Trực tiếp Không an toàn (IDOR) có thể dẫn đến việc lộ thông tin nhạy cảm.

CVE-2022-33944 (Điểm CVSS: 6,5) – Một trường hợp lỗ hổng IDOR được xác thực có thể được tận dụng để tạo báo cáo Excel về hoạt động của thiết bị.

Tóm lại, các lỗ hổng có thể được vũ khí hóa để truy cập vào vị trí, tuyến đường, lệnh cắt nhiên liệu cũng như khả năng vô hiệu hóa các tính năng khác nhau như báo động.

Nhưng không có cách giải quyết nào trong tầm mắt, người dùng thiết bị theo dõi GPS được đề cập nên thực hiện các bước để giảm thiểu sự tiếp xúc hoặc ngừng sử dụng thiết bị và vô hiệu hóa chúng hoàn toàn cho đến khi công ty đưa ra bản sửa lỗi.

Các nhà nghiên cứu cho biết: “Việc có một bảng điều khiển tập trung để theo dõi các thiết bị theo dõi GPS với khả năng bật hoặc tắt một chiếc xe, theo dõi tốc độ, tuyến đường và tận dụng các tính năng khác rất hữu ích cho nhiều cá nhân và tổ chức”. “Tuy nhiên, chức năng như vậy có thể gây ra rủi ro bảo mật nghiêm trọng.”

.