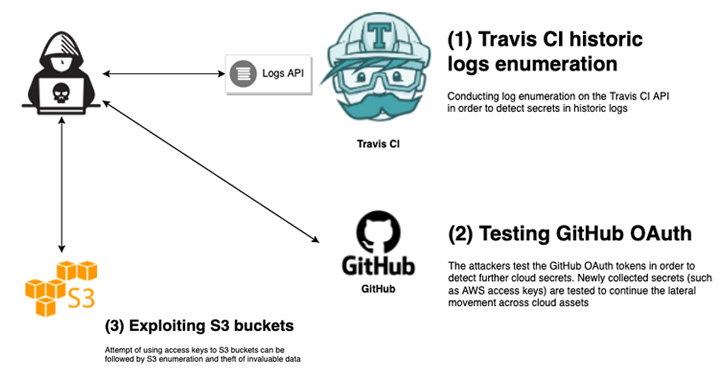

Một vấn đề bảo mật chưa được khắc phục trong API Travis CI đã khiến hàng chục nghìn mã thông báo người dùng của các nhà phát triển tiếp xúc với các cuộc tấn công tiềm ẩn, cho phép các tác nhân đe dọa xâm phạm cơ sở hạ tầng đám mây, thực hiện thay đổi mã trái phép và bắt đầu các cuộc tấn công chuỗi cung ứng một cách hiệu quả.

Các nhà nghiên cứu từ công ty bảo mật đám mây Aqua cho biết: “Hơn 770 triệu nhật ký của người dùng cấp miễn phí có sẵn. trong một báo cáo thứ Hai.

Travis CI là một dịch vụ tích hợp liên tục được sử dụng để xây dựng và kiểm tra các dự án phần mềm được lưu trữ trên các nền tảng kho lưu trữ đám mây như GitHub và Bitbucket.

Vấn đề, đã được báo cáo trước đây vào năm 2015 và 2019, bắt nguồn từ thực tế là API cho phép truy cập vào nhật ký lịch sử ở định dạng văn bản rõ ràng, cho phép một bên độc hại thậm chí “tìm nạp các nhật ký mà trước đây không có sẵn thông qua API.”

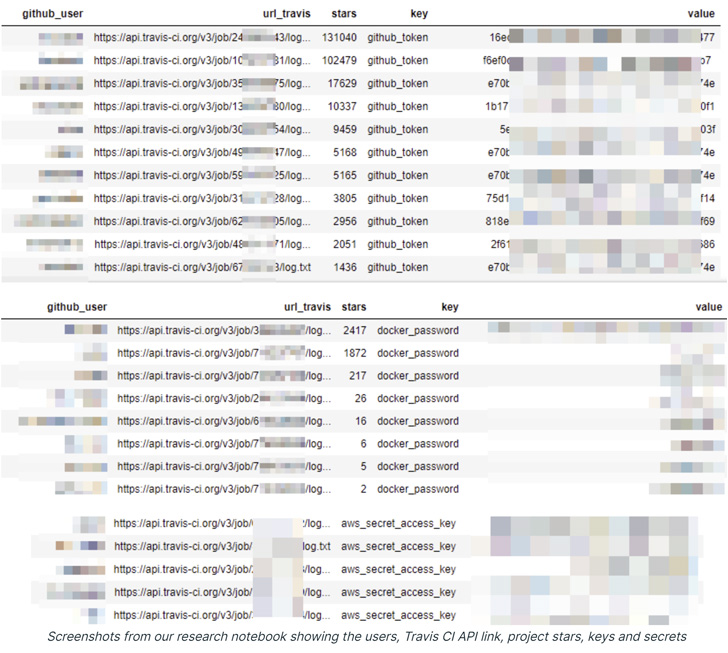

Nhật ký bắt đầu từ tháng 1 năm 2013 và cho đến tháng 5 năm 2022, từ số nhật ký 4.280.000 đến 774.807.924, được sử dụng để truy xuất nhật ký văn bản rõ ràng duy nhất thông qua API.

Hơn nữa, phân tích sâu hơn về 20.000 nhật ký đã tiết lộ 73.000 mã thông báo, khóa truy cập và thông tin đăng nhập khác được liên kết với các dịch vụ đám mây khác nhau như GitHub, AWS và Docker Hub.

Điều này là bất chấp nỗ lực của Travis CI nhằm giới hạn tỷ lệ API và tự động lọc ra các biến môi trường an toàn và mã thông báo từ nhật ký xây dựng bằng cách hiển thị chuỗi “[secure]”ở vị trí của họ.

Một trong những thông tin chi tiết quan trọng là mặc dù “github_token” đã bị xáo trộn, 20 biến thể khác của mã thông báo này tuân theo một quy ước đặt tên khác – bao gồm github_secret, gh_token, github_api_key và github_secret – không bị che bởi Travis CI.

Các nhà nghiên cứu cho biết: “Travis CI làm chậm tốc độ của các lệnh gọi API, điều này cản trở khả năng truy vấn API”. “Tuy nhiên, trong trường hợp này, điều này là chưa đủ. Một kẻ đe dọa có kỹ năng có thể tìm ra cách giải quyết để vượt qua điều này.”

“Tuy nhiên, việc kết hợp việc dễ dàng truy cập nhật ký qua API, kiểm duyệt không đầy đủ, truy cập nhật ký ‘bị hạn chế' và một quy trình yếu để giới hạn tốc độ và chặn truy cập vào API, cùng với một số lượng lớn nhật ký có khả năng bị lộ, dẫn đến tình huống nghiêm trọng.”

Travis CI, đáp lại những phát hiện, cho biết vấn đề là do “thiết kế”, yêu cầu người dùng tuân theo các phương pháp hay nhất để tránh rò rỉ bí mật trong nhật ký xây dựng và định kỳ xoay mã thông báo và bí mật.

Những phát hiện này đặc biệt quan trọng sau chiến dịch tấn công vào tháng 4 năm 2022, sử dụng mã thông báo người dùng OAuth bị đánh cắp được cấp cho Heroku và Travis CI để tăng cường quyền truy cập vào cơ sở hạ tầng NPM và sao chép các kho lưu trữ cá nhân được chọn.

.