Các nhà nghiên cứu đã tiết lộ chi tiết về lỗ hổng bảo mật hiện đã được vá trong GitLab, một phần mềm DevOps mã nguồn mở, có khả năng cho phép kẻ tấn công từ xa, chưa được xác thực khôi phục thông tin liên quan đến người dùng.

Được theo dõi là CVE-2021-4191 (điểm CVSS: 5,3), lỗ hổng ở mức độ trung bình ảnh hưởng đến tất cả các phiên bản của GitLab Community Edition và Enterprise Edition bắt đầu từ 13.0 và tất cả các phiên bản bắt đầu từ 14.4 trở về trước 14.8.

Người có công phát hiện và báo cáo lỗ hổng là Jake Baines, một nhà nghiên cứu bảo mật cấp cao tại Rapid7. Sau tiết lộ có trách nhiệm vào ngày 18 tháng 11 năm 2021, các bản vá lỗi đã được phát hành như một phần của các bản phát hành bảo mật quan trọng của GitLab 14.8.2, 14.7.4 và 14.6.5 được phát hành vào ngày 25 tháng 2 năm 2022.

Baines cho biết trong một báo cáo được công bố hôm thứ Năm: “Lỗ hổng bảo mật là kết quả của việc thiếu kiểm tra xác thực khi thực hiện các truy vấn API GitLab GraphQL nhất định. “Kẻ tấn công từ xa, chưa được xác thực có thể sử dụng lỗ hổng này để thu thập tên người dùng, tên và địa chỉ email GitLab đã đăng ký.”

Việc khai thác thành công vụ rò rỉ thông tin API có thể cho phép các tác nhân độc hại liệt kê và biên dịch danh sách tên người dùng hợp pháp thuộc về một mục tiêu mà sau đó có thể được sử dụng như một bước đệm để tiến hành các cuộc tấn công bạo lực, bao gồm đoán mật khẩu, phun mật khẩu và nhồi thông tin đăng nhập.

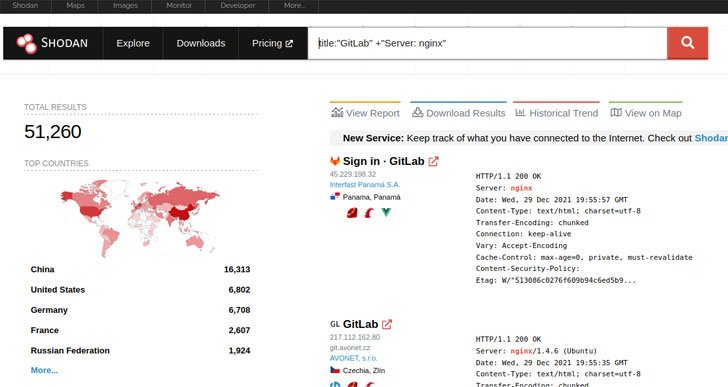

Baines cho biết: “Vụ rò rỉ thông tin cũng có khả năng cho phép kẻ tấn công tạo danh sách từ tên người dùng mới dựa trên các bản cài đặt GitLab – không chỉ từ gitlab.com mà còn từ 50.000 phiên bản GitLab khác có thể truy cập từ internet,” Baines nói.

Bên cạnh CVE-2021-4191, bản vá cũng giải quyết sáu lỗi bảo mật khác, một trong số đó là một vấn đề nghiêm trọng (CVE-2022-0735, điểm CVSS: 9,6) cho phép kẻ tấn công trái phép hút các mã thông báo đăng ký người chạy được sử dụng để xác thực và cho phép các công việc CI / CD được lưu trữ trên các phiên bản GitLab.

.