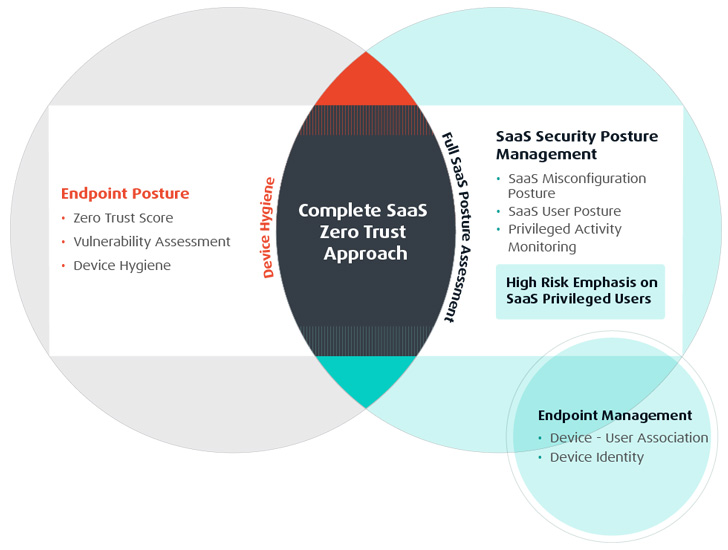

Thông thường, khi các tác nhân đe dọa tìm cách xâm nhập vào các ứng dụng SaaS của một tổ chức, chúng sẽ xem xét các cấu hình sai ứng dụng SaaS như một phương tiện xâm nhập. Tuy nhiên, hiện nay nhân viên sử dụng các thiết bị cá nhân của họ, cho dù là điện thoại hay máy tính xách tay, v.v., để hoàn thành công việc của họ. Nếu vệ sinh thiết bị không đạt yêu cầu sẽ làm tăng nguy cơ cho tổ chức và mở rộng bề mặt tấn công cho các tác nhân xấu. Và do đó, Bảo vệ Điểm cuối (Thiết bị) – thông qua EDR, XDR và các giải pháp quản lý lỗ hổng – đã trở thành một yếu tố quan trọng trong Bảo mật SaaS.

Thách thức trong việc khắc phục các mối đe dọa do điểm cuối và thiết bị gây ra nằm ở khả năng tương quan giữa người dùng ứng dụng SaaS, vai trò và quyền của họ với mức độ tuân thủ và tính toàn vẹn của thiết bị liên quan. Cách tiếp cận end-to-end này là những gì cần thiết để tổ chức triển khai một cách tiếp cận toàn diện, không tin cậy cho Bảo mật SaaS của họ.

Tuy nhiên, không phải là một kỳ công đơn giản, các giải pháp Quản lý tư thế bảo mật SaaS tự động, như Adaptive Shield, hiện có thể cung cấp khả năng hiển thị tương quan giữa người dùng SaaS và các thiết bị liên quan của họ với điểm vệ sinh của thiết bị.

Bấm vào đây để lên lịch 10 phút. demo để xem cách bạn có thể bảo mật ngăn xếp SaaS của mình

Thiết bị có rủi ro cao

Làm thế nào để bạn phân loại các thiết bị có nguy cơ cao trong bối cảnh bảo mật SaaS?

Các thiết bị được sở hữu hoặc sử dụng bởi người dùng có cấp quyền cao đối với các ứng dụng SaaS cốt lõi của công ty. Ví dụ: một người nào đó có mức độ truy cập cao vào CRM của công ty có thể gây ra rủi ro cao cho công ty nếu thiết bị của họ dễ bị tấn công và điều này cần được khắc phục ngay lập tức. Các thiết bị có nguy cơ cao này đóng vai trò như một vectơ đe dọa quan trọng đối với môi trường SaaS của tổ chức.

Các nhóm bảo mật nên liên tục ánh xạ thiết bị với người dùng và các quyền liên quan của họ để xử lý thiết bị / người dùng nào có nguy cơ cao nhất.

Tương quan giữa người dùng, ứng dụng và thiết bị

Như đã đề cập, người dùng càng có nhiều đặc quyền, thiết bị của họ càng có nguy cơ cao. Để có được khả năng quan sát sâu sắc về tư thế của người dùng, ứng dụng và thiết bị, các nhóm bảo mật cần kiểm tra tình trạng vệ sinh thiết bị của người dùng, ví dụ: cấu hình hệ điều hành cập nhật và bất kỳ lỗ hổng nào. Với đánh giá và điểm số đó trong tay, các nhóm bảo mật có thể lập bản đồ và giám sát quyền truy cập ứng dụng SaaS của người dùng (tất nhiên, ngoài việc tự bảo mật các ứng dụng SaaS).

Sau khi các tham chiếu chéo này có sẵn và có thể truy cập được, các tổ chức có thể kích hoạt các cải tiến thực thi “mềm”, thông qua các chính sách và thực tiễn tốt nhất của tổ chức. Bằng cách này, các nhóm bảo mật có thể giám sát các rủi ro và mối đe dọa mà không hạn chế nghiêm trọng người dùng.

Nhận phương pháp tiếp cận Zero Trust

Zero-trust là một khái niệm được nhắc đến nhiều trong lĩnh vực an ninh mạng bản địa ngày nay. Trong khi nhiều người coi nó là một từ thông dụng, ý nghĩa của nó đại diện cho một cách tiếp cận quan trọng mà không thể đủ nhấn mạnh. Để bảo mật hoàn toàn ngăn xếp SaaS của tổ chức, từ đầu đến cuối và liên tục, cần có một giải pháp toàn diện và tự động.

Một giải pháp SSPM, như Adaptive Shield, đã được xây dựng để giải quyết không chỉ nhu cầu quản lý bản thân các cấu hình ứng dụng SaaS mà còn cả các thiết bị mà nhân viên của tổ chức sử dụng. (Không đề cập đến quyền truy cập ứng dụng của bên thứ ba – và bạn có thể đọc thêm về điều đó tại đây.) Khi được tích hợp với giải pháp MDM (quản lý thiết bị di động), Adaptive Shield sẽ kéo dữ liệu thiết bị và ánh xạ thiết bị tới chủ sở hữu.

Bằng cách xem xét tư thế của thiết bị trong khi tiến hành đánh giá bảo mật SaaS, các tổ chức có thể đạt được cách tiếp cận tổng thể bằng không tin cậy.

Tìm hiểu cách loại bỏ các liên kết yếu trong bảo mật SaaS của bạn ngay bây giờ.

.