Công ty an ninh mạng Imperva hôm thứ Sáu cho biết gần đây họ đã giảm nhẹ một cuộc tấn công từ chối dịch vụ (DDoS) được phân phối đòi tiền chuộc nhắm vào một trang web giấu tên đạt đỉnh 2,5 triệu yêu cầu mỗi giây (RPS).

Nelli Klepfish, nhà phân tích bảo mật tại Imperva, cho biết: “Mặc dù các cuộc tấn công DDoS đòi tiền chuộc không phải là mới, nhưng chúng dường như đang phát triển và trở nên thú vị hơn theo thời gian và theo từng giai đoạn mới,” Nelli Klepfish, nhà phân tích bảo mật tại Imperva, cho biết. “Ví dụ: chúng tôi đã thấy các trường hợp ghi chú đòi tiền chuộc trong chính cuộc tấn công được nhúng vào một yêu cầu URL.”

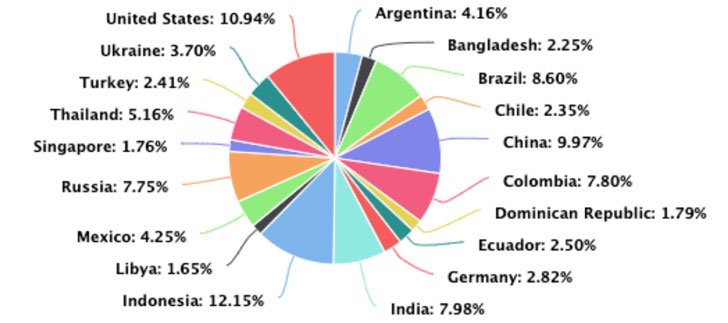

Các nguồn tấn công hàng đầu đến từ Indonesia, tiếp theo là Mỹ, Trung Quốc, Brazil, Ấn Độ, Colombia, Nga, Thái Lan, Mexico và Argentina.

Các cuộc tấn công từ chối dịch vụ (DDoS) phân tán là một danh mục phụ của các cuộc tấn công từ chối dịch vụ (DoS) trong đó một đội quân các thiết bị trực tuyến được kết nối, được gọi là botnet, được sử dụng để áp đảo một trang web mục tiêu có lưu lượng truy cập giả mạo trong một nỗ lực để làm cho nó không có sẵn cho người dùng hợp pháp.

Công ty có trụ sở tại California cho biết thực thể bị ảnh hưởng đã nhận được nhiều khoản tiền chuộc bao gồm một phần của các cuộc tấn công DDoS, yêu cầu công ty thực hiện thanh toán bằng bitcoin để duy trì hoạt động trực tuyến và tránh mất “hàng trăm triệu USD vốn hóa thị trường”.

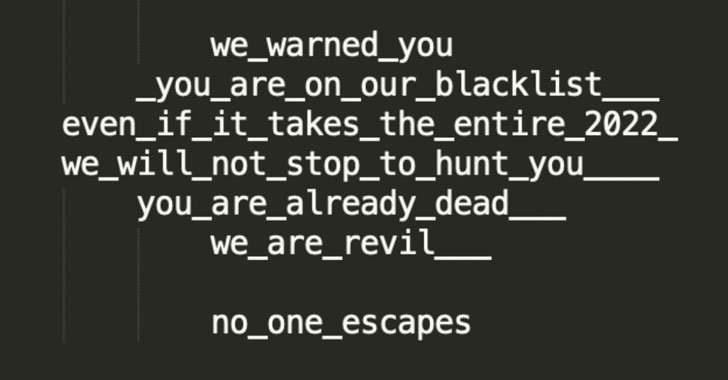

Trong một bước ngoặt thú vị, những kẻ tấn công tự gọi mình là REvil, tập đoàn ransomware-as-a-service khét tiếng đã phải chịu thất bại lớn sau khi một số nhà điều hành của nó bị các cơ quan thực thi pháp luật Nga bắt giữ vào đầu tháng Giêng này.

Klepfish lưu ý: “Không rõ liệu các mối đe dọa thực sự được thực hiện bởi nhóm REvil ban đầu hay bởi một kẻ mạo danh”.

Cuộc tấn công 2,5 triệu RPS được cho là chỉ kéo dài chưa đầy một phút, với một trong những trang web chị em do cùng một công ty điều hành đã chịu một cuộc tấn công tương tự kéo dài khoảng 10 phút, ngay cả khi các chiến thuật được sử dụng liên tục được thay đổi để ngăn chặn việc giảm thiểu có thể xảy ra.

Bằng chứng do Imperva thu thập chỉ ra rằng các cuộc tấn công DDoS bắt nguồn từ mạng botnet Mēris, đã tiếp tục tận dụng lỗ hổng bảo mật hiện đã được giải quyết trong bộ định tuyến Mikrotik (CVE-2018-14847) để tấn công các mục tiêu, bao gồm cả Yandex.

Klepfish nói: “Các loại trang web mà các tác nhân đe dọa đang theo đuổi dường như là các trang web kinh doanh tập trung vào bán hàng và truyền thông. “Các mục tiêu có xu hướng dựa trên Hoa Kỳ hoặc Châu Âu với một điểm chung là tất cả họ đều là các công ty niêm yết trên sàn giao dịch và các tác nhân đe dọa sử dụng điều này để có lợi cho họ bằng cách đề cập đến thiệt hại tiềm ẩn mà một cuộc tấn công DDoS có thể gây ra giá cổ phiếu của công ty. “

Phát hiện này được đưa ra khi các tác nhân độc hại đã được phát hiện đang vũ khí hóa một kỹ thuật khuếch đại mới có tên TCP Middlebox Reflection lần đầu tiên tấn công các ngành ngân hàng, du lịch, chơi game, truyền thông và lưu trữ web với lượng truy cập giả mạo.

Cuộc tấn công DDoS đòi tiền chuộc cũng là hoạt động thứ hai liên quan đến mạng botnet được Imperva ngăn chặn kể từ đầu năm, điều mà công ty đã nêu chi tiết về một cuộc tấn công quét web nhắm vào một nền tảng danh sách việc làm không xác định vào cuối tháng Giêng.

Công ty bảo mật cho biết: “Kẻ tấn công đã sử dụng một mạng botnet quy mô lớn, tạo ra không dưới 400 triệu yêu cầu bot từ gần 400.000 địa chỉ IP duy nhất trong vòng 4 ngày với mục đích thu thập hồ sơ của người tìm việc”.

.