Một kẻ đe dọa liên quan đến phần mềm tội phạm có tên Haskers Gang đã phát hành miễn phí phần mềm độc hại đánh cắp thông tin có tên ZingoStealer, cho phép các nhóm tội phạm khác sử dụng công cụ này cho các mục đích bất chính.

Các nhà nghiên cứu của Cisco Talos, Edmund Brumaghin và Vanja Svajcer cho biết trong một báo cáo được chia sẻ với The Hacker News: “Nó có khả năng đánh cắp thông tin nhạy cảm từ nạn nhân và có thể tải thêm phần mềm độc hại vào các hệ thống bị nhiễm”.

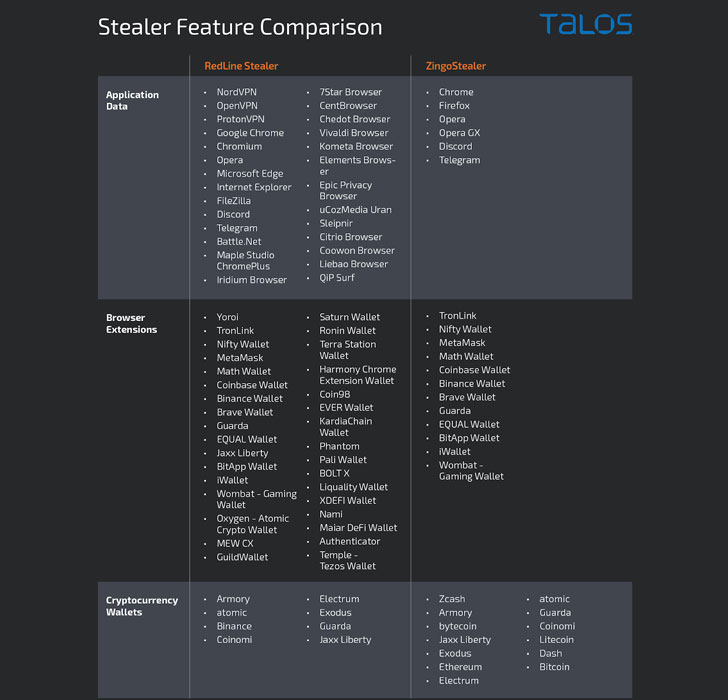

“Trong nhiều trường hợp, điều này bao gồm Kẻ trộm RedLine và phần mềm độc hại khai thác tiền điện tử dựa trên XMRig được gọi nội bộ là ‘ZingoMiner.'”

Nhưng trong một bước ngoặt thú vị, nhóm tội phạm đã thông báo vào thứ Năm rằng quyền sở hữu của dự án ZingoStealer đang được chuyển sang tay một kẻ đe dọa mới, ngoài việc đề nghị bán mã nguồn với giá thương lượng là 500 đô la.

Kể từ khi thành lập vào tháng trước, ZingoStealer được cho là đang trong quá trình phát triển nhất quán và được triển khai đặc biệt chống lại các nạn nhân nói tiếng Nga bằng cách đóng gói nó là trò chơi gian lận và phần mềm vi phạm bản quyền. Haskers Gang được biết là sẽ hoạt động ít nhất kể từ tháng 1 năm 2020.

Bên cạnh việc thu thập thông tin nhạy cảm như thông tin đăng nhập, đánh cắp thông tin ví tiền điện tử và khai thác tiền điện tử trên hệ thống của nạn nhân, phần mềm độc hại này còn sử dụng Telegram như một kênh đào thải cũng như một nền tảng để phân phối các bản cập nhật.

Khách hàng của sản phẩm có thể chọn trả khoảng 3 đô la để mã hóa phần mềm độc hại trong một chương trình mã hóa tùy chỉnh có tên là ExoCrypt để có thể tránh được các biện pháp bảo vệ chống vi rút mà không cần phải dựa vào giải pháp mã hóa của bên thứ ba.

Các nhà nghiên cứu cho biết, việc kết hợp phần mềm khai thác tiền điện tử XMRig vào kẻ đánh cắp, là một nỗ lực của tác giả phần mềm độc hại nhằm kiếm tiền hơn nữa từ những nỗ lực của họ bằng cách sử dụng các hệ thống bị nhiễm bởi các chi nhánh để tạo ra tiền Monero.

Các chiến dịch độc hại phân phối phần mềm độc hại dưới dạng tiện ích sửa đổi trò chơi hoặc crack phần mềm, với những kẻ đe dọa đăng video YouTube quảng cáo các tính năng của công cụ và mô tả của nó, bao gồm liên kết đến tệp lưu trữ được lưu trữ trên Google Drive hoặc Mega có chứa Tải trọng ZingoStealer.

Điều đó nói rằng, Cisco Talos đã chỉ ra rằng các tệp thực thi cũng đang được lưu trữ trên Discord CDN, làm tăng khả năng kẻ lừa đảo đang được phổ biến trong các máy chủ Discord liên quan đến trò chơi.

Về phần mình, ZingoStealer được tạo kiểu như một tệp nhị phân .NET có khả năng thu thập siêu dữ liệu hệ thống và thông tin được lưu trữ bởi các trình duyệt web như Google Chrome, mozilla firefox, Opera và Opera GX, đồng thời thu thập thông tin chi tiết từ ví tiền điện tử.

Hơn nữa, phần mềm độc hại này được trang bị để triển khai phần mềm độc hại thứ cấp theo quyết định của kẻ tấn công, chẳng hạn như RedLine Stealer, một trình đánh cắp thông tin giàu tính năng hơn cướp dữ liệu từ các ứng dụng, trình duyệt, ví tiền điện tử và tiện ích mở rộng khác nhau. Điều này có thể giải thích tại sao các tác giả phần mềm độc hại lại cung cấp ZingoStealer miễn phí cho bất kỳ đối thủ nào.

Các nhà nghiên cứu cho biết: “Người dùng nên nhận thức được các mối đe dọa gây ra bởi các loại ứng dụng này và nên đảm bảo rằng họ chỉ thực thi các ứng dụng được phân phối thông qua các cơ chế hợp pháp.

.