Thông tin chi tiết đã xuất hiện về một lỗ hổng thực thi mã từ xa quan trọng được vá gần đây trong công cụ V8 JavaScript và webassembly được sử dụng trong các trình duyệt dựa trên Google Chrome và Chromium.

Vấn đề liên quan đến trường hợp sử dụng miễn phí trong thành phần tối ưu hóa hướng dẫn, việc khai thác thành công có thể “cho phép kẻ tấn công thực thi mã tùy ý trong ngữ cảnh của trình duyệt.”

Lỗ hổng này, được xác định trong phiên bản kênh Dev của Chrome 101, đã được Weibo Wang, một nhà nghiên cứu bảo mật tại công ty an ninh mạng Numen Cyber Technology của Singapore, báo cáo với Google và sau đó đã được công ty này âm thầm khắc phục.

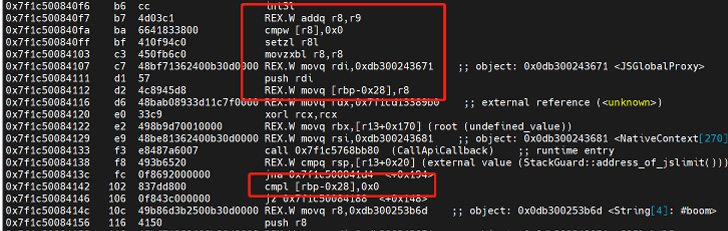

Wang nói: “Lỗ hổng này xảy ra trong giai đoạn lựa chọn lệnh, khi đó lệnh đã được chọn sai và dẫn đến ngoại lệ truy cập bộ nhớ.

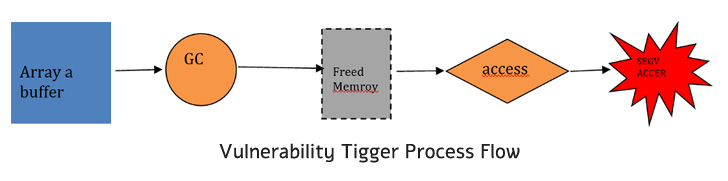

Lỗi sử dụng sau khi miễn phí xảy ra khi bộ nhớ được giải phóng trước đó được truy cập, gây ra hành vi không xác định và khiến chương trình gặp sự cố, sử dụng dữ liệu bị hỏng hoặc thậm chí thực thi mã tùy ý.

Điều đáng quan tâm hơn là lỗ hổng này có thể được khai thác từ xa thông qua một trang web được thiết kế đặc biệt để vượt qua các hạn chế bảo mật và chạy mã tùy ý để xâm phạm các hệ thống được nhắm mục tiêu.

Wang giải thích: “Lỗ hổng này có thể bị khai thác nhiều hơn bằng cách sử dụng kỹ thuật rải đống, và sau đó dẫn đến lỗ hổng ‘nhầm lẫn kiểu',” Wang giải thích. “Lỗ hổng cho phép kẻ tấn công kiểm soát các con trỏ hàm hoặc viết mã vào các vị trí tùy ý trong bộ nhớ, và cuối cùng dẫn đến việc thực thi mã.”

Công ty vẫn chưa tiết lộ lỗ hổng thông qua cổng trình theo dõi lỗi Chromium để cung cấp cho càng nhiều người dùng càng tốt cài đặt phiên bản vá lỗi trước. Ngoài ra, Google không chỉ định ID CVE cho các lỗ hổng được tìm thấy trong các kênh Chrome không ổn định.

Người dùng Chrome, đặc biệt là các nhà phát triển sử dụng phiên bản Dev của Chrome để thử nghiệm nhằm đảm bảo rằng ứng dụng của họ tương thích với các tính năng Chrome mới nhất và các thay đổi API, nên cập nhật lên phiên bản mới nhất hiện có của phần mềm.

Đây không phải là lần đầu tiên các lỗ hổng sử dụng sau khi miễn phí được phát hiện trong V8. Google vào năm 2021 đã giải quyết bảy lỗi như vậy trong Chrome đã bị khai thác trong các cuộc tấn công trong thế giới thực. Năm nay, nó cũng đã khắc phục một lỗ hổng sử dụng sau khi miễn phí bị khai thác tích cực trong thành phần Hoạt ảnh.

.