Một ứng dụng phần mềm gián điệp Android đã được phát hiện giả mạo như một dịch vụ “Trình quản lý quy trình” để lén lút lấy thông tin nhạy cảm được lưu trữ trong các thiết bị bị nhiễm.

Điều thú vị là ứng dụng – có tên gói “com.remote.app” – thiết lập liên hệ với máy chủ điều khiển và chỉ huy từ xa, 82.146.35[.]240, trước đây đã được xác định là cơ sở hạ tầng thuộc nhóm tấn công có trụ sở tại Nga có tên là Turla.

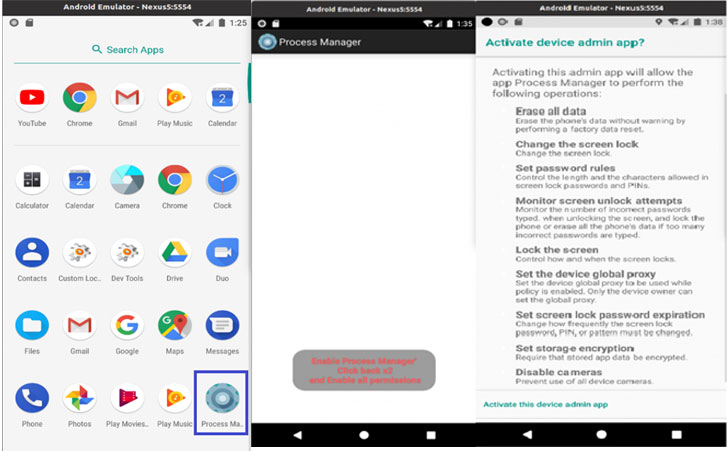

Các nhà nghiên cứu Lab52 cho biết: “Khi ứng dụng được chạy, một cảnh báo sẽ xuất hiện về các quyền được cấp cho ứng dụng. “Chúng bao gồm các nỗ lực mở khóa màn hình, khóa màn hình, đặt proxy chung cho thiết bị, đặt hết hạn mật khẩu khóa màn hình, đặt mã hóa bộ nhớ và tắt máy ảnh.”

Sau khi ứng dụng được “kích hoạt”, phần mềm độc hại sẽ xóa biểu tượng hình bánh răng khỏi màn hình chính và chạy trong nền, lạm dụng quyền rộng của ứng dụng để truy cập danh bạ và nhật ký cuộc gọi của thiết bị, theo dõi vị trí, gửi và đọc tin nhắn, truy cập bên ngoài lưu trữ, chụp ảnh nhanh và ghi âm.

Thông tin thu thập được sẽ được ghi lại ở định dạng JSON và sau đó được truyền đến máy chủ từ xa nói trên. Mặc dù có sự chồng chéo trong máy chủ C2 được sử dụng, Lab52 cho biết họ không có đủ bằng chứng để quy phần mềm độc hại vào nhóm Turla.

Cũng chưa biết ở giai đoạn này là vectơ truy cập ban đầu chính xác được sử dụng để phân phối phần mềm gián điệp và các mục tiêu dự kiến của chiến dịch.

Điều đó nói rằng, ứng dụng giả mạo Android cũng cố gắng tải xuống một ứng dụng hợp pháp có tên Roz Dhan (có nghĩa là “Sự giàu có hàng ngày” trong tiếng Hindi) có hơn 10 triệu lượt cài đặt và cho phép người dùng kiếm phần thưởng tiền mặt khi hoàn thành các cuộc khảo sát và bảng câu hỏi.

“Ứng dụng, [which] là trên Google Play và được sử dụng để kiếm tiền, có hệ thống giới thiệu bị phần mềm độc hại lạm dụng “, các nhà nghiên cứu cho biết.” Kẻ tấn công cài đặt nó trên thiết bị và kiếm lời. “

.