Một kẻ đe dọa không có giấy tờ trước đây không rõ nguồn gốc có liên quan đến các cuộc tấn công nhắm vào các nhà cung cấp dịch vụ viễn thông, internet và các trường đại học trên nhiều quốc gia ở Trung Đông và Châu Phi.

Các nhà nghiên cứu từ SentinelOne cho biết trong một báo cáo mới: “Các nhà khai thác có nhận thức cao về bảo mật hoạt động, quản lý cơ sở hạ tầng được phân đoạn cẩn thận cho mỗi nạn nhân và nhanh chóng triển khai các biện pháp đối phó phức tạp với sự hiện diện của các giải pháp bảo mật”.

Công ty an ninh mạng đặt tên mã cho nhóm Metador liên quan đến chuỗi “Tôi là meta” trong một trong các mẫu phần mềm độc hại của chúng và do phản hồi bằng tiếng Tây Ban Nha từ máy chủ lệnh và kiểm soát (C2).

Kẻ đe dọa được cho là chủ yếu tập trung vào sự phát triển của phần mềm độc hại đa nền tảng nhằm theo đuổi mục đích gián điệp. Các điểm nổi bật khác của chiến dịch là số lần xâm nhập hạn chế và khả năng tiếp cận mục tiêu trong thời gian dài.

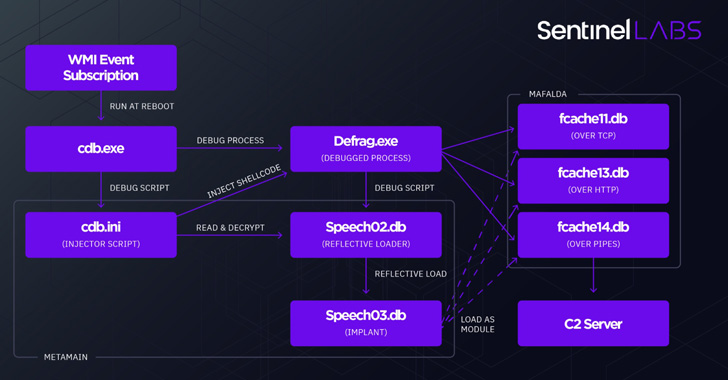

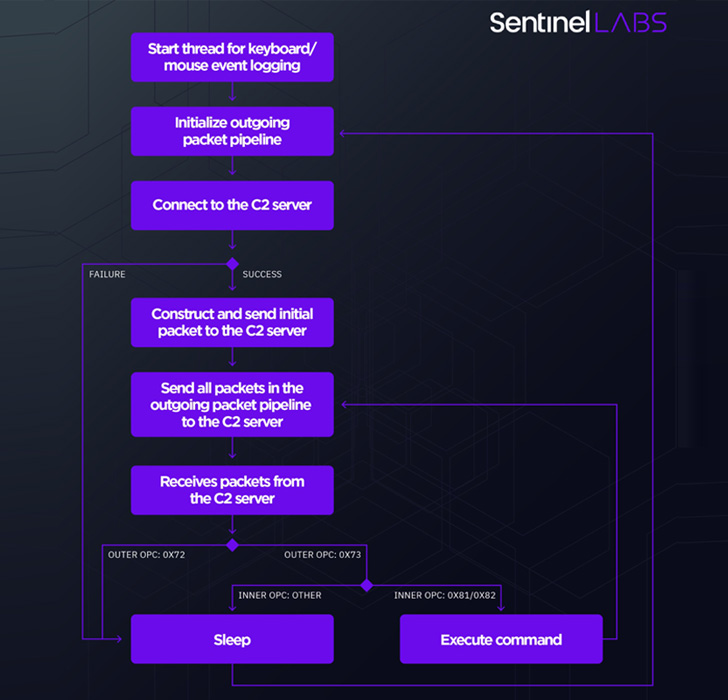

Điều này bao gồm hai nền tảng phần mềm độc hại windows khác nhau được gọi là metaMain và Mafalda được thiết kế rõ ràng để hoạt động trong bộ nhớ và phát hiện ẩn. metaMain cũng hoạt động như một ống dẫn để triển khai Mafalda, một bộ cấy tương tác linh hoạt hỗ trợ 67 lệnh.

metaMain, về phần mình, rất giàu tính năng, cho phép đối thủ duy trì quyền truy cập lâu dài, ghi nhật ký các lần gõ phím, tải xuống và tải lên các tệp tùy ý và thực thi shellcode.

Trong một dấu hiệu cho thấy Mafalda đang được các nhà phát triển tích cực duy trì, phần mềm độc hại này đã nhận được hỗ trợ cho 13 lệnh mới giữa hai biến thể được biên dịch vào tháng 4 và tháng 12 năm 2021, bổ sung các tùy chọn để đánh cắp thông tin xác thực, do thám mạng và thao túng hệ thống tệp.

Các chuỗi tấn công đã tiếp tục liên quan đến một phần mềm độc hại Linux không xác định được sử dụng để thu thập thông tin từ môi trường bị xâm nhập và chuyển nó trở lại Mafalda. Vectơ nhập cảnh được sử dụng để tạo điều kiện cho các cuộc xâm nhập vẫn chưa được biết.

Hơn nữa, các tham chiếu trong tài liệu của lệnh nội bộ dành cho Mafalda gợi ý sự phân biệt rõ ràng về trách nhiệm giữa các nhà phát triển và người vận hành. Tuy nhiên, cuối cùng thì ghi công của Metador vẫn là một “bí ẩn bị cắt xén”.

Các nhà nghiên cứu Juan Andres Guerrero-Saade, Amitai Ben Shushan Ehrlich và Aleksandar Milenkoski lưu ý: “Hơn nữa, sự phức tạp về kỹ thuật của phần mềm độc hại và sự phát triển tích cực của nó cho thấy một nhóm có nguồn lực tốt có thể thu thập, duy trì và mở rộng nhiều khuôn khổ.

.