Một trojan truy cập từ xa (RAT) không có tài liệu trước đây được viết bằng ngôn ngữ lập trình Go đã được phát hiện nhắm mục tiêu một cách không cân đối vào các thực thể ở Ý, Tây Ban Nha và Vương quốc Anh

Được công ty bảo mật doanh nghiệp Proofpoint gọi là Nerbian RAT, phần mềm độc hại mới này sử dụng các chiêu dụ theo chủ đề COVID-19 để tuyên truyền như một phần của chiến dịch lừa đảo qua email với khối lượng nhỏ bắt đầu vào ngày 26 tháng 4 năm 2022.

Các nhà nghiên cứu của Proofpoint cho biết trong một báo cáo được chia sẻ với The Hacker News: “RAT Nerbian mới được xác định sử dụng nhiều thành phần chống phân tích trải qua nhiều giai đoạn, bao gồm nhiều thư viện mã nguồn mở”.

“Nó được viết bằng ngôn ngữ lập trình Go bất khả tri của hệ điều hành (OS), được biên dịch cho các hệ thống 64-bit và tận dụng một số quy trình mã hóa để tránh xa hơn việc phân tích mạng.”

Các tin nhắn, với số lượng ít hơn 100, có mục đích đến từ Tổ chức Y tế Thế giới về các biện pháp an toàn liên quan đến COVID-19, kêu gọi các nạn nhân tiềm năng mở tài liệu Microsoft Word có macro để truy cập “lời khuyên sức khỏe mới nhất”.

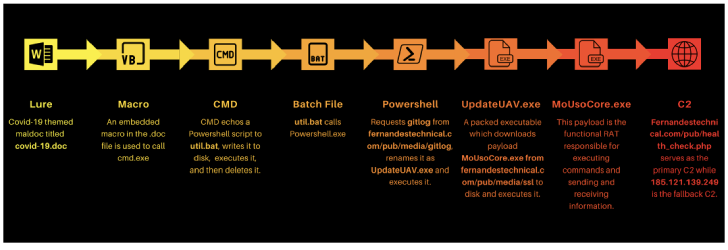

Việc kích hoạt macro sẽ hiển thị hướng dẫn COVID-19, bao gồm các bước để tự cô lập, trong khi ở chế độ nền, macro được nhúng sẽ kích hoạt chuỗi lây nhiễm mang tải trọng gọi là “UpdateUAV.exe”, hoạt động như ống nhỏ giọt cho Nerbian RAT (“MoUsoCore. exe “) từ máy chủ từ xa.

Ống nhỏ giọt cũng sử dụng “khung chống VM” mã nguồn mở Chacal để làm cho quá trình thiết kế ngược trở nên khó khăn, sử dụng nó để thực hiện kiểm tra chống đảo ngược và tự ngắt nếu nó gặp phải bất kỳ trình gỡ lỗi hoặc chương trình phân tích bộ nhớ nào.

Về phần mình, trojan truy cập từ xa được trang bị để ghi lại các lần gõ phím, chụp ảnh màn hình và thực hiện các lệnh tùy ý, trước khi lấy kết quả trở lại máy chủ.

Trong khi cả ống nhỏ giọt và RAT được cho là được phát triển bởi cùng một tác giả, danh tính của tác nhân đe dọa vẫn chưa được xác định.

Hơn nữa, Proofpoint cảnh báo rằng ống nhỏ giọt có thể được tùy chỉnh để cung cấp các tải trọng khác nhau trong các cuộc tấn công trong tương lai, mặc dù ở dạng hiện tại, nó chỉ có thể truy xuất Nerbian RAT.

“Các tác giả phần mềm độc hại tiếp tục hoạt động ở điểm giao giữa khả năng nguồn mở và cơ hội phạm tội”, Sherrod DeGrippo, phó chủ tịch nghiên cứu và phát hiện mối đe dọa tại Proofpoint, cho biết trong một tuyên bố.

.