Một phân tích về hai cuộc tấn công ransomware đã xác định được sự trùng lặp về chiến thuật, kỹ thuật và quy trình (TTP) giữa BlackCat và BlackMatter, cho thấy mối liên hệ chặt chẽ giữa hai nhóm.

Trong khi các nhóm ransomware là điển hình của việc đổi thương hiệu hoạt động của họ để đáp ứng với việc tăng khả năng hiển thị trước các cuộc tấn công của họ, BlackCat (hay còn gọi là Alphv) đánh dấu một biên giới mới trong đó tập đoàn tội phạm mạng được xây dựng từ các chi nhánh của dịch vụ ransomware khác (RaaS ) hoạt động.

BlackCat xuất hiện lần đầu tiên vào tháng 11 năm 2021 và kể từ đó đã nhắm mục tiêu đến một số tổ chức trên toàn thế giới trong vài tháng qua. Nó đã được gọi là tương tự như BlackMatter, một họ ransomware tồn tại trong thời gian ngắn có nguồn gốc từ DarkSide, thu hút tai tiếng vì cuộc tấn công nổi tiếng vào Colonial Pipeline vào tháng 5 năm 2021.

Trong một cuộc phỏng vấn với The Record của Recorded Future vào tháng trước, một đại diện của BlackCat đã bác bỏ tin đồn rằng đó là thương hiệu của BlackMatter, đồng thời lưu ý rằng nó được tạo thành từ các chi nhánh liên kết với các nhóm RaaS khác.

“Một phần, tất cả chúng ta đều được kết nối với gandrevil [GandCrab / REvil]blackside [BlackMatter / DarkSide]mazegreggor [Maze / Egregor]lockbit, v.v., bởi vì chúng tôi là công ty quảng cáo (hay còn gọi là chi nhánh), “đại diện giấu tên được trích dẫn cho biết.” Chúng tôi đã mượn những ưu điểm của họ và loại bỏ những nhược điểm của họ. “

Các nhà nghiên cứu Tiago Pereira và Caitlin Huey của Cisco Talos cho biết: “BlackCat dường như là một trường hợp mở rộng kinh doanh theo chiều dọc. “Về bản chất, đó là một cách để kiểm soát chuỗi cung ứng thượng nguồn bằng cách tạo ra một dịch vụ then chốt cho hoạt động kinh doanh của họ (nhà điều hành RaaS) phù hợp hơn với nhu cầu của họ và thêm một nguồn doanh thu khác.”

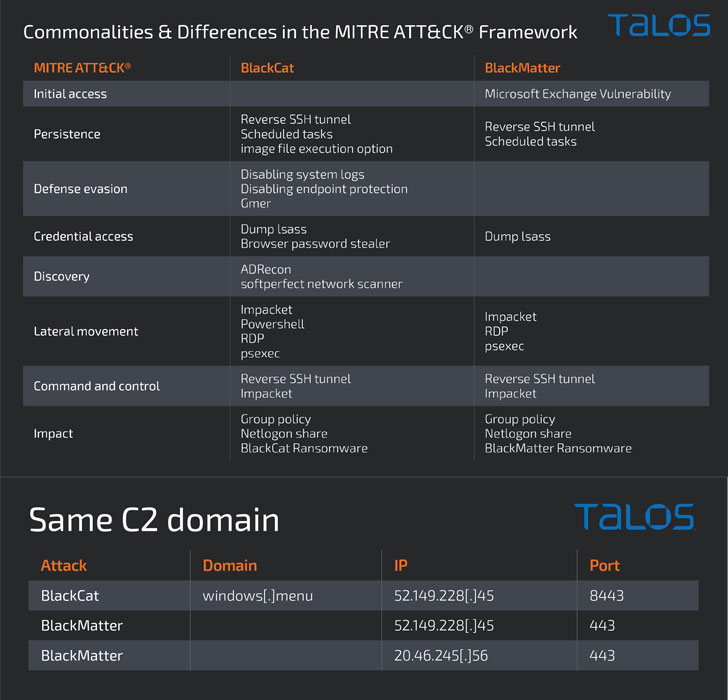

Hơn nữa, công ty an ninh mạng cho biết họ đã quan sát thấy một số điểm tương đồng giữa cuộc tấn công BlackMatter vào tháng 9 năm 2021 và cuộc tấn công BlackCat từ tháng 12 năm 2021, bao gồm các công cụ và tên tệp được sử dụng cũng như miền được sử dụng để duy trì quyền truy cập liên tục vào mạng mục tiêu.

Việc sử dụng chồng chéo cùng một địa chỉ lệnh và điều khiển đã làm tăng khả năng đơn vị liên kết đã sử dụng BlackMatter có thể là một trong những người chấp nhận BlackCat sớm nhất, với cả hai cuộc tấn công đều mất hơn 15 ngày để đạt được giai đoạn mã hóa.

“Như chúng ta đã thấy nhiều lần trước đây, các dịch vụ RaaS đến và đi. Tuy nhiên, các chi nhánh của họ có khả năng chỉ chuyển sang một dịch vụ mới. Và cùng với họ, nhiều TTP có khả năng tồn tại”, các nhà nghiên cứu cho biết.

Phát hiện được đưa ra khi BlackBerry trình bày chi tiết về một họ ransomware dựa trên .NET mới có tên là LokiLocker không chỉ mã hóa các tệp mà còn kết hợp chức năng xóa tùy chọn được thiết kế để xóa tất cả các tệp không thuộc hệ thống và ghi đè lên bản ghi khởi động chính (MBR) nếu là nạn nhân. từ chối thanh toán trong một khung thời gian cụ thể.

Các nhà nghiên cứu cho biết: “LokiLocker hoạt động như một chương trình ransomware-as-a-service có quyền truy cập hạn chế, dường như được bán cho một số lượng tương đối nhỏ các chi nhánh đã được kiểm tra cẩn thận đằng sau những cánh cửa đóng kín”. Hoạt động ít nhất từ tháng 8 năm 2021, phần lớn nạn nhân được phát hiện cho đến nay tập trung ở Đông Âu và Châu Á.

.