Các nhà nghiên cứu an ninh mạng đã nhắc lại những điểm tương đồng giữa phiên bản mới nhất của ransomware LockBit và blackmatter, một biến thể đổi tên của dòng ransomware DarkSide đã đóng cửa hàng vào tháng 11 năm 2021.

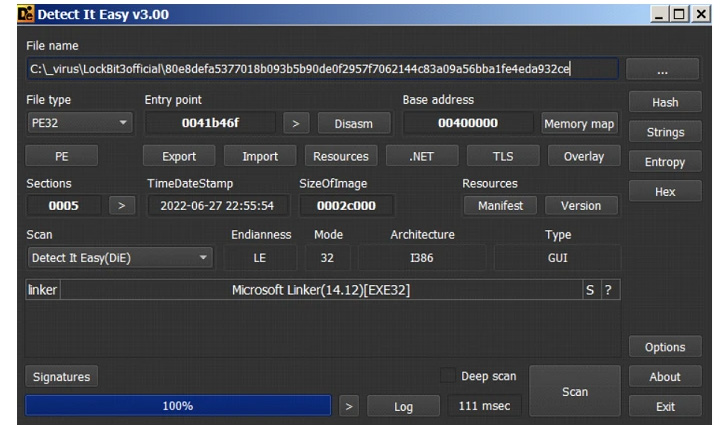

Phiên bản mới của LockBit, được gọi là LockBit 3.0 hay còn gọi là LockBit Black, được phát hành vào tháng 6 năm 2022, tung ra một trang web rò rỉ hoàn toàn mới và chương trình tiền thưởng lỗi ransomware đầu tiên là gì, cùng với Zcash như một tùy chọn thanh toán tiền điện tử.

Quá trình mã hóa của nó liên quan đến việc thêm phần mở rộng “HLJkNskOq” hoặc “19MqZqZ0s” vào từng tệp và thay đổi biểu tượng của các tệp bị khóa thành tệp .ico bị bỏ bởi mẫu LockBit để bắt đầu lây nhiễm.

Các nhà nghiên cứu của Trend Micro cho biết trong một báo cáo hôm thứ Hai: “Phần mềm ransomware sau đó đưa ra ghi chú đòi tiền chuộc, có liên quan đến ‘Ilon Musk' và Quy định bảo vệ dữ liệu chung của Liên minh châu Âu (GDPR)”, các nhà nghiên cứu của Trend Micro cho biết trong một báo cáo hôm thứ Hai. “Cuối cùng, nó thay đổi hình nền của máy nạn nhân để thông báo cho họ về cuộc tấn công ransomware.”

Những điểm tương đồng sâu rộng của LockBit với BlackMatter đến từ sự chồng chéo trong quy trình thu thập và leo thang đặc quyền được sử dụng để xác định các API cần thiết để chấm dứt các quy trình và các chức năng khác cũng như việc sử dụng các kỹ thuật chống gỡ lỗi và phân luồng được thiết kế để cản trở phân tích.

Cũng cần lưu ý là nó sử dụng đối số “-pass” để giải mã quy trình chính của nó, một hành vi được thấy trong một họ ransomware không còn tồn tại khác có tên là Egregor, khiến nhị phân khó đảo ngược hơn nếu tham số không có sẵn.

Ngoài ra, LockBit 3.0 được thiết kế để kiểm tra ngôn ngữ hiển thị của máy nạn nhân nhằm tránh làm ảnh hưởng đến các hệ thống liên kết với các quốc gia thuộc Cộng đồng các quốc gia độc lập (CIS).

“Một hành vi đáng chú ý đối với phiên bản LockBit thứ ba này là kỹ thuật xóa tệp của nó: Thay vì sử dụng cmd.exe để thực thi một tệp hàng loạt hoặc lệnh sẽ thực hiện xóa, nó sẽ giảm và thực thi tệp .tmp được giải mã từ tệp nhị phân”, các nhà nghiên cứu nói.

Sau đó, tệp .tmp này sẽ ghi đè nội dung của tệp nhị phân ransomware và sau đó đổi tên tệp nhị phân nhiều lần, với các tên tệp mới dựa trên độ dài của tên tệp gốc, bao gồm cả phần mở rộng, nhằm ngăn chặn việc khôi phục bằng các công cụ pháp y và che bài hát của nó.

Phát hiện này được đưa ra khi các vụ lây nhiễm LockBit đã nổi lên như một nhóm ransomware-as-a-service (RaaS) hoạt động tích cực nhất vào năm 2022, nhóm bị cáo buộc gần đây nhất là Sở Thuế vụ Ý (L'Agenzia delle Entrate).

Theo Báo cáo ứng phó sự cố Unit 42 của Palo Alto Networks 2022 được công bố hôm nay dựa trên 600 trường hợp được xử lý từ tháng 5 năm 2021 đến tháng 4 năm 2022, họ ransomware chiếm 14% số vụ xâm nhập, chỉ đứng sau Conti với 22%.

Sự phát triển này cũng nhấn mạnh sự thành công liên tục của mô hình kinh doanh RaaS, hạ thấp rào cản gia nhập đối với những kẻ tống tiền và mở rộng phạm vi tiếp cận của ransomware.

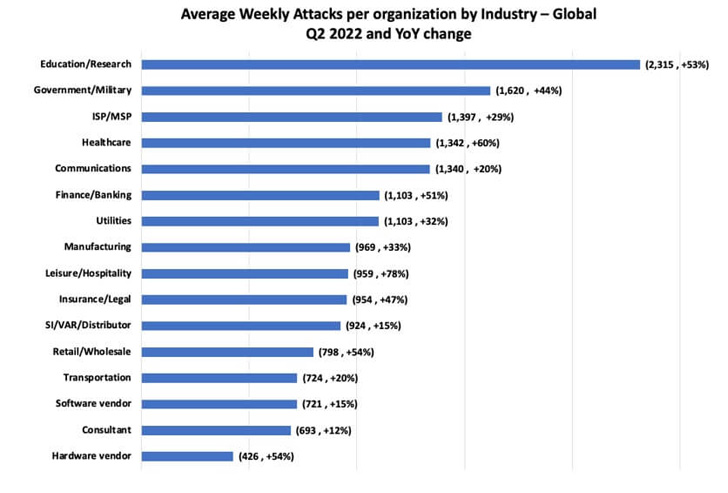

Phân tích của Check Point về các xu hướng tấn công mạng trong quý 2 năm 2022 cho thấy mức trung bình hàng tuần của các tổ chức bị ảnh hưởng bởi ransomware đạt 1 trong số 40 tổ chức, tăng 59% so với cùng kỳ năm ngoái so với một trong số 64 tổ chức trong quý 2 năm 2021.

“Châu Mỹ Latinh đã chứng kiến sự gia tăng lớn nhất của các cuộc tấn công, phát hiện một trong số 23 tổ chức bị ảnh hưởng hàng tuần, tăng 43% theo năm, so với một trong số 33 trong quý 2 năm 2021, tiếp theo là khu vực châu Á đã chứng kiến mức tăng 33% theo năm, đạt một trong số 17 tổ chức bị ảnh hưởng hàng tuần “, công ty an ninh mạng của Israel cho biết.

.