Các nhà nghiên cứu an ninh mạng đã cố gắng tạo ra một bản sao của Apple Airtag để vượt qua công nghệ bảo vệ chống theo dõi được tích hợp trong giao thức theo dõi dựa trên Bluetooth của Find My.

Kết quả là một AirTag tàng hình có thể theo dõi thành công người dùng iphone trong hơn 5 ngày mà không cần kích hoạt thông báo theo dõi, đồng sáng lập của Positive Security Fabian Bräunlein cho biết trong một bài báo được công bố vào tuần trước.

Find My là ứng dụng theo dõi tài sản của Apple cho phép người dùng theo dõi vị trí GPS của các thiết bị iOS, iPadOS, macOS, watchOS, AirPods, AirTags cũng như các phụ kiện bên thứ ba được hỗ trợ khác thông qua tài khoản iCloud được kết nối. Nó cũng cho phép người dùng xem vị trí của những người khác đã chọn chia sẻ vị trí của họ.

Đây không phải là lần đầu tiên các điểm yếu được phát hiện trong hệ thống Find My của Apple. Vào tháng 3 năm 2021, Phòng thí nghiệm Mạng Di động Bảo mật tại Đại học Kỹ thuật Darmstadt, Đức (SEEMO) đã tiết lộ các lỗi thiết kế và triển khai trong giao thức có thể dẫn đến một cuộc tấn công tương quan vị trí và truy cập trái phép vào lịch sử vị trí của người dùng

Sau đó vào tháng 5 năm 2021, Bräunlein tiếp tục bằng cách chia sẻ chi tiết về một giao thức liên lạc được xây dựng trên Tìm của tôi cho phép tải lên dữ liệu tùy ý từ các thiết bị không kết nối internet bằng cách gửi phát sóng Bluetooth “Tìm của tôi” đến các thiết bị Apple lân cận có thể thực hiện tải lên dữ liệu.

Sự phát triển này cũng diễn ra khi Apple, vào đầu tháng này, đã giới thiệu một loạt các biện pháp chống theo dõi mới cho AirTags để ngăn chặn việc sử dụng sai mục đích của họ liên quan đến việc theo dõi những cá nhân đáng ngờ mà không có sự đồng ý của họ, chèn một cảnh báo thông báo cho người dùng rằng làm như vậy có hậu quả hình sự.

“Nếu một AirTag, bộ AirPods hoặc phụ kiện mạng Find My bị phát hiện là theo dõi một người bất hợp pháp, cơ quan thực thi pháp luật có thể yêu cầu bất kỳ thông tin có sẵn nào từ Apple để hỗ trợ cuộc điều tra của họ”, Apple giải thích trong một bài báo hỗ trợ cập nhật.

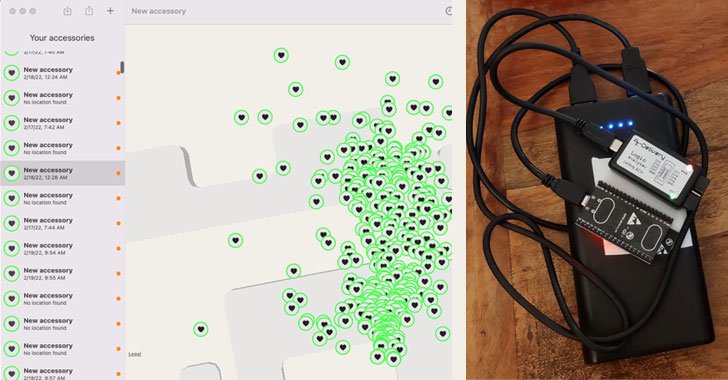

Nhưng bản sao AirTag “Tìm bạn” do Positive Security nghĩ ra nhằm mục đích vượt qua “mọi biện pháp bảo vệ hiện tại và sắp tới.” Nó cũng được xây dựng bằng OpenHaystack, một khuôn khổ mã nguồn mở được phát triển bởi các nhà nghiên cứu SEEMO để theo dõi các thiết bị Bluetooth cá nhân thông qua mạng Tìm kiếm nguồn lực cộng đồng của Apple.

Bằng cách phát các khóa công khai mới, chưa từng thấy trước đây cứ sau 30 giây từ danh sách 2.000 khóa công khai được tải trước thông qua thiết bị bằng chứng khái niệm (PoC), người ta nhận thấy rằng cơ chế này khiến thiết bị theo dõi không thể phát hiện được, không đưa ra cảnh báo nào trong Ứng dụng Tracker của Apple và iOS của Apple Phát hiện ứng dụng Android ngay cả khi có các thẻ AirTags không mong muốn.

Điều thú vị là AirGuard, được phát triển bởi SEEMO như một giải pháp thay thế của bên thứ ba cho Tracker Detect, có khả năng phát hiện bản sao ở chế độ “quét thủ công”, đặt câu hỏi về tính hiệu quả của các rào cản an toàn và bảo mật do Apple thực hiện để bảo vệ người dùng khỏi việc sử dụng AirTags với mục đích xấu.

Các nhà nghiên cứu của SEEMO Alexander Heinrich, Niklas Bittner và Matthias Hollick cho biết trong một bài báo mới, kết hợp với độ chính xác cao và chi phí nhập thấp, làm giảm nguy cơ lạm dụng ” nhiều trình theo dõi thực tế hơn trong các tình huống khác nhau so với phát hiện theo dõi iOS. “

“Apple cần kết hợp các AirTags không chính hãng vào mô hình mối đe dọa của họ, do đó triển khai các tính năng bảo mật và chống theo dõi vào hệ sinh thái và giao thức Tìm của tôi thay vì trong chính AirTag, vốn có thể chạy phần sụn đã sửa đổi hoặc hoàn toàn không phải là AirTag”. Bräunlein nói.

.