Các nhà nghiên cứu an ninh mạng đã làm sáng tỏ hơn về một trình tải mã độc chạy như một máy chủ và thực thi các mô-đun nhận được trong bộ nhớ, tạo ra cấu trúc của một “máy ảo nhiều lớp tiên tiến” được phần mềm độc hại sử dụng để bay dưới radar.

Wslink, với tên gọi là trình tải mã độc, được công ty an ninh mạng ESET của Slovakia ghi nhận lần đầu tiên vào tháng 10 năm 2021, với rất ít lần truy cập đo từ xa được phát hiện trong hai năm qua ở Trung Âu, Bắc Mỹ và Trung Đông.

Việc phân tích các mẫu phần mềm độc hại đã mang lại rất ít hoặc không có manh mối nào về vectơ thỏa hiệp ban đầu được sử dụng và không có mã, chức năng hoặc hoạt động tương tự nào được phát hiện để gợi ý rằng đây là một công cụ từ một tác nhân đe dọa đã được xác định trước đó.

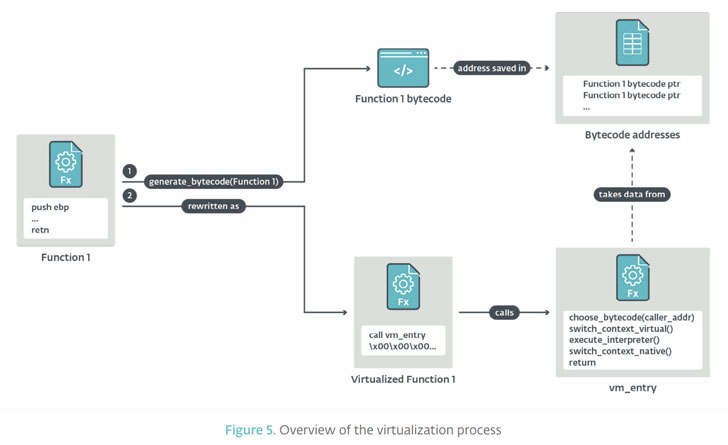

Được đóng gói với một tiện ích nén tệp có tên NsPack, Wslink sử dụng cái được gọi là máy ảo quy trình (VM), một cơ chế để chạy một ứng dụng theo cách độc lập với nền tảng. một sự khác biệt quan trọng.

“Máy ảo được sử dụng làm công cụ giải mã […] không nhằm mục đích chạy các ứng dụng đa nền tảng và chúng thường lấy mã máy được biên dịch hoặc lắp ráp cho một ISA đã biết [instruction set architecture]hãy tháo rời nó và dịch nó sang ISA ảo của riêng họ “, nhà phân tích phần mềm độc hại của ESET, Vladislav Hrčka cho biết.

“Điểm mạnh của kỹ thuật obfuscation này nằm ở chỗ ISA của VM không được kỹ sư đảo ngược tiềm năng nào biết đến – cần phân tích kỹ lưỡng về VM, có thể rất tốn thời gian, để hiểu ý nghĩa của các lệnh ảo và các cấu trúc khác của VM. “

Hơn nữa, gói phần mềm độc hại Wslink ảo hóa đi kèm với một kho chiến thuật đa dạng để cản trở kỹ thuật đảo ngược, bao gồm mã rác, mã hóa các toán hạng ảo, hợp nhất các lệnh ảo và sử dụng máy ảo lồng nhau.

“Kỹ thuật làm xáo trộn là một loại bảo vệ phần mềm nhằm làm cho mã khó hiểu và do đó che giấu mục tiêu của nó; các kỹ thuật làm xáo trộn máy ảo đã bị lạm dụng rộng rãi cho các mục đích bất hợp pháp như làm xáo trộn các mẫu phần mềm độc hại, vì chúng cản trở cả phân tích và phát hiện”, Hrčka nói.

.