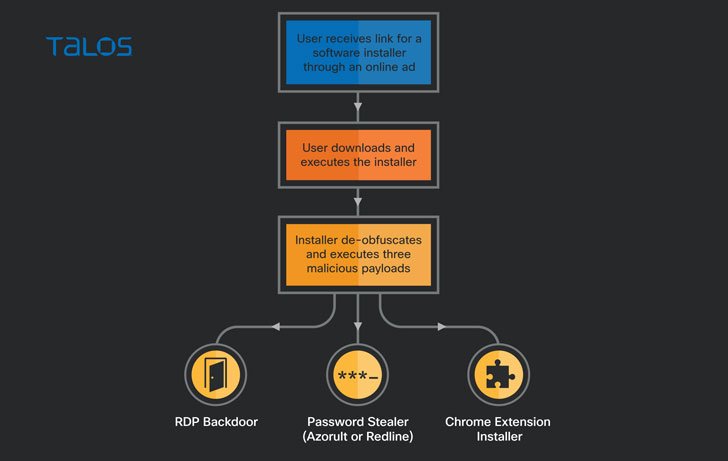

Một loạt các chiến dịch độc hại đã tận dụng các trình cài đặt giả mạo các ứng dụng và trò chơi phổ biến như Viber, WeChat, NoxPlayer và Battlefield như một chiêu dụ để lừa người dùng tải xuống một cửa sau mới và một tiện ích mở rộng Google Chrome độc hại không có giấy tờ với mục tiêu đánh cắp thông tin xác thực và dữ liệu được lưu trữ trong các hệ thống bị xâm phạm cũng như duy trì truy cập từ xa liên tục.

Cisco Talos đã quy tải phần mềm độc hại cho một tác nhân không xác định có bí danh “magnat”, lưu ý rằng “hai họ này đã được các tác giả của chúng phát triển và cải tiến liên tục.”

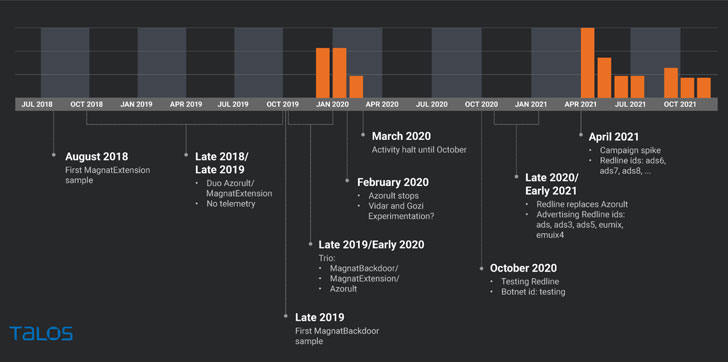

Các cuộc tấn công được cho là đã bắt đầu vào cuối năm 2018, với hoạt động gián đoạn được quan sát vào cuối năm 2019 và đến đầu năm 2020, tiếp theo là các đợt tăng đột biến kể từ tháng 4 năm 2021, trong khi chủ yếu tập trung vào người dùng ở Canada, tiếp theo là Mỹ, Úc, Ý, Tây Ban Nha và Na Uy.

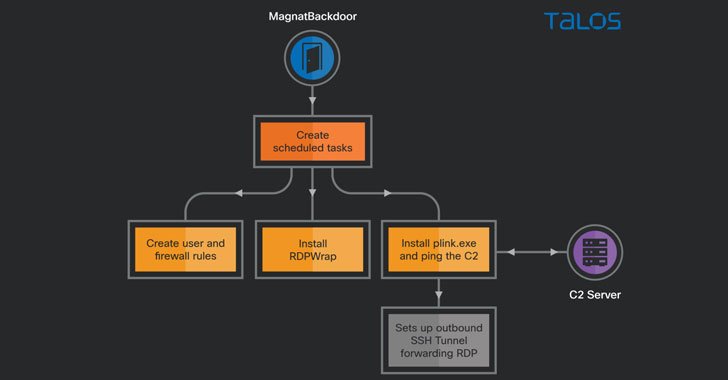

Một khía cạnh đáng chú ý của các cuộc xâm nhập là việc sử dụng quảng cáo độc hại như một phương tiện để tấn công những cá nhân đang tìm kiếm phần mềm phổ biến trên các công cụ tìm kiếm để cung cấp cho họ liên kết tải xuống các trình cài đặt giả mạo để đánh cắp mật khẩu có tên là RedLine Stealer, một tiện ích mở rộng của Chrome có tên là “MagnatExtension” được lập trình để ghi lại các lần gõ phím và chụp ảnh màn hình, và một cửa hậu dựa trên AutoIt thiết lập quyền truy cập từ xa vào máy.

MagnatExtension, giả danh là Duyệt web an toàn của Google, cũng đóng gói các tính năng khác mà những kẻ tấn công sử dụng, bao gồm khả năng lấy cắp dữ liệu biểu mẫu, thu thập cookie và thực thi mã javascript tùy ý. Dữ liệu đo từ xa do Talos phân tích đã tiết lộ rằng mẫu tiện ích bổ sung trình duyệt đầu tiên đã được phát hiện vào tháng 8 năm 2018.

Giao tiếp lệnh và kiểm soát (C2) của tiện ích mở rộng cũng nổi bật. Mặc dù địa chỉ C2 được mã hóa cứng, nó cũng có thể được cập nhật bởi C2 hiện tại với danh sách các miền C2 bổ sung. Nhưng trong trường hợp không thành công, nó sẽ quay lại một phương pháp thay thế liên quan đến việc lấy địa chỉ C2 mới từ một tìm kiếm trên Twitter cho các thẻ bắt đầu bằng # như “# aquamamba2019” hoặc “# ololo2019.”

Sau đó, tên miền được xây dựng từ văn bản tweet đi kèm bằng cách ghép chữ cái đầu tiên của mỗi từ, có nghĩa là “Các khu vực hỗn loạn hình vuông chấm dứt các động cơ tròn hoạt động sau nhiều năm chìm đắm. Các đơn vị đáng sợ công nghiệp” trở thành “trạng thái[.]icu. “Sau khi có sẵn máy chủ C2 đang hoạt động, dữ liệu hút chân không sẽ được lấy ra dưới dạng một chuỗi JSON được mã hóa trong phần nội dung của một yêu cầu HTTP POST, khóa mã hóa được mã hóa cứng trong chức năng giải mã.

“Dựa trên việc sử dụng những kẻ đánh cắp mật khẩu và một tiện ích mở rộng của Chrome tương tự như trojan ngân hàng, chúng tôi đánh giá rằng mục tiêu của kẻ tấn công là lấy thông tin đăng nhập của người dùng, có thể để bán hoặc để sử dụng cho mục đích khai thác thêm”, nhà nghiên cứu Tiago Pereira của Cisco Talos nói.

“Động cơ cho việc triển khai cửa hậu RDP không rõ ràng. Rất có thể là việc bán quyền truy cập RDP, sử dụng RDP để làm việc xung quanh các tính năng bảo mật dịch vụ trực tuyến dựa trên địa chỉ IP hoặc các công cụ được cài đặt điểm cuối khác hoặc sử dụng RDP để tiếp tục khai thác trên các hệ thống có vẻ thú vị đối với kẻ tấn công. “

.