Băng đảng ransomware Conti khét tiếng, tháng trước đã tổ chức một cuộc tấn công vào các hệ thống hành chính của Costa Rica, đã đe dọa “lật đổ” chính phủ mới của nước này.

“Chúng tôi quyết tâm lật đổ chính phủ bằng một cuộc tấn công mạng, chúng tôi đã cho các bạn thấy tất cả sức mạnh và sức mạnh”, nhóm này cho biết trên trang web chính thức của mình. “Chúng tôi có những người trong chính phủ của chúng tôi. Chúng tôi cũng đang nỗ lực để giành quyền truy cập vào các hệ thống khác của bạn, bạn không có lựa chọn nào khác ngoài việc trả tiền cho chúng tôi.”

Trong một nỗ lực khác nhằm tăng áp lực, tổ chức tội phạm mạng nói tiếng Nga đã nâng yêu cầu tiền chuộc lên 20 triệu USD để đổi lấy một chìa khóa giải mã để mở khóa hệ thống của chúng.

Một thông báo khác được đăng trên cổng thông tin điện tử tối cuối tuần đã đưa ra cảnh báo rằng họ sẽ xóa các khóa giải mã trong một tuần, một động thái có thể khiến Costa Rica không thể khôi phục quyền truy cập vào các tệp được mã hóa bởi ransomware.

“Tôi kêu gọi mọi cư dân của Costa Rica, hãy đến chính phủ của bạn và tổ chức các cuộc biểu tình để họ trả tiền cho chúng tôi càng sớm càng tốt nếu chính phủ hiện tại của bạn không thể ổn định tình hình? Có lẽ điều đó đáng để thay đổi?”

Cuộc tấn công kinh hoàng, diễn ra vào ngày 19 tháng 4, đã khiến chính phủ mới phải ban bố tình trạng khẩn cấp, trong khi nhóm đã làm rò rỉ hàng loạt dữ liệu bị đánh cắp từ các hệ thống bị nhiễm trước khi mã hóa.

Conti cho rằng vụ xâm nhập là do một tác nhân liên kết có tên “UNC1756” bắt chước công ty tình báo mối đe dọa có biệt danh mà Mandiant gán cho các nhóm mối đe dọa chưa được phân loại.

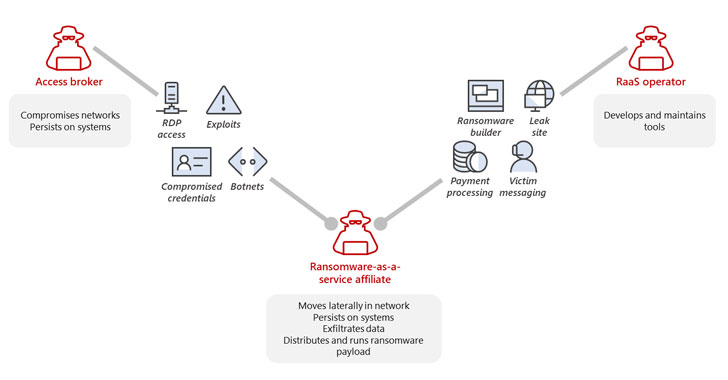

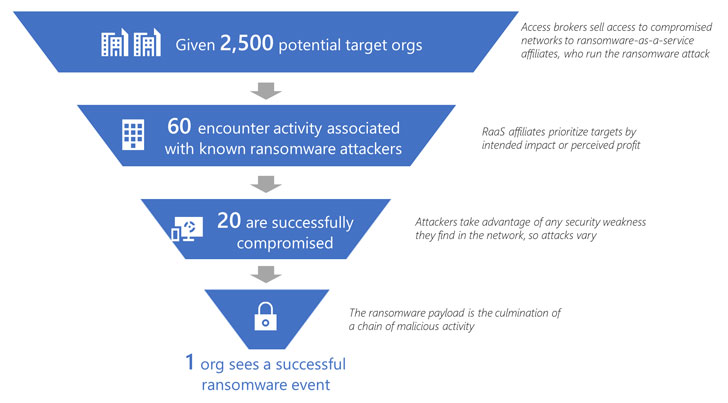

Các chi nhánh là các nhóm hack thuê quyền truy cập vào các công cụ ransomware đã được phát triển để dàn xếp các cuộc xâm nhập vào mạng công ty như một phần của cái gọi là nền kinh tế biểu diễn ransomware dưới dạng dịch vụ (RaaS), sau đó chia thu nhập với các nhà khai thác.

Được liên kết với một kẻ đe dọa được gọi là Gold Ulrick (hay còn gọi là Grim Spider hoặc UNC1878), Conti đã tiếp tục nhắm mục tiêu vào các thực thể trên khắp thế giới mặc dù bị rò rỉ dữ liệu lớn vào đầu năm nay sau sự ủng hộ của công chúng đối với Nga trong nước cuộc chiến chống Ukraine đang diễn ra.

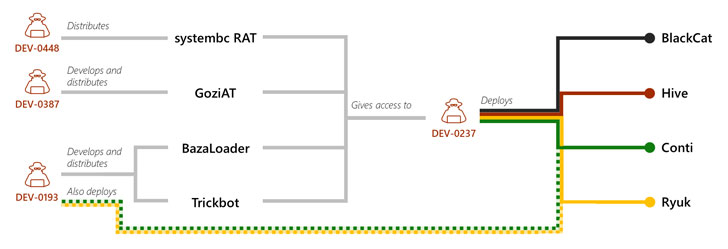

Bộ phận bảo mật của Microsoft, bộ phận theo dõi nhóm tội phạm mạng thuộc nhóm DEV-0193, đã gọi Conti là “nhóm hoạt động tội phạm mạng liên quan đến ransomware nhiều nhất đang hoạt động hiện nay”.

“Các hành động của DEV-0193 và việc sử dụng nền kinh tế hợp đồng biểu diễn của tội phạm mạng có nghĩa là chúng thường thêm các thành viên và dự án mới và sử dụng các nhà thầu để thực hiện các phần khác nhau trong các cuộc xâm nhập của chúng”, Microsoft Threat Intelligence Center (MSTIC) cho biết.

“Vì các hoạt động phần mềm độc hại khác đã ngừng hoạt động vì nhiều lý do khác nhau, bao gồm cả các hành động pháp lý, DEV-0193 đã thuê các nhà phát triển từ các nhóm này. Đáng chú ý nhất là việc mua lại các nhà phát triển từ emotet, Qakbot và IcedID, đưa họ đến với DEV-0193. “

Các cuộc tấn công liên tục cũng đã khiến Bộ Ngoại giao Hoa Kỳ công bố phần thưởng lên tới 10 triệu đô la cho bất kỳ thông tin nào dẫn đến việc xác định các cá nhân quan trọng là một phần của băng nhóm tội phạm mạng.

.